10 Lỗ hổng CVE nghiêm trọng nhất 2025: Nguy hiểm rình rập!

Bối cảnh an ninh mạng năm 2025 chứng kiến sự gia tăng chưa từng có của các lỗ hổng CVE nghiêm trọng, với hơn 21.500 CVE được công bố chỉ trong nửa đầu năm, tăng 16-18% so với năm 2024.

Trong số này, một nhóm các lỗ hổng đặc biệt nổi bật do mức độ nghiêm trọng vượt trội, bị khai thác tích cực trong thực tế và có tiềm năng gây tổn hại trên phạm vi toàn doanh nghiệp.

Phân tích này đi sâu vào mười lỗ hổng rủi ro cao đáng chú ý nhất năm 2025, trình bày chi tiết cơ chế kỹ thuật, tác động thực tế và ý nghĩa đối với các tổ chức trên toàn cầu, nhằm cung cấp thông tin kịp thời về các mối đe dọa mới nhất.

Lỗ hổng Langflow: Thực thi mã từ xa qua decorator Python (CVE-2025-3248)

Lỗ hổng Langflow đại diện cho một sai sót nghiêm trọng trong một trong những nền tảng điều phối AI mã nguồn mở phổ biến nhất, với hơn 79.000 lượt sao trên GitHub.

Điều này cho thấy sự triển khai rộng rãi trong môi trường doanh nghiệp.

CVE-2025-3248 là một lỗ hổng CVE nghiêm trọng xuất phát từ logic kiểm tra mã không an toàn trong endpoint /api/v1/validate/code không yêu cầu xác thực.

Điều này cho phép kẻ tấn công từ xa thực thi mã tùy ý mà không cần bất kỳ kiểm tra xác thực hoặc ủy quyền nào.

Cơ chế khai thác Langflow

Cơ chế khai thác lỗ hổng này đặc biệt nguy hiểm, lợi dụng hành vi đánh giá decorator của Python.

Kẻ tấn công có thể nhúng payload độc hại vào bên trong các decorator, kích hoạt thực thi mã trong giai đoạn phân tích cú pháp, thay vì trong quá trình thực thi hàm.

Khi Langflow xử lý mã do người dùng gửi thông qua các hàm ast.parse(), compile() và exec() của Python, biểu thức decorator được đánh giá ngay lập tức.

Điều này cho phép kẻ tấn công đạt được remote code execution trước khi mã thực sự chạy.

Kỹ thuật này bỏ qua các cơ chế bảo vệ sandbox và kiểm tra đầu vào truyền thống được thiết kế để xác định ý định độc hại khi chạy.

Đường dẫn khai thác thực tế rất đơn giản: một kẻ tấn công gửi một yêu cầu HTTP POST được tạo thủ công đến endpoint dễ bị tấn công với một payload Python được xây dựng đặc biệt và nhúng trong một decorator.

Payload này sẽ được thực thi với quyền hạn của tiến trình Langflow, có khả năng làm tổn hại toàn bộ cơ sở hạ tầng ứng dụng AI, các đường ống dữ liệu doanh nghiệp và các hệ thống được kết nối.

Langflow đóng vai trò quan trọng trong việc xây dựng các tác nhân và quy trình làm việc hỗ trợ AI cho các ngành tài chính, y tế và công nghệ.

Do đó, việc một phiên bản Langflow bị xâm nhập tạo ra rủi ro nghiêm trọng cho hoạt động của tổ chức.

Bằng chứng khai thác sớm đã xuất hiện, với CVE-2025-3248 được thêm vào danh mục Các lỗ hổng bị khai thác đã biết (KEV) của CISA vào ngày 5 tháng 5 năm 2025.

Điều này cho thấy lỗ hổng đang bị vũ khí hóa tích cực trong kho công cụ của các nhóm đe dọa. Lỗ hổng này ảnh hưởng đến tất cả các phiên bản trước 1.3.0.

Chuỗi lỗ hổng SharePoint, được gọi nội bộ là “ToolShell” là một nguy cơ bảo mật lớn, là một trong những cuộc tấn công doanh nghiệp nguy hiểm nhất được phát hiện vào năm 2025.

CVE-2025-53770 có thể dẫn đến chiếm quyền điều khiển là một lỗ hổng CVE nghiêm trọng thực thi mã từ xa không cần xác thực, ảnh hưởng đến Microsoft SharePoint Server 2016, 2019 và Subscription Edition triển khai tại chỗ.

Vào ngày 19-20 tháng 7 năm 2025, Microsoft và CISA đã xác nhận lỗ hổng này đang bị khai thác tích cực, với các nạn nhân được xác nhận bao gồm các cơ quan chính phủ và tổ chức tài chính.

Cơ chế khai thác ToolShell

Chuỗi khai thác hoạt động thông qua quy trình ba giai đoạn, từng bước phá vỡ kiến trúc bảo mật của SharePoint.

- Giai đoạn 1: Bỏ qua xác thực. Kẻ tấn công bỏ qua xác thực thông qua các yêu cầu HTTP POST được tạo thủ công đến endpoint trình chỉnh sửa WebPart cũ (

/_layouts/15/ToolPane.aspx?DisplayMode=Edit). Bằng cách đặt một tiêu đềReferergiả mạo trỏ đến endpointSignOut, kẻ tấn công đánh lừa SharePoint xử lý các yêu cầu không xác thực như các lệnh gọi hệ thống nội bộ hợp lệ. Sự bỏ qua xác thực này khai thác mối quan hệ tin cậy giữa các endpoint của SharePoint, vốn được thiết kế cho quy trình làm việc nội bộ nhưng có thể bị lạm dụng từ xa. - Giai đoạn 2: Triển khai file độc hại. Sau khi truy cập đã được xác thực, kẻ tấn công triển khai một file

.aspxđộc hại (thường có tênspinstall0.aspx) vào thư mục layouts của SharePoint. File này không hoạt động như một webshell truyền thống; thay vào đó, nó trích xuất các bí mật mã hóa từ cấu hình máy chủ, bao gồm ValidationKey và DecryptionKey được ASP.NET sử dụng để ký và giải mã các payload ViewState. Các khóa này là nền tảng cho mô hình bảo mật deserialization của SharePoint. - Giai đoạn 3: Thực thi mã từ xa. Giai đoạn cuối cùng tận dụng vật liệu mã hóa bị đánh cắp để tạo các token

__VIEWSTATEhợp lệ, đã ký chứa các payload độc hại. Khi các token này được gửi đến một endpoint SharePoint khác qua yêu cầu GET, máy chủ sẽ deserialization chúng mà không cần xác thực bổ sung, thực thi mã tùy ý với quyền hạn của định danh pool ứng dụng (thường làNT AUTHORITY\IUSR). Cách tiếp cận này khai thác việc deserialization không an toàn của dữ liệu không đáng tin cậy, một lỗ hổng đã tồn tại trong các ứng dụng .NET trong nhiều năm.

Tác động của lỗ hổng vượt ra ngoài các sự cố bị xâm nhập riêng lẻ.

Kẻ tấn công có thể thực thi các lệnh PowerShell, truy cập các thư viện tài liệu nhạy cảm, tạo tài khoản quản trị mới, thu thập thông tin xác thực và di chuyển ngang trong các hệ thống được kết nối.

Microsoft xác nhận rằng CVE-2025-53770 là một lỗ hổng zero-day và CVE-2025-53771 có tính nghiêm trọng cao có liên quan đến hai lỗ hổng trước đó (CVE-2025-49704 và CVE-2025-49706) được công bố tại Pwn2Own Berlin.

Các lỗ hổng mới hơn cung cấp "các biện pháp bảo vệ mạnh mẽ hơn" so với các bản vá tạm thời.

Việc tiếp tục phát hiện các biến thể trong họ tấn công này nhấn mạnh bản chất có hệ thống của lỗi thiết kế cơ bản.

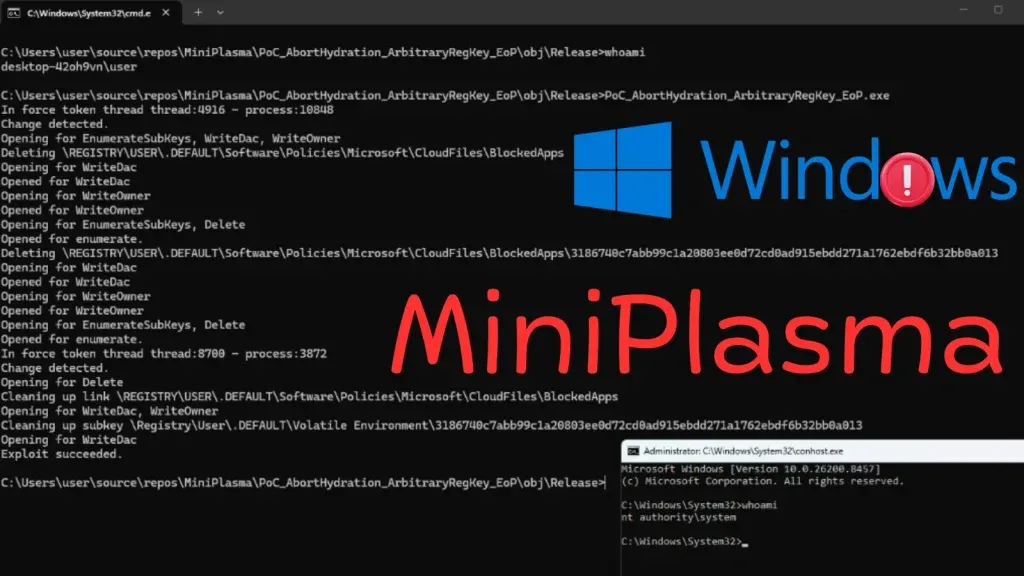

Lỗ hổng Sudo: Leo thang đặc quyền cục bộ (CVE-2025-32463)

CVE-2025-32463 là một lỗ hổng CVE nghiêm trọng leo thang đặc quyền trong sudo, tiện ích kiểm soát truy cập Unix cơ bản có mặt trên hầu hết mọi hệ thống Linux và Unix trên toàn thế giới.

Được công bố vào ngày 30 tháng 6 năm 2025 bởi Đơn vị Nghiên cứu An ninh mạng Stratascale, lỗ hổng này cho phép người dùng cục bộ có đặc quyền thấp leo thang lên đặc quyền root.

Điều này được thực hiện bằng cách thao túng các file cấu hình khi sử dụng tùy chọn --chroot (-R).

Cơ chế khai thác Sudo

Nguyên nhân gốc rễ của lỗ hổng bắt nguồn từ một thay đổi được giới thiệu trong sudo phiên bản 1.9.14.

Trong phiên bản này, việc phân giải đường dẫn bắt đầu xảy ra trong môi trường chroot trước khi file sudoers được đánh giá.

Vấn đề về thời gian này tạo ra một điều kiện tranh chấp (race condition) mà kẻ tấn công có thể khai thác bằng cách chèn các file cấu hình độc hại vào thư mục do chúng kiểm soát.

Khi người dùng chạy sudo với tùy chọn -R vào một môi trường do kẻ tấn công kiểm soát, sudo sẽ đọc file cấu hình nsswitch.conf độc hại trước.

File này có thể chỉ dẫn hệ thống tải một thư viện chia sẻ tùy chỉnh (ví dụ: woot1337.so.2) do kẻ tấn công tạo ra. Kỹ thuật khai thác này cực kỳ đơn giản, chỉ yêu cầu các kỹ năng lập trình C cơ bản.

Một kẻ tấn công tạo một thư viện chia sẻ độc hại với một hàm constructor thực thi ngay lập tức khi thư viện được tải.

Hàm constructor gọi setreuid(0,0) và setregid(0,0) để có được đặc quyền root, sau đó khởi tạo một shell bash cấp root.

Ngay sau khi thư viện độc hại được tải, kẻ tấn công ngay lập tức có được toàn quyền kiểm soát hệ thống mà không cần khai thác bất kỳ lỗ hổng hay điều kiện tranh chấp nào sau đó. Đây là một hình thức khai thác zero-day hiệu quả.

Lỗ hổng này ảnh hưởng đến các phiên bản sudo 1.9.14–1.9.17 (nhánh ổn định) và ảnh hưởng đến 1.8.8–1.8.32 (nhánh cũ).

Các tổ chức đang chạy bất kỳ phiên bản nào trong số này đều phải đối mặt với rủi ro nghiêm trọng, vì khai thác chỉ yêu cầu quyền truy cập cục bộ và đặc quyền thấp—một kịch bản điển hình sau các cuộc tấn công lừa đảo thành công, thông tin xác thực bị xâm nhập hoặc mối đe dọa nội bộ.

Thời gian khai thác thực tế được rút ngắn đáng kể: từ việc bị xâm nhập ban đầu với đặc quyền thấp đến kiểm soát hoàn toàn hệ thống chỉ trong vài phút.

CVE-2025-32463 đã được thêm vào danh mục KEV của CISA vào tháng 7 năm 2025, với Trung tâm An ninh mạng Canada và nhiều cơ quan CERT quốc gia đưa ra khuyến nghị khẩn cấp.

Lỗ hổng này ảnh hưởng đến cơ sở hạ tầng quan trọng, môi trường đám mây và hệ thống doanh nghiệp trên toàn cầu, khiến nó trở thành ưu tiên hàng đầu cho các nhóm quản lý bản vá.

Lỗ hổng Docker Desktop: Bỏ qua kiểm soát truy cập (CVE-2025-9074)

CVE-2025-9074 là một lỗ hổng CVE nghiêm trọng phơi bày một lỗi kiểm soát truy cập cơ bản trong Docker Desktop, ảnh hưởng đến cả phiên bản Windows và macOS trước 4.44.3.

Lỗ hổng cho phép các container Linux đang chạy cục bộ truy cập API Docker Engine tại địa chỉ subnet cố định 192.168.65.7:2375 mà không cần bất kỳ xác thực nào, bất kể cài đặt Enhanced Container Isolation (ECI).

Cơ chế khai thác Docker Desktop

Docker Desktop triển khai một cầu nối mạng giữa hệ thống máy chủ và các container Linux, sử dụng một subnet ảo cho giao tiếp nội bộ.

Lỗ hổng phát sinh vì Docker Desktop phơi bày API engine của mình trên subnet này mà không triển khai xác thực hoặc mã hóa cấp mạng.

Một container độc hại, dù được người dùng khởi chạy hay triển khai thông qua cuộc tấn công chuỗi cung ứng, đều có thể thực hiện các yêu cầu không xác thực đến API Docker Engine và thực thi các lệnh tùy ý với toàn bộ đặc quyền engine.

Vector khai thác mở rộng đáng kể tùy thuộc vào hệ điều hành máy chủ.

- Trên Docker Desktop cho Windows sử dụng backend WSL2, kẻ tấn công có thể gắn kết hệ thống file của máy chủ với đặc quyền quản trị tương đương với người dùng Docker Desktop, đọc các file nhạy cảm và cài đặt phần mềm độc hại dai dẳng bằng cách sửa đổi các DLL hệ thống.

- Trên macOS, mặc dù được cách ly bởi sandbox ứng dụng, kẻ tấn công có thể backdoor ứng dụng Docker và giành quyền kiểm soát tất cả các container và image.

Trong cả hai kịch bản, kẻ tấn công leo thang từ một container bị xâm nhập để kiểm soát toàn bộ cơ sở hạ tầng Docker.

Tác động thực tế biểu hiện qua nhiều kịch bản tấn công.

Các cuộc tấn công chuỗi cung ứng có thể tiêm các container độc hại vào kho lưu trữ doanh nghiệp khi triển khai trong môi trường Docker Desktop.

Những container này đạt được quyền truy cập Docker Engine ngay lập tức và làm tổn hại máy trạm phát triển.

Các máy trạm phát triển dễ bị tổn thương trở thành điểm mấu chốt cho việc di chuyển ngang, vì Docker Desktop thường được chạy với đặc quyền nâng cao và chứa thông tin xác thực cho các kho lưu trữ sản xuất và nền tảng điều phối.

Cuối cùng, lỗ hổng này cho phép tạo botnet container hóa nhanh chóng, nơi các node bị xâm nhập chiếm đoạt các container bổ sung để hình thành cơ sở hạ tầng tấn công phân tán.

Docker đã xử lý CVE-2025-9074 trong phiên bản 4.44.3, triển khai các yêu cầu xác thực cho quyền truy cập API Docker Engine từ các container.

Tuy nhiên, việc triển khai rộng rãi Docker Desktop trong các nhóm phát triển, với tính năng tự động cập nhật thường bị tắt, đã tạo ra một lượng lớn các hệ thống dễ bị tấn công.

Lỗ hổng chuỗi tấn công WhatsApp & Apple ImageIO: Khai thác Zero-Click (CVE-2025-55177 & CVE-2025-43300)

Chuỗi lỗ hổng kết hợp CVE-2025-55177 là một lỗ hổng zero-day trong WhatsApp với CVE-2025-43300 trong framework ImageIO của Apple đại diện cho một trong những chuỗi tấn công tinh vi nhất năm 2025.

Chuỗi này nhắm mục tiêu vào các nhà báo và người bảo vệ nhân quyền bằng phần mềm gián điệp được tài trợ.

Đây là một hình thức khai thác zero-day cao cấp, triển khai phương pháp tấn công zero-click, không yêu cầu bất kỳ tương tác người dùng nào để xâm nhập thiết bị iOS và macOS.

Cơ chế khai thác WhatsApp & ImageIO

CVE-2025-55177 là một lỗ hổng CVE nghiêm trọng xuất phát từ việc kiểm tra ủy quyền không đầy đủ trong các tin nhắn đồng bộ hóa thiết bị được liên kết của WhatsApp.

WhatsApp cho phép người dùng liên kết các thiết bị phụ thông qua quy trình đồng bộ hóa; tuy nhiên, xác thực ủy quyền không thể xác minh đúng cách rằng các tin nhắn đồng bộ hóa có nguồn gốc từ các thiết bị được liên kết hợp lệ.

Việc bỏ qua ủy quyền này cho phép kẻ tấn công từ xa buộc xử lý nội dung tùy ý trên thiết bị mục tiêu bằng cách kích hoạt các tin nhắn đồng bộ hóa độc hại chứa URL trỏ đến các máy chủ do kẻ tấn công kiểm soát.

CVE-2025-43300 được Apple vá lỗi khẩn cấp đại diện cho một lỗ hổng ghi ngoài giới hạn (out-of-bounds write) trong framework Image I/O của Apple, xử lý hình ảnh trên iOS, iPadOS và macOS.

Lỗ hổng tồn tại trong logic phân tích cú pháp cho các định dạng hình ảnh DNG (Digital Negative) và JPEG Lossless.

Một khoảng trống xác thực giữa siêu dữ liệu TIFF và các luồng JPEG nhúng khiến trình phân tích cú pháp cấp phát bộ đệm dựa trên siêu dữ liệu SamplesPerPixel, trong khi bộ giải mã JPEG sau đó sử dụng số lượng thành phần khác từ luồng hình ảnh.

Khi các giá trị này xung đột, nhiều dữ liệu pixel hơn được ghi so với kích thước bộ đệm, dẫn đến một lỗ hổng ghi ngoài giới hạn cổ điển.

Chuỗi tấn công hoạt động như sau: Kẻ tấn công gửi một tin nhắn đồng bộ hóa qua WhatsApp, khai thác CVE-2025-55177, buộc thiết bị mục tiêu xử lý một file hình ảnh DNG độc hại từ một URL từ xa.

Khi thiết bị xử lý hình ảnh, Image I/O gọi các đường dẫn mã dễ bị tấn công, ghi vượt quá giới hạn bộ nhớ được cấp phát.

Sự hỏng bộ nhớ này cho phép remote code execution trong tiến trình Image I/O, vốn hoạt động với đặc quyền cao để xử lý phương tiện.

Các payload giai đoạn hai sau đó có thể thiết lập sự dai dẳng và điều phối chức năng giám sát.

Sự tinh vi nằm ở việc triển khai phối hợp: lỗ hổng bỏ qua xác thực của WhatsApp cung cấp khả năng phân phối zero-click, trong khi lỗ hổng Image I/O cung cấp khả năng thực thi mã đáng tin cậy.

Kết hợp lại, chúng tạo ra một chuỗi khai thác hoàn chỉnh không yêu cầu tương tác người dùng. WhatsApp xác nhận rằng khoảng 200 cá nhân, chủ yếu là các nhà báo và người bảo vệ nhân quyền, đã bị nhắm mục tiêu trong khoảng thời gian ba tháng.

Apple đã gấp rút các bản vá khẩn cấp vào tháng 8 năm 2025, và WhatsApp cũng phát hành các bản cập nhật ngay sau đó.

Lỗ hổng SGLang: Deserialization không an toàn dẫn đến RCE (CVE-2025-10164)

CVE-2025-10164 đại diện cho một lỗ hổng CVE nghiêm trọng trong SGLang, một framework suy luận mô hình ngôn ngữ lớn (LLM) ngày càng phổ biến.

Nó được sử dụng để phục vụ các mô hình AI trong môi trường sản xuất. Lỗ hổng phát sinh từ việc deserialization không an toàn của dữ liệu không đáng tin cậy trong endpoint /update_weights_from_tensor.

Điều này cho phép remote code execution trên các máy chủ GPU đang chạy các phiên bản dễ bị tấn công.

Cơ chế khai thác SGLang

Các framework suy luận học máy như SGLang phải truyền dữ liệu tensor đã được tuần tự hóa (mảng toán học) một cách hiệu quả giữa máy khách và máy chủ, đặc biệt khi phân phối các phép tính trên các cụm GPU.

Tuy nhiên, deserialization các đối tượng đã được tuần tự hóa không đáng tin cậy là một mẫu lỗ hổng nổi tiếng trong các ứng dụng Python.

Việc triển khai của SGLang không thực hiện xác thực đầy đủ trước khi deserialization tham số serialized_named_tensors, cho phép kẻ tấn công tiêm các payload độc hại thực thi mã tùy ý trong quá trình deserialization.

Tác động thực tế vượt ra ngoài các máy chủ bị xâm nhập riêng lẻ. Các cụm suy luận AI sản xuất thường chứa hàng nghìn node chạy các phiên bản SGLang dễ bị tấn công giống hệt nhau.

Một node bị xâm nhập duy nhất trở thành một điểm trung tâm để di chuyển ngang qua toàn bộ cụm, cho phép kẻ tấn công kiểm soát cơ sở hạ tầng phục vụ mô hình phân tán.

Cơ sở hạ tầng này thường chứa tài sản trí tuệ có giá trị (trọng số mô hình đã huấn luyện), dữ liệu khách hàng để suy luận và thông tin xác thực để kết nối với các hệ thống thượng nguồn.

Lỗ hổng đã thu hút sự chú ý trong cộng đồng bảo mật AI nhờ phản ứng nhanh chóng từ những người duy trì SGLang và sự phối hợp hợp tác với các nạn nhân tiềm năng để ngăn chặn việc khai thác rộng rãi trên thực tế.

Phản ứng sự cố chủ động này đã ngăn chặn lỗ hổng bị vũ khí hóa ở quy mô lớn, làm nổi bật cách công bố nhanh chóng và vá lỗi phối hợp có thể giảm thiểu rủi ro khai thác zero-day ngay cả đối với các công nghệ mới nổi.

Lỗ hổng robot Unitree: Tiêm lệnh qua BLE (CVE-2025-35027)

CVE-2025-35027 đại diện cho một lỗ hổng tiêm lệnh (command injection) nghiêm trọng trong nhiều sản phẩm robot từ Unitree, bao gồm các dòng robot phổ biến Go2 (bốn chân) và G1 (hình người).

Lỗ hổng cho phép kẻ tấn công đạt được thực thi lệnh cấp root trên các robot bị ảnh hưởng thông qua giao diện Bluetooth Low Energy (BLE), tạo ra rủi ro cho các hệ thống vật lý và ứng dụng cơ sở hạ tầng quan trọng.

Cơ chế khai thác robot Unitree

Robot Unitree cố ý phơi bày giao diện cấu hình WiFi qua BLE để cho phép người dùng cấu hình kết nối mạng mà không cần truy cập vật lý.

Chuỗi lỗ hổng kết hợp ba sai sót riêng biệt: CVE-2025-60250 (khóa mã hóa tĩnh trong BLE), CVE-2025-60251 (chuỗi xác thực cứng), và CVE-2025-35027 (tiêm lệnh).

Một kẻ tấn công có thể ghép nối với robot bằng khóa AES và IV tĩnh, sau đó xác thực bằng chuỗi "unitree" được mã hóa cứng.

Sau khi được xác thực, kẻ tấn công có thể cung cấp các chuỗi SSID hoặc mật khẩu WiFi độc hại chứa các ký tự đặc biệt của shell (pipe, semicolon, cú pháp thay thế lệnh).

Các giá trị này được truyền trực tiếp đến script wpa_supplicant_restart.sh thông qua sudo, được thực thi với đặc quyền root.

Kẻ tấn công có thể ngay lập tức có được quyền truy cập shell root hoặc tiêm các lệnh tùy ý để duy trì quyền truy cập, trích xuất dữ liệu hoặc xâm phạm hệ thống vật lý.

Trong các kịch bản mà nhiều robot hoạt động gần nhau, một robot bị xâm nhập có thể lan truyền cuộc tấn công sang các robot lân cận thông qua khai thác tự động.

Công bố lưu ý rằng một robot dưới sự kiểm soát của kẻ tấn công có thể di chuyển đến các robot khác và tự động xâm nhập chúng—một mẫu lây lan "virus".

Các ứng dụng của những robot này trong môi trường nhạy cảm về an ninh (gỡ bom, giải cứu con tin, kiểm tra cơ sở hạ tầng quan trọng) tạo ra các hồ sơ rủi ro cao, nơi việc xâm nhập thiết bị có thể gây nguy hiểm đến tính mạng.

Tính đến tháng 9 năm 2025, tất cả các thiết bị Unitree Go2, G1, H1 và B2 với phiên bản firmware hiện tại vẫn dễ bị tổn thương, với nhà cung cấp cho biết việc khắc phục có thể mất nhiều năm để thực hiện.

Lỗ hổng Fortinet FortiWeb: Bỏ qua xác thực WAF (CVE-2025-64446)

CVE-2025-64446 là một lỗ hổng CVE nghiêm trọng bỏ qua xác thực trong tường lửa ứng dụng web (WAF) Fortinet FortiWeb, ảnh hưởng đến nhiều phiên bản và đang bị khai thác tích cực từ đầu tháng 10 năm 2025.

Lỗ hổng này kết hợp hai sai sót thiết kế: duyệt thư mục tương đối (CWE-23) và bỏ qua xác thực qua đường dẫn thay thế (CWE-288).

Điều này cho phép kẻ tấn công không xác thực tạo tài khoản quản trị và giành toàn quyền kiểm soát các thiết bị dễ bị tổn thương.

Cơ chế khai thác FortiWeb

FortiWeb triển khai một API REST hiện đại để quản lý hành chính, được cho là yêu cầu xác thực cho tất cả các hoạt động.

Tuy nhiên, các giao diện quản trị dựa trên CGI cũ vẫn còn tồn tại trong hệ thống để tương thích ngược.

Kẻ tấn công có thể tạo một yêu cầu HTTP POST đến /api/v2.0/cmdb/system/admin với mã hóa URL cụ thể, định tuyến yêu cầu thông qua logic duyệt đường dẫn của API REST đến bộ xử lý CGI không được bảo vệ.

Bộ xử lý CGI dựa vào một tiêu đề HTTP (CGIINFO) để xác thực thay vì các cơ chế xác thực HTTP tiêu chuẩn, tạo ra điều kiện bỏ qua.

Bằng cách gửi một yêu cầu POST được tạo thủ công với giá trị tiêu đề CGIINFO chính xác, kẻ tấn công bỏ qua tất cả các kiểm tra xác thực và trực tiếp gọi script CGI chịu trách nhiệm tạo người dùng.

Kẻ tấn công có thể ngay lập tức tạo một tài khoản quản trị viên mới với đầy đủ đặc quyền, sau đó sử dụng thông tin xác thực đó để truy cập giao diện quản lý và cấu hình lại WAF để tạo điều kiện cho các cuộc tấn công tiếp theo.

Các thiết bị FortiWeb hoạt động như cơ sở hạ tầng bảo mật quan trọng, thường được đặt trực tiếp tại ranh giới mạng bảo vệ các ứng dụng web và API.

Một phiên bản FortiWeb bị xâm nhập trở thành một điểm mấu chốt mạnh mẽ để truy cập mạng nội bộ, vì kẻ tấn công có thể vô hiệu hóa các quy tắc bảo mật, tạo chuyển tiếp lưu lượng, thu thập thông tin xác thực truyền qua WAF và duy trì backdoor dai dẳng.

Mức độ nghiêm trọng của lỗ hổng đã thúc đẩy CISA thêm CVE-2025-64446 vào danh mục KEV của mình với thời hạn khắc phục bắt buộc là 21 tháng 11 năm 2025.

Bằng chứng khai thác đã xuất hiện trong các công bố công khai từ các tổ chức nghiên cứu bảo mật, và watchToR đã công bố mã proof-of-concept dựa trên Python chứng minh khả năng khai thác đáng tin cậy.

Sự kết hợp giữa việc phơi bày rộng rãi các thiết bị FortiWeb trên internet với bản chất không cần xác thực của lỗ hổng đã tạo ra một bề mặt tấn công đáng kể.

Lỗ hổng Samsung libimagecodec.quram.so: Spyware LANDFALL (CVE-2025-21042)

CVE-2025-21042 đại diện cho một lỗ hổng ghi ngoài giới hạn (out-of-bounds write) nghiêm trọng trong thư viện xử lý hình ảnh libimagecodec.quram.so của Samsung.

Lỗ hổng này được sử dụng bởi hàng triệu thiết bị Samsung Galaxy cũ chạy Android phiên bản 13-16 và đã bị khai thác tích cực trong thực tế để phân phối phần mềm gián điệp LANDFALL.

Cơ chế khai thác LANDFALL Spyware

Thư viện xử lý hình ảnh Quram của Samsung xử lý các file hình ảnh định dạng DNG (Digital Negative), một định dạng hình ảnh thô không nén thường được các nhiếp ảnh gia chuyên nghiệp sử dụng.

Một file DNG độc hại với các tiêu đề hình ảnh được tạo thủ công cẩn thận có thể kích hoạt điều kiện ghi ngoài giới hạn trong mã phân tích cú pháp của thư viện, dẫn đến hỏng bộ nhớ và remote code execution.

Các nhà nghiên cứu phát hiện ra rằng kẻ tấn công đã nhúng các file DNG độc hại vào trong các kho lưu trữ ZIP, sau đó nối các kho lưu trữ này vào các file DNG để phân phối qua các ứng dụng nhắn tin như WhatsApp.

Chiến dịch phần mềm gián điệp LANDFALL đã lợi dụng lỗ hổng này để thực hiện một cuộc tấn công hai giai đoạn:

- Một thành phần loader (

b.so) thiết lập chức năng backdoor. - Một trình thao tác chính sách SELinux (

l.so) được thiết kế để cấp quyền nâng cao và duy trì quyền truy cập.

Khi file DNG được xử lý, có thể thông qua tạo hình thu nhỏ tự động hoặc trích xuất siêu dữ liệu trong các ứng dụng nhắn tin, lỗ hổng sẽ kích hoạt, thực thi phần mềm độc hại được nhúng mà không cần tương tác người dùng.

Tác động thực tế đến bảo mật thiết bị là nghiêm trọng. LANDFALL cho phép giám sát toàn diện bao gồm ghi âm micrô, theo dõi vị trí, thu thập ảnh, thu thập danh bạ và trích xuất nhật ký cuộc gọi.

Lỗ hổng ảnh hưởng đến các mẫu Samsung Galaxy hàng đầu (S22, S23, S24, Z Fold4, Z Flip4) vẫn được triển khai rộng rãi trong các cấu hình dễ bị tổn thương.

Mặc dù Samsung đã vá lỗ hổng này vào tháng 4 năm 2025, nhưng thời gian khai thác kéo dài trong thực tế (từ tháng 7 năm 2024 đến đầu năm 2025) cho thấy hàng triệu thiết bị vẫn có nguy cơ.

Sự phân mảnh của Android—việc triển khai chậm các bản vá bảo mật trên các mẫu thiết bị và nhà mạng—tạo ra một lượng lớn các thiết bị dễ bị tổn thương đang được sử dụng tích cực.

Lỗ hổng React Server Components: RCE tiền xác thực (CVE-2025-55182)

CVE-2025-55182 đại diện cho một lỗ hổng thực thi mã từ xa (RCE) tiền xác thực nghiêm trọng trong React Server Components, được công bố vào ngày 3 tháng 12 năm 2025.

Lỗ hổng này đạt điểm CVSS tối đa là 10.0 do hoàn toàn thiếu các yêu cầu xác thực và tác động của nó đến các framework web hiện đại được triển khai rộng rãi.

Các framework bị ảnh hưởng bao gồm Next.js, React Router và nhiều triển khai Vite/Parcel khác nhau.

Cơ chế khai thác React Server Components

React Server Components đại diện cho một mô hình mới nổi trong phát triển web, cho phép logic phía máy chủ được kết hợp với các thành phần phía máy khách mà không cần định nghĩa API rõ ràng.

Tuy nhiên, sự tiện lợi này mang lại sự phức tạp về bảo mật. Lỗ hổng tồn tại trong cách React Server Components xử lý deserialization payload trên các yêu cầu HTTP nhắm mục tiêu đến các endpoint Server Function.

Khi xử lý các yêu cầu đến, React deserialization các payload mà không có xác thực đầy đủ, tạo ra một con đường trực tiếp để kẻ tấn công thực thi mã tùy ý.

Lỗ hổng này khai thác sự ô nhiễm prototype (prototype pollution) trong chuỗi prototype của JavaScript. Kẻ tấn công tạo một payload JSON có cấu trúc đặc biệt mà, khi được deserialization, sẽ làm ô nhiễm prototype của các đối tượng JavaScript.

Bằng cách tham chiếu các hàm Node.js gốc như child_process.execSync, kẻ tấn công có thể leo thang prototype pollution thành thực thi mã trực tiếp với đặc quyền phía máy chủ.

Cuộc tấn công chỉ yêu cầu một yêu cầu HTTP POST duy nhất đến một endpoint Server Function—không cần xác thực, không cần chuỗi khai thác phức tạp, không cần tương tác người dùng.

Các gói bị ảnh hưởng bao gồm react-server-dom-webpack, react-server-dom-parcel và react-server-dom-turbopack trong các phiên bản 19.0.0 đến 19.2.0.

Quan trọng hơn, các framework lớn được xây dựng trên React Server Components cũng bị ảnh hưởng, bao gồm Next.js (phiên bản 15.x và 16.x), React Router với các API RSC, Expo, Redwood SDK và Waku.

Do Next.js là một trong những framework React phổ biến nhất cho các triển khai sản xuất, lỗ hổng ảnh hưởng đến một phần đáng kể cơ sở hạ tầng web hiện đại. Đây là một lỗ hổng CVE nghiêm trọng ảnh hưởng đến rất nhiều hệ thống.

Thời gian khai thác cho thấy tính cấp bách của việc vá lỗi. Trong vòng vài giờ sau khi công bố, nhiều nhà nghiên cứu đã công bố mã proof-of-concept chứng minh khả năng khai thác đáng tin cậy.

Các cuộc tấn công đã chứng minh lỗ hổng cho phép đọc các file tùy ý, thiết lập reverse shell dai dẳng và truy cập các biến môi trường chứa thông tin xác thực cơ sở dữ liệu và khóa API.

Lỗ hổng MongoDB "MongoBleed": Rò rỉ bộ nhớ heap (CVE-2025-14847)

MongoBleed phát sinh từ việc xử lý không đúng tham số độ dài trong các tin nhắn giao thức dây MongoDB được nén bằng zlib.

Điều này khiến máy chủ trả về bộ nhớ heap chưa được khởi tạo cùng với các phản hồi hợp lệ.

Kẻ tấn công gửi các gói nén nhỏ hơn được tạo thủ công từ xa mà không cần xác thực, kích hoạt lỗi đọc quá giới hạn bộ đệm (buffer over-read) làm rò rỉ nội dung bộ nhớ lân cận.

Thông tin chi tiết về lỗ hổng có thể được tìm thấy tại The Hacker News.

Cơ chế khai thác MongoBleed

Bộ nhớ bị rò rỉ thường chứa các bí mật có giá trị cao như thông tin xác thực plaintext, khóa API, token AWS và dữ liệu phiên từ các kết nối đồng thời.

Điều này cho phép tấn công nhồi thông tin xác thực (credential stuffing) hoặc di chuyển ngang. Khai thác yêu cầu quyền truy cập mạng và zlib compression được bật (mặc định trong nhiều triển khai).

Các PoC công khai tự động hóa các thăm dò lặp lại để tìm các mảnh nhạy cảm.

Được MongoDB phát hiện nội bộ vào ngày 12 tháng 12 năm 2025, các bản vá đã được triển khai nhanh chóng: đội ngũ Atlas tự động cập nhật vào ngày 18 tháng 12, các bản dựng cộng đồng/doanh nghiệp có sẵn vào ngày 19 tháng 12.

CISA đã thêm lỗ hổng này vào danh mục KEV vào ngày 29 tháng 12, xác nhận khai thác trong thực tế đối với khoảng 87.000 phiên bản bị phơi nhiễm.

Để biết thêm thông tin về cập nhật bảo mật, tham khảo blog của MongoDB.

Thông tin chỉ số tấn công (IOCs)

- Phần mềm gián điệp: LANDFALL

- File độc hại SharePoint:

spinstall0.aspx - Thư viện độc hại Sudo:

woot1337.so.2

Tổng quan về các mối đe dọa và chiến lược phòng thủ

Mười lỗ hổng được xem xét trong phân tích này đại diện cho những rủi ro nghiêm trọng nhất đối với doanh nghiệp, cơ sở hạ tầng đám mây, thiết bị di động và hệ thống IoT vào năm 2025.

Những lỗ hổng CVE nghiêm trọng này có những đặc điểm chung: chúng cho phép thực thi mã từ xa không cần xác thực hoặc leo thang đặc quyền.

Chúng ảnh hưởng đến phần mềm được triển khai rộng rãi trên nhiều lĩnh vực, và chúng đang bị khai thác tích cực bởi các tác nhân đe dọa tinh vi.

Bối cảnh lỗ hổng rộng lớn hơn phản ánh sự tăng tốc đáng báo động về sự tinh vi và tốc độ tấn công. Hơn 21.500 CVE đã được công bố chỉ trong H1 2025, với khoảng 38% được xếp hạng nghiêm trọng (High hoặc Critical).

Quan trọng hơn, VulnCheck đã xác định 432 CVE có bằng chứng khai thác trên thực tế trong nửa đầu năm 2025, với 32.1% bị khai thác vào hoặc trước ngày công bố.

Điều này cho thấy việc vũ khí hóa khai thác zero-day rộng rãi. Những số liệu thống kê này chứng minh rằng quản lý lỗ hổng đã thay đổi cơ bản.

Các nhà phòng thủ không thể chỉ trì hoãn việc vá lỗi đến các cửa sổ bảo trì thuận tiện, vì kẻ tấn công đang vũ khí hóa các lỗi trong vòng vài giờ sau khi công bố.

Các tác nhân đe dọa tiếp tục dẫn đầu, nhắm mục tiêu vào cơ sở hạ tầng bảo mật doanh nghiệp, hệ thống chính phủ và cơ sở hạ tầng quan trọng bằng các chuỗi khai thác tinh vi.

Việc chuyển hướng sang nhắm mục tiêu vào các sản phẩm bảo mật doanh nghiệp (VPN, tường lửa, WAF) phản ánh sự thay đổi chiến lược.

Trong đó, kẻ tấn công ưu tiên xâm phạm cơ sở hạ tầng bảo vệ mạng của doanh nghiệp, cho phép di chuyển ngang ở quy mô lớn.

Xu hướng này, cùng với việc gia tăng khai thác các framework AI/ML và các công nghệ mới nổi, cho thấy các tổ chức phải mở rộng quản lý lỗ hổng vượt ra ngoài phần mềm doanh nghiệp truyền thống.

Nó phải bao gồm các công nghệ mới nổi, các thành phần cơ sở hạ tầng và các phụ thuộc chuỗi cung ứng.

Các hành động ngay lập tức bao gồm ưu tiên các bản vá cho tất cả mười lỗ hổng được kiểm tra ở đây, triển khai các biện pháp kiểm soát bù đắp khi không thể vá lỗi ngay lập tức.

Đồng thời, thiết lập các chương trình tình báo lỗ hổng liên tục giám sát Danh mục KEV của CISA và các khuyến nghị của nhà cung cấp theo thời gian thực.

Bối cảnh lỗ hổng năm 2025 xác nhận rằng phương pháp vá lỗi phản ứng truyền thống không còn khả thi.

Các tổ chức chưa chuyển sang quản lý lỗ hổng chủ động, liên tục phải đối mặt với rủi ro hiện hữu từ các chu kỳ khai thác nhanh chóng.