Cảnh báo khẩn cấp: Khai thác lỗ hổng FortiGate nghiêm trọng

Trong giai đoạn đầu năm 2026, một loạt các cuộc xâm nhập mạng đã được phát hiện, trong đó các tác nhân đe dọa đã khai thác lỗ hổng FortiGate Next-Generation Firewalls (NGFW) để thiết lập quyền truy cập liên tục vào các môi trường doanh nghiệp. Mỗi trường hợp được chặn đứng trong giai đoạn di chuyển ngang, trước khi kẻ tấn công có thể hoàn thành mục tiêu của mình.

Làn sóng tấn công này, được công bố bởi SentinelOne, theo sát ba lỗ hổng FortiGate nghiêm trọng đã được tiết lộ từ tháng 12 năm 2025 đến tháng 2 năm 2026.

Các Lỗ Hổng FortiGate Nghiêm Trọng Bị Khai Thác

CVE-2025-59718 và CVE-2025-59719

Hai lỗ hổng này (CVE-2025-59718 và CVE-2025-59719) đều có điểm CVSS 9.8. Chúng bắt nguồn từ việc xác minh chữ ký mã hóa không đúng (CWE-347), cho phép một kẻ tấn công không được xác thực gửi một token SAML được chế tạo để giành quyền truy cập quản trị vào các thiết bị FortiGate mà không cần thông tin đăng nhập hợp lệ.

CISA đã thêm CVE-2025-59718 vào danh mục Known Exploited Vulnerabilities của mình, với thời hạn khắc phục là ngày 23 tháng 1 năm 2026. Các chi tiết thêm về lỗ hổng này có thể được tìm thấy tại Fortinet Disabled FortiCloud SSO 0-Day và Fortinet Confirms Active Exploitation. Để tham khảo danh mục KEV của CISA, bạn có thể truy cập CISA KEV Catalog.

CVE-2026-24858: Lỗ Hổng Zero-Day

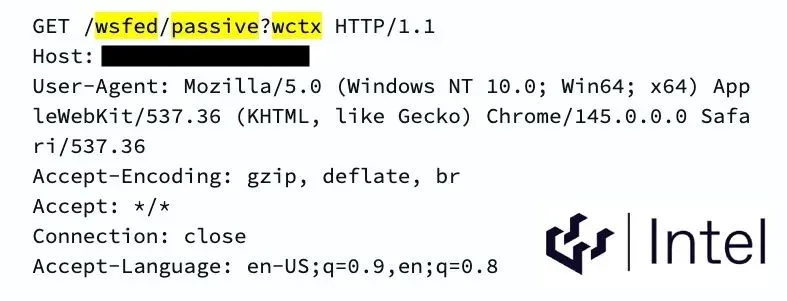

Một lỗ hổng thứ ba, CVE-2026-24858, xuất hiện dưới dạng một lỗ hổng zero-day bị khai thác tích cực vào tháng 1 năm 2026. Lỗ hổng này cho phép kẻ tấn công đăng nhập vào các thiết bị FortiGate của nạn nhân bằng tài khoản FortiCloud của chính chúng.

Đây là một con đường tấn công hoàn toàn mới, được xác nhận là một lỗ hổng mới thay vì một phương pháp vượt qua bản vá. Thông tin chi tiết có sẵn tại Fortinet FortiCloud SSO Vulnerability.

Trước tình hình này, Fortinet đã tạm thời đình chỉ chức năng FortiCloud SSO vào ngày 26 tháng 1 năm 2026 và ban hành các bản vá firmware. Khách hàng được yêu cầu nâng cấp thiết bị trước khi chức năng SSO được khôi phục.

Ngoài các công cụ khai thác đã được phát triển, các nhà nghiên cứu cũng ghi nhận rằng các tác nhân có kỹ năng thấp hơn đang quét các phiên bản FortiGate đang mở và cố gắng đăng nhập bằng các thông tin đăng nhập yếu hoặc mặc định. Điều này làm giảm rào cản kỹ thuật cho việc truy cập ban đầu.

Kỹ Thuật Xâm Nhập và Chiếm Quyền

Thu thập Thông tin Cấu hình FortiGate

Một khi đã xâm nhập thành công, kẻ tấn công đã thực hiện lệnh show full-configuration để trích xuất toàn bộ tệp cấu hình FortiGate. Vì FortiOS sử dụng sơ đồ mã hóa thuận nghịch cho các tệp này, kẻ thù có thể giải mã các thông tin đăng nhập tài khoản dịch vụ được nhúng.

Đặc biệt là các tài khoản LDAP và Active Directory (AD), cho phép chúng trực tiếp di chuyển vào mạng nội bộ.

config system global set admin-timeout 30 set auth-timeout 480 set cfg-revert-timeout 600 set default-language english set forticloud-sso-default-auth enableendDiễn Biến Sự Cố Đầu Tiên

Trong sự cố đầu tiên được điều tra, sự thỏa hiệp có khả năng bắt đầu vào cuối tháng 11 năm 2025 và không bị phát hiện cho đến tháng 2 năm 2026. Tổng thời gian tồn tại trong hệ thống (dwell time) ước tính khoảng hai tháng.

Sau khi có quyền truy cập, tác nhân đe dọa đã tạo một tài khoản quản trị viên FortiGate cục bộ có tên là “support” và thêm bốn chính sách tường lửa mở. Các chính sách này cho phép lưu lượng truy cập không hạn chế trên tất cả các vùng mạng.

Khối lượng hoạt động thấp trong giai đoạn này phù hợp với hành vi của một Initial Access Broker (IAB) đang thiết lập và xác minh quyền truy cập trước khi chuyển nhượng cho người mua khác. Đây là một giai đoạn quan trọng trong chuỗi tấn công mạng.

Kỹ Thuật Di Chuyển Ngang

Vào tháng 2 năm 2026, kẻ tấn công đã xác thực vào Active Directory bằng các thông tin đăng nhập tài khoản dịch vụ fortidcagent đã được giải mã, xuất phát từ địa chỉ IP 193.24.211[.]61. Sau đó, chúng khai thác thuộc tính mS-DS-MachineAccountQuota để kết nối hai máy trạm giả mạo — WIN-X6WRBOSK0OF và WIN-YRSXLEONJY2 — vào miền của công ty.

Hoạt động tấn công bằng cách thử nhiều mật khẩu (password spraying) có nguồn gốc từ IP của thiết bị FortiGate, kết hợp với các dấu vết liên quan đến SoftPerfect Network Scanner, đã kích hoạt các cảnh báo bảo mật. Điều này cuối cùng đã ngăn chặn sự di chuyển ngang sâu hơn của kẻ tấn công.

Diễn Biến Sự Cố Thứ Hai và Mã Độc

Thiết Lập Quyền Truy Cập và Triển Khai RMM

Trong sự cố thứ hai, được điều tra vào cuối tháng 1 năm 2026, kẻ tấn công đã tạo một tài khoản quản trị viên cục bộ có tên “ssl-admin” trên thiết bị FortiGate bị xâm nhập. Trong vòng 10 phút, chúng đã đăng nhập vào nhiều máy chủ nội bộ sử dụng thông tin đăng nhập quản trị viên miền được thu thập từ tệp cấu hình đã giải mã.

Kẻ tấn công đã dàn dựng các tệp trong thư mục C:\ProgramData\USOShared và triển khai hai công cụ Remote Monitoring and Management (RMM) — Pulseway và MeshAgent. Các công cụ này được lưu trữ trên các thùng lưu trữ Google Cloud Storage và AWS S3 do kẻ tấn công kiểm soát.

MeshAgent đã được che giấu bằng cách đặt giá trị khóa Registry Windows SystemComponent=1 để ẩn nó khỏi danh sách Programs and Features. Kẻ tấn công sau đó sử dụng kỹ thuật DLL side-loading thông qua các DLL độc hại có tên Java để gửi tín hiệu (beacon) đến các miền do kẻ tấn công kiểm soát là ndibstersoft[.]com và neremedysoft[.]com.

Trích Xuất Dữ Liệu và Tẩu Thoát

Để hoàn tất chuỗi tấn công, tác nhân đe dọa đã tạo một Volume Shadow Copy của bộ điều khiển miền chính. Sau đó, chúng trích xuất tệp NTDS.dit và hive registry SYSTEM bằng lệnh makecab.

makecab C:\Windows\NTDS\ntds.dit C:\ntds.cabmakecab C:\Windows\System32\config\SYSTEM C:\system.cabCác kho lưu trữ đã nén này sau đó được tẩu tán qua kết nối đến một địa chỉ IP thuộc sở hữu của Cloudflare (172.67.196[.]232), trước khi xóa các bản sao cục bộ.

Chỉ Số Đánh Dấu Sự Thỏa Hiệp (IOCs)

Các chỉ số đánh dấu sự thỏa hiệp (IOCs) được ghi nhận trong các cuộc khai thác lỗ hổng FortiGate này bao gồm:

- Địa chỉ IP:

193.24.211[.]61(Nguồn xác thực Active Directory)172.67.196[.]232(Điểm cuối exfiltration của Cloudflare)

- Tên miền:

ndibstersoft[.]com(Máy chủ C2 cho DLL side-loading)neremedysoft[.]com(Máy chủ C2 cho DLL side-loading)

- Tên tài khoản:

support(Tài khoản quản trị FortiGate được tạo)ssl-admin(Tài khoản quản trị FortiGate được tạo)

- Tên máy trạm:

WIN-X6WRBOSK0OF(Máy trạm rogue được thêm vào AD)WIN-YRSXLEONJY2(Máy trạm rogue được thêm vào AD)

- Đường dẫn file:

C:\ProgramData\USOShared\(Thư mục staging file)

Khuyến Nghị Phòng Ngừa và Phản Ứng

SentinelOne đã nhấn mạnh rằng việc lưu trữ nhật ký không đầy đủ đã cản trở đáng kể cả hai cuộc điều tra, ngăn cản việc xác định chính xác vector truy cập ban đầu. Các tổ chức nên triển khai việc lưu trữ nhật ký FortiGate tối thiểu 14 ngày, và khuyến nghị mạnh mẽ là 60 đến 90 ngày.

Các hành động phòng thủ quan trọng bao gồm đảm bảo các thiết bị FortiGate được cập nhật bản vá bảo mật mới nhất. Ngoài ra, việc sử dụng thông tin đăng nhập mạnh và duy nhất, cũng như giám sát chặt chẽ các hành vi bất thường trên mạng, là vô cùng cần thiết. Điều này giúp phát hiện sớm các nỗ lực xâm nhập mạng và giảm thiểu rủi ro từ việc khai thác lỗ hổng FortiGate.