Cảnh báo: Mã độc Ransomware nguy hiểm mạo danh Akira

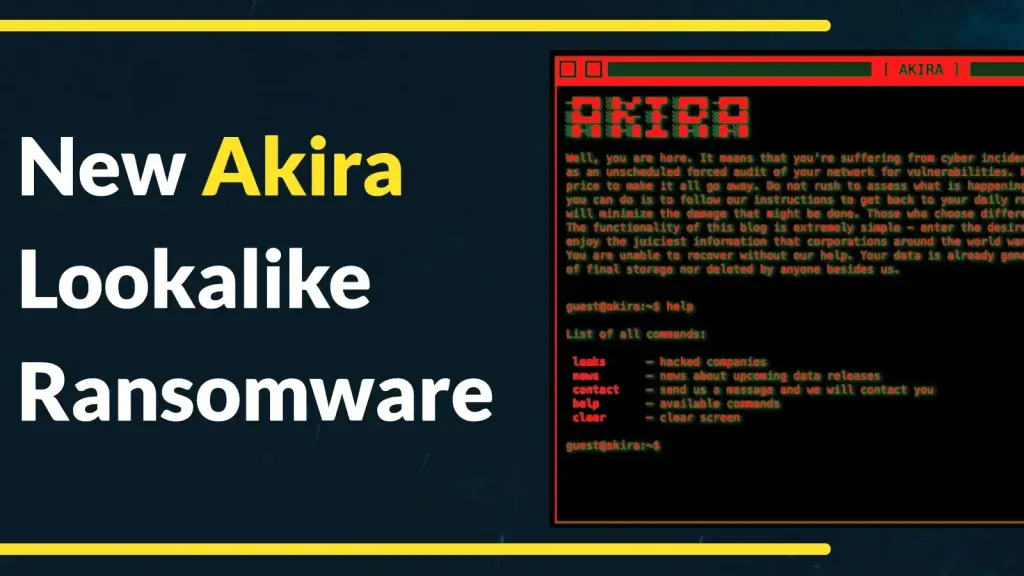

Một chiến dịch **mã độc ransomware** nguy hiểm mới đã xuất hiện tại khu vực Nam Mỹ, nhắm mục tiêu vào người dùng Windows. Biến thể này được xây dựng tinh vi, bắt chước gần như hoàn hảo **mã độc ransomware** Akira.

Mặc dù bề ngoài có thể trông giống hệt Akira, nhưng mối đe dọa mới này được xây dựng trên một nền tảng hoàn toàn khác. Nó âm thầm mượn mã nguồn từ một họ ransomware khét tiếng khác để thực hiện các cuộc tấn công.

Chiến dịch ransomware mạo danh Akira: Phân tích kỹ thuật

Chiến dịch này đã gây ra lo ngại nghiêm trọng trong cộng đồng an ninh mạng. Lý do là khả năng bắt chước Akira của nó rất thuyết phục.

Các nạn nhân bị tấn công sẽ thấy tệp của họ bị mã hóa và hệ thống bị chiếm giữ bởi một thông báo đòi tiền chuộc. Thông báo này gần như giống hệt của Akira, bao gồm các URL Tor và cách dùng từ tương tự.

Sự lừa dối này được thiết kế có chủ đích. Mục tiêu là đánh lừa nạn nhân và thậm chí cả các nhà điều tra giàu kinh nghiệm. Nó nhằm mục đích khiến họ xác định sai đối tượng tấn công thực sự.

Cơ chế hoạt động của mã độc Babuk-based

Các nhà phân tích từ ESET Research đã xác định chiến dịch này sau khi kiểm tra kỹ lưỡng hành vi và cơ chế bên trong của ransomware. Họ xác nhận rằng, mặc dù có vẻ ngoài giống Akira, công cụ mã hóa thực tế lại dựa trên Babuk. Chi tiết có thể tham khảo tại ESET Research trên X.

Đây là một phát hiện quan trọng, vì Babuk là một họ **mã độc ransomware** riêng biệt. Mã nguồn của Babuk đã bị rò rỉ công khai nhiều năm trước. Kể từ đó, nó đã được tái sử dụng bởi nhiều tác nhân đe dọa khác nhau.

ESET Research ghi nhận rằng kẻ tấn công đứng sau chiến dịch này đang sử dụng công cụ mã hóa dựa trên Babuk. Công cụ này thêm đuôi tệp .akira vào các tệp bị mã hóa. Đồng thời, nó thả một thông báo đòi tiền chuộc bắt chước Akira cả về URL Tor và nội dung tổng thể. Thông tin chi tiết về Babuk có thể tìm thấy trên Malpedia.

Kỹ thuật mạo danh và tác động

Cốt lõi của chiến dịch này là một công cụ mã hóa có nguồn gốc từ Babuk, cung cấp khả năng mã hóa tệp thực sự cho **mã độc ransomware**.

Mã nguồn của Babuk bị rò rỉ công khai đã tạo điều kiện cho nhiều tác nhân đe dọa tái sử dụng để tạo ra các biến thể ransomware mới với nỗ lực phát triển tối thiểu.

Trong trường hợp này, kẻ tấn công đã lấy mã nguồn bị rò rỉ và ngụy trang nó để trông giống Akira. Điều này bao gồm việc thêm đuôi tệp .akira và tạo ra một thông báo đòi tiền chuộc. Thông báo này tuân theo sát phong cách giao tiếp đã biết của Akira, bao gồm các liên kết dựa trên Tor (dark web) để đàm phán với nạn nhân.

Điều làm cho công cụ mã hóa này đặc biệt hiệu quả là sự liền mạch trong việc che giấu.

Thông báo đòi tiền chuộc được thả trên hệ thống của nạn nhân phản ánh định dạng và ngôn ngữ của Akira với độ chính xác cao. Điều này đủ để gây nhầm lẫn cho cả nạn nhân và các nhóm bảo mật.

Các nạn nhân được hướng dẫn đến các URL dựa trên Tor giống hệt những URL được nhóm Akira thực sự sử dụng. Điều này khiến các tổ chức dễ dàng gán nhầm cuộc tấn công và có khả năng trì hoãn phản ứng kịp thời và thích hợp.

Mở rộng địa lý và xu hướng mạo danh ransomware

Việc nhắm mục tiêu khu vực Nam Mỹ đánh dấu một sự thay đổi đáng chú ý trong địa lý của các **cuộc tấn công ransomware**. Trong lịch sử, các nhóm ransomware đã tập trung nhiều vào các tổ chức ở Bắc Mỹ và Châu Âu.

Tại các khu vực này, khối lượng dữ liệu nhạy cảm lớn hơn và tỷ lệ thanh toán tiền chuộc cao hơn. Điều này khiến các cuộc tấn công trở nên có lợi hơn.

Chiến dịch mới nhất này cho thấy các tác nhân đe dọa đang tích cực mở rộng phạm vi tiếp cận vào các thị trường Nam Mỹ. Có thể họ đang sử dụng biến thể mạo danh này như một thử nghiệm trước khi leo thang sang các hoạt động lớn hơn hoặc phức tạp hơn.

Thời điểm này cũng phù hợp với một xu hướng toàn cầu rộng lớn hơn về việc mạo danh ransomware. Tội phạm mạng ngày càng áp dụng chiến thuật bắt chước các thương hiệu ransomware đã có tên tuổi. Mục tiêu là khai thác nỗi sợ hãi và sự nhận diện thương hiệu mà những cái tên đó mang lại.

Bằng cách ngụy trang công cụ của mình dưới tên Akira, các kẻ điều hành chiến dịch này có thể tận dụng danh tiếng đã được thiết lập của Akira. Điều này mà không cần liên kết trực tiếp với nhóm gốc.

Chỉ số Nhận diện Sự xâm nhập (IOCs)

Mặc dù không có danh sách IOCs chi tiết về địa chỉ IP hoặc miền trong nội dung gốc, các điểm sau đây là chỉ số quan trọng để nhận diện **mã độc ransomware** này:

- Phần mở rộng tệp bị mã hóa:

.akira - Nội dung thông báo đòi tiền chuộc: Bắt chước phong cách và ngôn ngữ của Akira ransomware.

- URL đàm phán: Các liên kết dựa trên Tor, sao chép cấu trúc và tên miền của nhóm Akira gốc.

Biện pháp Phòng ngừa và Ứng phó

Các tổ chức trên khắp Nam Mỹ và trên toàn cầu nên thực hiện các bước ngay lập tức để giảm thiểu rủi ro bảo mật trước mối đe dọa này.

- Cập nhật hệ thống: Đảm bảo tất cả các hệ thống Windows được vá lỗi và cập nhật đầy đủ là một bước cơ bản nhưng cực kỳ quan trọng đối với **an ninh mạng**.

- Phân đoạn mạng: Phân đoạn mạng có thể giúp hạn chế thiệt hại nếu ransomware xâm nhập vào một hệ thống.

- Sao lưu ngoại tuyến: Duy trì các bản sao lưu ngoại tuyến thường xuyên để đảm bảo khả năng phục hồi mà không cần phải trả tiền chuộc.

- Giám sát điểm cuối: Các đội bảo mật nên giám sát các điểm cuối để tìm kiếm các phần mở rộng tệp .akira không mong muốn như một dấu hiệu cảnh báo sớm.

- Thận trọng khi gán tội: Điều quan trọng là tránh gán tội các cuộc tấn công chỉ dựa trên nội dung thông báo đòi tiền chuộc. Chiến dịch này minh họa rõ ràng mức độ hiệu quả và gây hiểu lầm của các chiến thuật mạo danh ransomware.