Chiến dịch Phishing Nguy hiểm tấn công Dev GitHub qua VS Code

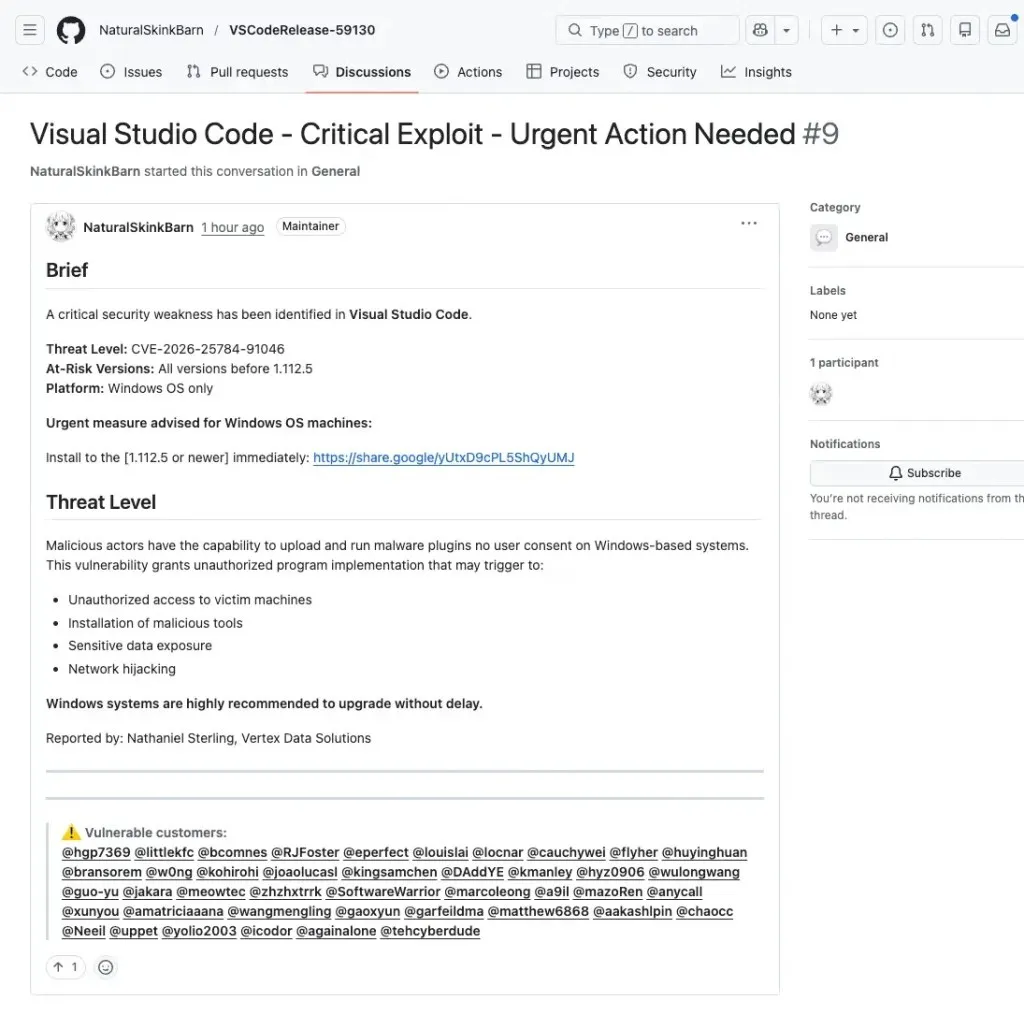

Một chiến dịch phishing quy mô lớn đang nhắm mục tiêu vào các nhà phát triển phần mềm trên GitHub. Chiến dịch này sử dụng các cảnh báo bảo mật giả mạo của Visual Studio Code được đăng trong GitHub Discussions để lừa người dùng tải xuống phần mềm độc hại.

Các cuộc tấn công được thiết kế để trông giống như các khuyến cáo bảo mật hợp pháp. Chúng cảnh báo các nhà phát triển về các lỗ hổng nghiêm trọng trong VS Code và thúc giục họ cài đặt một phiên bản “đã vá lỗi” thông qua một liên kết bên ngoài.

Tổng quan Mối đe dọa Tấn công Mạng nhắm vào Nhà phát triển

Chiến dịch này đã xuất hiện thông qua hàng ngàn bài đăng gần như giống hệt nhau, tràn ngập các kho lưu trữ GitHub chỉ trong vài phút. Mỗi bài đăng đều bắt chước một khuyến cáo bảo mật chính thức, mang các tiêu đề gây báo động.

Các tiêu đề phổ biến bao gồm: “Visual Studio Code – Lỗ hổng Nghiêm trọng – Cần Cập nhật Ngay lập tức”, “Khai thác Nghiêm trọng – Cần Hành động Khẩn cấp”, và “Mối đe dọa Nghiêm trọng – Cập nhật Ngay”.

Các bài đăng thường tham chiếu các CVE giả mạo và các phạm vi phiên bản không có thật để làm cho các cảnh báo trở nên đáng tin cậy. Do GitHub Discussions tự động kích hoạt thông báo email cho những người tham gia và theo dõi kho lưu trữ, các cảnh báo giả này cũng được gửi trực tiếp đến hộp thư đến của các nhà phát triển, mở rộng phạm vi của chiến dịch ra ngoài nền tảng GitHub.

Các nhà phân tích từ Socket.dev đã xác định đây là một hoạt động spam phối hợp. Họ lưu ý rằng các bài đăng được tạo bởi các tài khoản mới tạo hoặc có hoạt động thấp, gắn thẻ số lượng lớn nhà phát triển trên các kho lưu trữ không liên quan để đạt mức độ hiển thị tối đa.

Nghiên cứu chỉ ra rằng chiến dịch này lạm dụng hệ thống thông báo của GitHub để làm cho các cảnh báo giả mạo trở nên khẩn cấp và hợp pháp. Đây là một chiến thuật giảm bớt sự hoài nghi tự nhiên của nhà phát triển khi đọc một cảnh báo trông giống như đến từ một nền tảng đáng tin cậy.

Chi tiết Kỹ thuật Tấn công và Phân phối Mã độc

Phương thức Giả mạo và Lừa đảo

Mỗi GitHub Discussion giả mạo đều chứa một liên kết để tải xuống phiên bản VS Code được cho là đã cập nhật. Tuy nhiên, các liên kết này trỏ đến các dịch vụ chia sẻ tệp chứ không phải các kênh phân phối chính thức của Microsoft.

Các bản cập nhật VS Code hợp pháp không bao giờ được phân phối theo cách này. Tuy nhiên, mức độ khẩn cấp được tạo ra trong các bài đăng này đủ để thúc đẩy các nhà phát triển nhấp chuột mà không do dự.

Chiến dịch phishing này hòa mình một cách mượt mà vào môi trường cộng tác của GitHub, biến không gian làm việc hàng ngày của nhà phát triển thành một kênh phân phối mã độc. Quy mô của chiến dịch đặc biệt đáng báo động. Hàng trăm đến hàng ngàn bài đăng này xuất hiện liên tiếp trên kết quả tìm kiếm của GitHub, cho thấy một hoạt động được tự động hóa cao.

Việc các nhà phát triển bị nhắm mục tiêu ngay bên trong một nền tảng mà họ tin dùng hàng ngày, thay vì thông qua các email lừa đảo truyền thống, đánh dấu một sự thay đổi đáng chú ý trong cách kẻ tấn công tiếp cận các mối đe dọa mạng tập trung vào nhà phát triển.

Chuỗi Chuyển hướng và Kỹ thuật Che giấu

Các nhà phân tích của Socket.dev đã theo dõi một trong những payload được liên kết trong các Discussion giả mạo và phát hiện một chuỗi chuyển hướng nhiều bước được xây dựng cẩn thận. Việc nhấp vào liên kết sẽ định tuyến nạn nhân qua một điểm cuối chia sẻ của Google (Google share endpoint).

Từ đó, đường dẫn phân nhánh dựa trên việc trình duyệt của người dùng có chứa cookie Google hợp lệ hay không. Người dùng có cookie sẽ tự động được gửi qua chuyển hướng HTTP 301 đến tên miền do kẻ tấn công kiểm soát: drnatashachinn[.]com. Tên miền này đóng vai trò là máy chủ command-and-control (C2) của chiến dịch.

Người dùng không có cookie sẽ được phục vụ một trang thu thập dấu vân tay (fingerprinting page) trực tiếp từ điểm cuối của Google. Điều này có thể là một phương án dự phòng để lọc ra các bot và trình quét bảo mật tự động.

Giai đoạn Thu thập Dấu vân tay (Fingerprinting) và Phân loại Nạn nhân

Một khi người dùng thực truy cập vào cơ sở hạ tầng của kẻ tấn công, một payload JavaScript được che giấu sẽ được thực thi ngay lập tức. Kịch bản này thu thập dữ liệu dấu vân tay trình duyệt, bao gồm múi giờ (timezone), ngôn ngữ (locale), nền tảng (platform), user agent, và các tín hiệu tự động hóa như navigator.webdriver. Các thông tin này được sử dụng để xác định liệu khách truy cập có phải là người thật hay là bot.

Một iframe ẩn còn kiểm tra chéo user agent để phát hiện các môi trường giả mạo. Tất cả dữ liệu thu thập được sau đó được gửi âm thầm đến điểm cuối của kẻ tấn công thông qua một yêu cầu POST tự động, không yêu cầu bất kỳ tương tác nào từ nạn nhân.

Giai đoạn lập hồ sơ này hoạt động như một lớp lọc, phân loại người dùng thực từ các trình quét trước khi định tuyến các mục tiêu đã xác nhận đến một payload tiếp theo, chẳng hạn như một trang phishing chuyên biệt hoặc một exploit kit để triển khai mã độc.

Chỉ số IOCs (Indicators of Compromise)

Các nhà phát triển cần đặc biệt lưu ý các chỉ số thỏa hiệp sau liên quan đến chiến dịch phishing này:

- Tên miền C2:

drnatashachinn[.]com - Các liên kết tải xuống độc hại: Thường trỏ đến các dịch vụ chia sẻ tệp không chính thức thay vì các kênh phân phối của Microsoft.

Biện pháp Phòng ngừa và Khuyến nghị Bảo mật cho Cộng đồng Nhà phát triển

Để bảo vệ bản thân khỏi các rủi ro bảo mật từ các chiến dịch phishing tinh vi như vậy, cộng đồng nhà phát triển cần thực hiện các biện pháp phòng ngừa sau:

- Xác minh nguồn gốc: Luôn xử lý tất cả các cảnh báo bảo mật không mong muốn trong GitHub Discussions một cách thận trọng, đặc biệt khi các bài đăng chứa liên kết tải xuống bên ngoài, tham chiếu CVE không thể xác minh, hướng dẫn cài đặt khẩn cấp, gắn thẻ hàng loạt người dùng không liên quan hoặc nội dung từ các tài khoản mới tạo.

- Kênh cập nhật chính thức: Các bản cập nhật bảo mật cho VS Code phải luôn được xác minh thông qua các kênh chính thức của Microsoft. Không bao giờ tải xuống hoặc cài đặt phần mềm từ các nguồn không xác định hoặc không đáng tin cậy, ngay cả khi chúng xuất hiện trên các nền tảng đáng tin cậy như GitHub.

- Báo cáo hoạt động đáng ngờ: Bất kỳ Discussion nào đáng ngờ nên được báo cáo trực tiếp cho GitHub để xem xét và hành động.

- Nâng cao nhận thức về an ninh mạng: Đào tạo và nâng cao nhận thức về các kỹ thuật phishing mới là rất quan trọng để giảm thiểu khả năng bị lừa đảo.