DarkSword Exploit Kit: Cảnh báo tấn công iOS nguy hiểm

Nhóm tấn công TA446 đã được phát hiện sử dụng một DarkSword exploit kit mới để nhắm mục tiêu vào người dùng iOS. Sự phát triển này đánh dấu một sự thay đổi đáng kể trong chiến thuật của nhóm, khi hoạt động trước đây của TA446 không cho thấy bất kỳ dấu hiệu nào của việc sử dụng exploit kit.

Chiến Dịch Tấn Công và Mục Tiêu

Chiến dịch được đưa ra ánh sáng vào khoảng ngày 26 tháng 3 năm 2026. Nhóm tấn công đã giả mạo Atlantic Council, một tổ chức về các vấn đề quốc tế nổi tiếng.

Mục đích là để lôi kéo các nạn nhân nhấp vào các liên kết độc hại. Việc sử dụng một tên tuổi đáng tin cậy như Atlantic Council làm vỏ bọc cho thấy mức độ tinh vi của nhóm trong việc làm cho các cuộc tấn công của họ trở nên thuyết phục và đáng tin cậy.

Các nhà phân tích đã ghi nhận rằng việc nhắm mục tiêu trong các chiến dịch email này có phạm vi rộng hơn đáng kể so với những gì TA446 thường thực hiện.

Điều này cho thấy nhóm có thể đang mở rộng phạm vi tiếp cận của mình. Họ tìm cách thu thập thông tin đăng nhập và tình báo từ một nhóm nạn nhân lớn hơn trước đây.

Cấu Trúc Kỹ Thuật của DarkSword Exploit Kit

DarkSword exploit kit được xây dựng với một số thành phần hoạt động phối hợp.

Các thành phần này bao gồm một bộ chuyển hướng ban đầu (initial redirector), một trình tải khai thác (exploit loader), một thành phần thực thi mã từ xa (remote code execution – RCE), và một mô-đun bỏ qua Proxy Auto-Configuration (PAC bypass).

Thành phần Cốt lõi và Cơ chế Hoạt động

Các thành phần này hoạt động cùng nhau để âm thầm di chuyển nạn nhân qua chuỗi tấn công.

Quá trình diễn ra mà không gây ra bất kỳ dấu hiệu đỏ rõ ràng nào. Mặc dù khả năng thoát khỏi môi trường sandbox là một phần trong thiết kế đã biết của kit, nhưng chúng không được trực tiếp quan sát trong quá trình phân tích.

Initial Redirector

Khi mục tiêu nhấp vào một liên kết độc hại được gửi qua email giả mạo, bộ chuyển hướng ban đầu sẽ âm thầm đẩy thiết bị của nạn nhân qua một loạt các bước.

Quá trình này diễn ra mà không hiển thị bất kỳ điều gì đáng ngờ trên bề mặt, giúp duy trì tính ẩn danh của cuộc tấn công.

Exploit Loader

Trình tải khai thác sau đó sẽ tiến hành đánh giá thiết bị. Nó sẽ tải đúng exploit cho môi trường iOS mục tiêu.

Thiết kế mô-đun này làm cho DarkSword exploit kit trở nên linh hoạt và khó bị vô hiệu hóa hơn, vì mỗi thành phần có thể được hoán đổi hoặc cập nhật độc lập.

Remote Code Execution (RCE)

Thành phần RCE cung cấp cho nhóm tấn công khả năng thực thi mã tùy ý trên thiết bị iOS bị xâm nhập.

Điều này mang lại cho TA446 quyền kiểm soát đáng kể đối với thiết bị trong suốt phiên hoạt động.

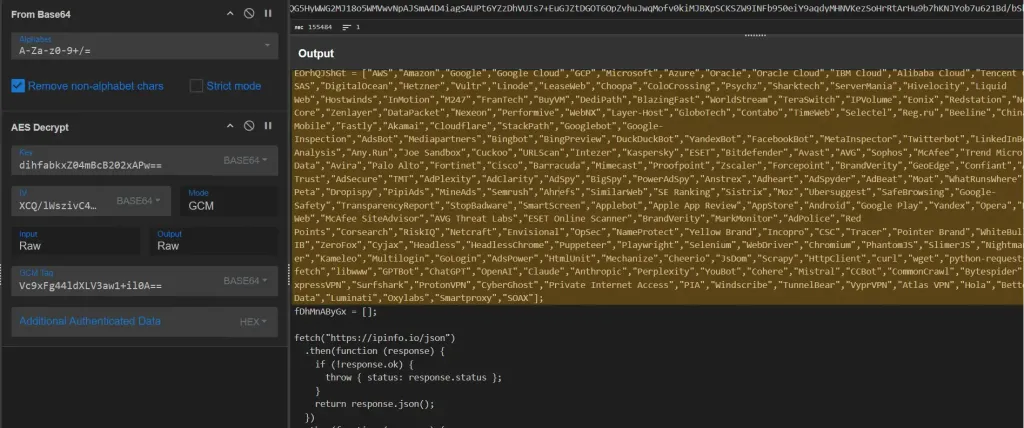

Proxy Auto-Configuration (PAC) Bypass

Thành phần PAC bypass đặc biệt đáng chú ý. Nó cho phép kẻ tấn công chuyển hướng lưu lượng mạng trên thiết bị của nạn nhân thông qua các cài đặt proxy do kẻ tấn công kiểm soát.

Điều này cung cấp cho TA446 một phương tiện để chặn dữ liệu một cách âm thầm, bao gồm thông tin đăng nhập và các giao tiếp nhạy cảm. Quá trình này không yêu cầu phần mềm độc hại phải tồn tại lâu dài trên chính thiết bị.

Chỉ Số Thỏa Hiệp (Indicators of Compromise – IoC)

Một trình tải DarkSword đã được gửi tới VirusTotal. Nó mang giá trị MD5 hash sau, cung cấp cho các nhà nghiên cứu một dấu hiệu kỹ thuật cụ thể để theo dõi mối đe dọa chặt chẽ hơn.

- MD5 Hash:

5fa967dbef026679212f1a6ffa68d575

Các nhà phân tích Threat Insight đã xác định rằng một tên miền do TA446 kiểm soát đang tích cực phân phối DarkSword exploit kit. Phát hiện này đã được xác nhận thông qua một lượt gửi quét URL.

Các tên miền giai đoạn đầu bị xâm nhập liên quan đến chiến dịch này bao gồm:

motorbeylimited[.]combridetvstreaming[.]org

Tác động và Rủi ro An Ninh Mạng

Quy mô của các chiến dịch email và việc sử dụng danh tính của một tổ chức cấp cao làm vỏ bọc cho thấy một nhóm ngày càng có tổ chức và có chủ đích hơn trong cách lựa chọn và tiếp cận mục tiêu.

Một trong những khía cạnh đáng lo ngại nhất của chiến dịch này là cách DarkSword được cấu trúc như một chuỗi tấn công hoàn chỉnh, chứ không phải là một công cụ độc lập duy nhất.

Điều này cho phép kẻ tấn công thực hiện các cuộc tấn công phức tạp, nhắm mục tiêu chính xác vào người dùng iOS. Việc thu thập thông tin đăng nhập và tình báo là mục tiêu chính của nhóm TA446, thông qua việc sử dụng DarkSword exploit kit.

Biện Pháp Phòng Ngừa và Tăng Cường Bảo Mật

Để giảm thiểu rủi ro từ các mối đe dọa như DarkSword exploit kit, các tổ chức và cá nhân cần thực hiện các biện pháp an ninh mạng chủ động.

Khuyến Nghị Bảo Vệ Cá Nhân

- Cảnh giác với email: Tránh nhấp vào các liên kết trong các email không mong muốn, ngay cả khi những email đó có vẻ đến từ các tổ chức đáng tin cậy.

- Cập nhật thiết bị iOS: Giữ thiết bị iOS được cập nhật lên phiên bản mới nhất là một trong những cách đơn giản nhất để giảm thiểu nguy cơ tiếp xúc với các lỗ hổng đã biết và các exploit liên quan.

Khuyến Nghị Bảo Vệ Tổ Chức

- Giám sát lưu lượng mạng: Các đội an ninh nên giám sát bất kỳ lưu lượng mạng nào được định tuyến qua các cấu hình proxy không mong muốn, vì đây có thể là dấu hiệu sớm của hoạt động PAC bypass.

- Chặn tên miền độc hại: Đánh dấu và chặn các tên miền độc hại đã biết liên quan đến chiến dịch này ở cấp độ mạng là một bước thực tế và tức thời cần được thực hiện ngay lập tức.

Việc hiểu rõ các cơ chế của DarkSword exploit kit và áp dụng các biện pháp phòng ngừa là chìa khóa để bảo vệ hệ thống khỏi các tấn công mạng tinh vi. Để biết thêm chi tiết về chuỗi khai thác DarkSword, bạn có thể tham khảo thêm tại đây.