Khẩn cấp: Lỗ hổng Zimbra CVE-2025-66376 và bản vá cần thiết

CISA đã bổ sung một lỗ hổng Zimbra có mức độ nghiêm trọng cao ảnh hưởng đến Zimbra Collaboration Suite (ZCS) vào danh mục Các Lỗ Hổng Bị Khai Thác Đã Biết (KEV) của mình. Lỗ hổng này, được theo dõi dưới mã CVE-2025-66376, hiện đang bị khai thác tích cực trong thực tế. Các tổ chức sử dụng Zimbra cần khẩn trương ưu tiên các biện pháp khắc phục để ngăn chặn truy cập trái phép và nguy cơ bị xâm phạm dữ liệu.

CVE-2025-66376: Phân tích kỹ thuật lỗ hổng Zimbra

CVE-2025-66376 là một lỗ hổng Cross-Site Scripting (XSS) được lưu trữ trong giao diện người dùng Classic (Classic User Interface) của Zimbra Collaboration Suite. Lỗ hổng này cho phép kẻ tấn công thực thi mã độc trong ngữ cảnh phiên làm việc của người dùng hợp lệ.

Cơ chế Khai thác và Tác động

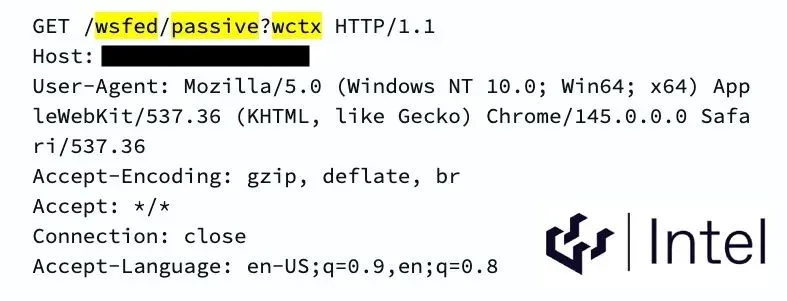

Kẻ tấn công có thể lợi dụng điểm yếu này bằng cách tạo ra các email độc hại chứa mã được định dạng đặc biệt. Cuộc tấn công dựa trên việc lạm dụng chỉ thị @import của Cascading Style Sheets (CSS), được nhúng trực tiếp vào phần thân HTML của email.

Khi người dùng mục tiêu mở thư độc hại trong giao diện Classic UI, các tập lệnh nhúng sẽ tự động chạy trong ngữ cảnh phiên hoạt động của người dùng. Việc thực thi này bỏ qua các ranh giới bảo mật tiêu chuẩn, cho phép kẻ tấn công tiềm năng thu thập session cookies, truy cập dữ liệu email nhạy cảm, hoặc thực thi các lệnh trái phép dưới danh nghĩa nạn nhân.

Mặc dù chưa rõ liệu cuộc khai thác này có liên quan đến các chiến dịch mã độc tống tiền đang diễn ra hay không, nhưng sự dễ dàng trong việc phân phối qua email khiến đây trở thành một mối đe dọa mạng nghiêm trọng đối với các hệ thống Zimbra.

Giải pháp vá lỗi và cập nhật bảo mật cho Zimbra Collaboration Suite

Zimbra đã giải quyết lỗ hổng CVE-2025-66376 trong các bản vá phát hành gần đây, cụ thể là các phiên bản 10.1.13 và 10.0.18. Việc áp dụng bản vá này sẽ loại bỏ hoàn toàn lỗ hổng XSS được lưu trữ.

Là một phần của quá trình cải tiến bảo mật toàn diện, Zimbra cũng đã nâng cấp thư viện bảo mật AntiSamy lên phiên bản 1.7.8 và loại bỏ các mã lỗi thời, có rủi ro khỏi nền tảng. Các tổ chức cần triển khai các bản vá bảo mật này ngay lập tức.

Cải tiến khác trong bản cập nhật

Ngoài các bản sửa lỗi bảo mật, bản cập nhật 10.1.13 còn mang lại những cải tiến đáng kể về trải nghiệm người dùng và hiệu suất. Các quản trị viên hệ thống sẽ hưởng lợi từ việc xử lý TLS được cải thiện, quản lý bộ nhớ tối ưu hóa và tốc độ tải các chuỗi email nhanh hơn.

Người dùng cuối có được trải nghiệm ứng dụng web hiện đại tinh tế hơn, với tính năng quản lý tệp kéo thả được cải thiện, định dạng sao chép-dán đáng tin cậy từ Microsoft Office và khả năng tổ chức thẻ nâng cao. Ngoài ra, bản cập nhật còn đảm bảo khả năng tương thích với Outlook 2024 và duy trì hỗ trợ cho Legacy Exchange Web Services (EWS).

Khuyến nghị và Hướng dẫn từ CISA về lỗ hổng Zimbra

Trước tình hình khai thác tích cực, CISA đã yêu cầu tất cả các cơ quan thuộc Nhánh Hành pháp Dân sự Liên bang (FCEB) phải áp dụng các bản vá Zimbra cần thiết trước ngày 1 tháng 4 năm 2026. Các tổ chức tư nhân được khuyến khích mạnh mẽ tuân thủ thời hạn này.

Nếu không thể áp dụng bản vá, CISA khuyến nghị ngừng sử dụng sản phẩm dễ bị tổn thương ngay lập tức. Thông tin chi tiết về lỗ hổng này có thể được tìm thấy trong danh mục KEV của CISA.

Zimbra End of Life (EOL) và Yêu cầu Chuyển đổi

Các quản trị viên hệ thống cũng phải lưu ý rằng phiên bản Zimbra 10.0 đã chính thức đạt đến trạng thái End of Life (EOL) vào ngày 31 tháng 12 năm 2025. Các tổ chức vẫn đang vận hành trên chu kỳ phát hành 10.0 phải lập kế hoạch chuyển đổi ngay lập tức sang Zimbra 10.1 để duy trì an toàn thông tin.

Vận hành một nền tảng đã kết thúc vòng đời hỗ trợ sẽ khiến hạ tầng liên tục bị phơi nhiễm trước các lỗ hổng CVE chưa được vá trong tương lai, gia tăng rủi ro bảo mật đáng kể cho hệ thống bị xâm nhập.