Konni APT Tấn công mạng nguy hiểm: Chiếm KakaoTalk phát tán mã độc

Một chiến dịch tấn công mạng đa giai đoạn đã được ghi nhận do nhóm đe dọa được biết đến với tên gọi Konni APT thực hiện. Chiến dịch này khởi đầu bằng các email lừa đảo spear-phishing có chủ đích và đỉnh điểm là việc chiếm quyền kiểm soát các tài khoản KakaoTalk của nạn nhân để tiếp tục phát tán mã độc.

Cuộc tấn công được phát hiện thông qua một cuộc điều tra pháp y trên hệ thống bị xâm nhập. Nhóm này đã lợi dụng các chủ đề về nhân quyền liên quan đến Triều Tiên để lừa mục tiêu mở các tệp tin tưởng chừng vô hại.

Tổng quan Chiến dịch Tấn công của Konni APT

Chiến dịch của Konni APT bắt đầu bằng việc gửi các email được tạo dựng cẩn thận, giả mạo thông báo chính thức bổ nhiệm người nhận làm giảng viên về nhân quyền liên quan đến Triều Tiên. Những thư này được thiết kế để phù hợp với sở thích chuyên môn của mục tiêu, tăng độ tin cậy của chúng.

Bên trong email là một tệp lưu trữ chứa tệp tin shortcut LNK độc hại, được ngụy trang bằng biểu tượng tài liệu tiêu chuẩn. Khi người nhận nhấp vào, tệp này sẽ âm thầm khởi chạy một script PowerShell trong nền.

Script PowerShell sau đó kết nối với máy chủ chỉ huy và kiểm soát (C2) bên ngoài, tải xuống các mã độc bổ sung vào máy của nạn nhân. Các nhà phân tích của Genians đã xác định rằng sau khi đạt được quyền truy cập ban đầu, tác nhân đe dọa đã không rút lui. Tìm hiểu thêm về cách Konni APT thiết lập chỗ đứng ban đầu.

Kỹ thuật Xâm nhập và Thu thập Dữ liệu

Kẻ tấn công duy trì sự hiện diện trên hệ thống bị nhiễm trong một khoảng thời gian dài, âm thầm thu thập các tài liệu nội bộ, chi tiết tài khoản người dùng và dữ liệu môi trường hệ thống. Thời gian ẩn nấp kéo dài này đã tạo cơ hội cho nhóm thu thập thông tin tình báo có giá trị trước khi leo thang cuộc tấn công.

Điều làm chiến dịch này khác biệt so với một hoạt động lừa đảo thông thường là bước tiếp theo. Kẻ tấn công đã truy cập trái phép vào ứng dụng KakaoTalk PC của nạn nhân, vốn đã chạy trên máy bị nhiễm.

Sử dụng danh sách liên hệ của chính nạn nhân, kẻ tấn công đã chọn lọc các bạn bè cụ thể và gửi cho họ một tệp độc hại được ngụy trang dưới dạng tài liệu kế hoạch cho nội dung video liên quan đến Triều Tiên.

Điều này biến nạn nhân ban đầu thành một điểm phân phối mã độc đáng tin cậy, khiến làn sóng tấn công thứ cấp khó bị phát hiện hơn đáng kể đối với người nhận.

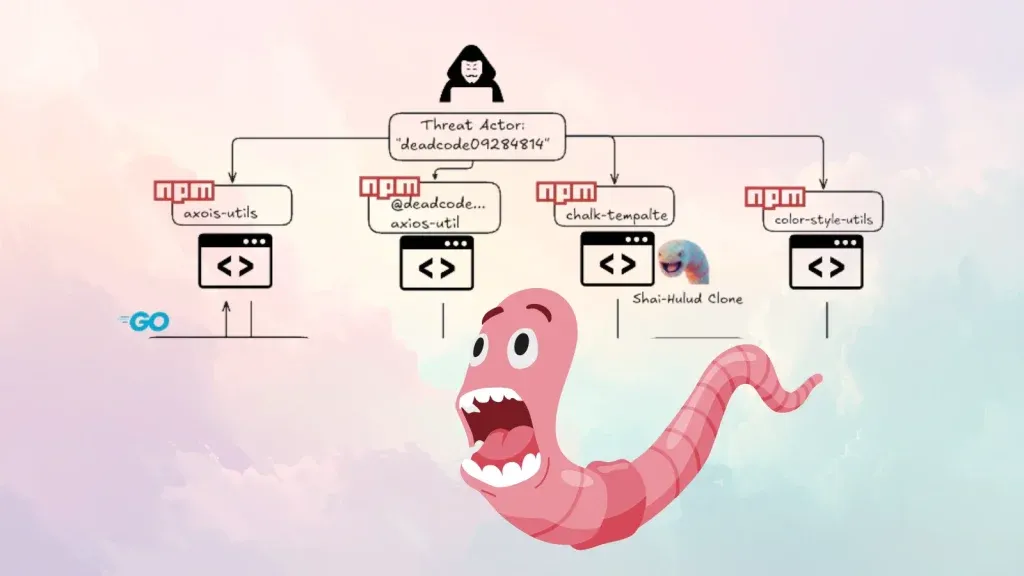

Triển khai Mã độc và Cơ sở Hạ tầng C2

Chiến dịch này cũng liên quan đến việc triển khai ba công cụ truy cập từ xa (RAT) riêng biệt: EndRAT, RftRAT và RemcosRAT. Tất cả các mã độc này đều được phân phối dưới dạng script dựa trên AutoIt, ngụy trang thành các tệp tài liệu. Thông tin chi tiết về việc triển khai RemcosRAT.

Các máy chủ C2 được kết nối với hoạt động này đã được truy vết đến các địa điểm ở Phần Lan, Nhật Bản và Hà Lan. Điều này cho thấy nỗ lực có chủ đích nhằm phân tán cơ sở hạ tầng trên nhiều quốc gia, gây khó khăn cho việc theo dõi và chặn đứng.

Phân tích Kỹ thuật Tệp LNK Độc hại

Tệp LNK độc hại là trọng tâm của cuộc tấn công mạng này. Khi người dùng nhấp đúp vào tệp, nó sẽ âm thầm khởi chạy một tiến trình PowerShell 32-bit thông qua cmd.exe, đặc biệt sử dụng đường dẫn thư mục SysWOW64. Kỹ thuật này có thể lẩn tránh một số kiểm soát bảo mật nhất định.

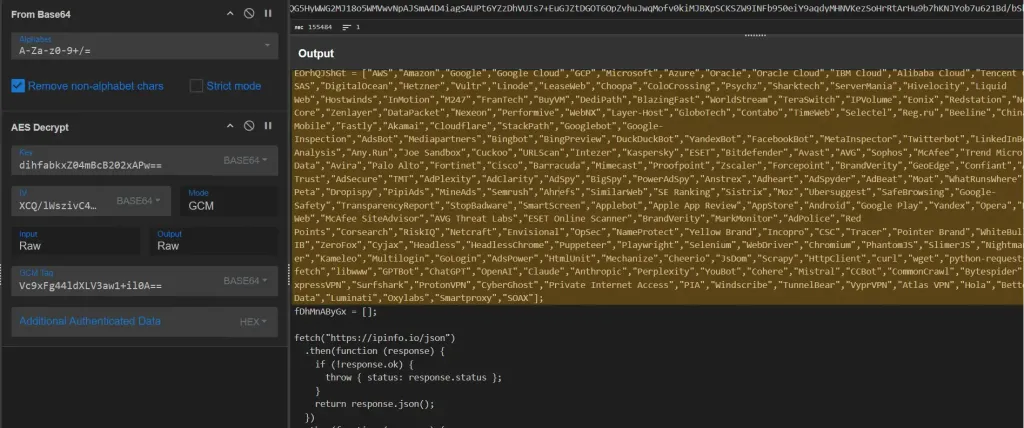

Thay vì sử dụng một tên tệp cố định, script PowerShell xác định vị trí tệp LNK bằng cách khớp với một kích thước tệp cụ thể. Điều này có nghĩa là script vẫn hoạt động ngay cả khi tệp bị đổi tên.

Khi được xác định vị trí, script sẽ đọc một khối dữ liệu lớn được nhúng trong tệp LNK từ một offset cố định và giải mã nó bằng một khóa XOR một byte. Kết quả giải mã là một tệp PDF mồi nhử (decoy PDF) sẽ mở ra cho người dùng, làm cho tương tác có vẻ hoàn toàn bình thường.

Trong khi nạn nhân đọc tài liệu mồi nhử, cuộc tấn công thực tế tiếp tục diễn ra trong nền. Tệp LNK tự xóa khỏi ổ đĩa ngay sau khi thực thi, loại bỏ bằng chứng pháp y và gây khó khăn cho việc truy vết sự cố.

Sau đó, hai tệp được tải xuống từ tên miền C2: một trình thông dịch AutoIt hợp pháp và một script AutoIt độc hại đã được biên dịch. Một tác vụ theo lịch (scheduled task) được tạo để chạy mỗi phút trong 365 ngày, cung cấp cho kẻ tấn công quyền truy cập đáng tin cậy và lâu dài vào máy bị nhiễm.

Ví dụ về cách thức tạo tác vụ theo lịch trên hệ thống Windows:

schtasks /create /tn "MaliciousTask" /tr "C:\path\to\AutoIt_Interpreter.exe C:\path\to\Malicious_Script.au3" /sc MINUTE /mo 1 /ed 01/01/2026 /fKhuyến nghị Giảm thiểu Rủi ro và Bảo vệ Hệ thống

Để giảm thiểu mối đe dọa mạng từ các chiến dịch như của Konni APT, các tổ chức và cá nhân nên xem xét các biện pháp sau:

- Đào tạo nhận thức bảo mật: Huấn luyện người dùng nhận diện và tránh các email spear-phishing, đặc biệt là những email chứa tệp đính kèm đáng ngờ hoặc liên kết không rõ nguồn gốc.

- Kiểm tra tệp đính kèm: Triển khai các giải pháp bảo mật email và gateway để quét và chặn các tệp độc hại như LNK, script PowerShell, và các tệp thực thi đáng ngờ.

- Giới hạn quyền người dùng: Áp dụng nguyên tắc đặc quyền tối thiểu (least privilege) để hạn chế khả năng thực thi các mã độc hoặc thay đổi cấu hình hệ thống của người dùng thông thường.

- Giám sát hoạt động mạng: Sử dụng các hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS) và công cụ giám sát điểm cuối (EDR) để phát hiện các hoạt động bất thường, kết nối C2, hoặc tạo tác vụ theo lịch không mong muốn.

- Cập nhật hệ thống và phần mềm: Đảm bảo tất cả hệ điều hành, trình duyệt, và ứng dụng, bao gồm cả các ứng dụng nhắn tin như KakaoTalk, được cập nhật thường xuyên với các bản vá bảo mật mới nhất để khắc phục các lỗ hổng đã biết.

- Triển khai đa yếu tố xác thực (MFA): Bật MFA cho tất cả các tài khoản quan trọng, đặc biệt là email và các ứng dụng giao tiếp, để tăng cường bảo vệ chống lại việc chiếm đoạt tài khoản.