Lỗ hổng Zero-day Windows BlueHammer: Mối nguy nghiêm trọng!

Một nhà nghiên cứu bảo mật với biệt danh Chaotic Eclipse (@ChaoticEclipse0) đã công khai mã khai thác (exploit) leo thang đặc quyền cục bộ (LPE) zero-day Windows đang hoạt động, có tên là BlueHammer, kèm theo mã nguồn chứng minh khái niệm (PoC) đầy đủ trên GitHub. Sự công khai này đã được xác nhận bởi nhà nghiên cứu lỗ hổng Will Dormann, người đã lưu ý rằng khai thác hoạt động hiệu quả và quy trình phản hồi bảo mật của Microsoft có thể là nguyên nhân trực tiếp dẫn đến việc công khai không điều phối này.

BlueHammer là một lỗ hổng zero-day Windows dạng LPE, cho phép người dùng cục bộ có đặc quyền thấp leo thang quyền truy cập lên NT AUTHORITY\SYSTEM, cấp độ đặc quyền cao nhất trên hệ thống Windows. Điều này đại diện cho một mối đe dọa mạng nghiêm trọng, có thể dẫn đến việc kiểm soát hoàn toàn các hệ thống bị ảnh hưởng.

Chi Tiết Kỹ Thuật và Khả Năng Khai Thác Zero-Day BlueHammer

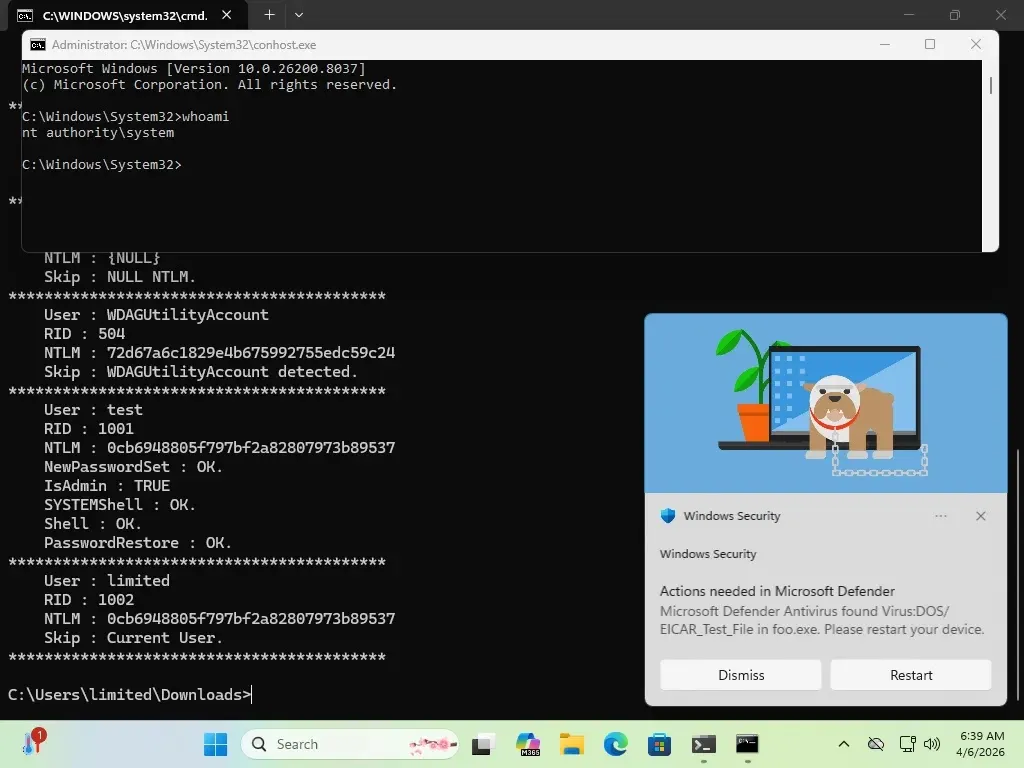

Ảnh chụp màn hình được chia sẻ cùng với công bố minh họa rõ ràng tác động: một cửa sổ dòng lệnh được khởi chạy từ C:\Users\limited\Downloads> — rõ ràng là một tài khoản người dùng hạn chế — đạt được quyền shell SYSTEM đầy đủ chỉ trong vài giây, với lệnh whoami xác nhận là nt authority\system.

Kết quả từ khai thác cũng cho thấy khả năng thu thập thông tin xác thực (credential-harvesting). Nó hiển thị các hash mật khẩu NTLM cho các tài khoản cục bộ, bao gồm một người dùng quản trị với IsAdmin: TRUE. Các xác nhận như SYSTEMShell: OK, Shell: OK, và PasswordRestore: OK khẳng định mức độ thành công của cuộc tấn công.

Hệ thống bị ảnh hưởng đang chạy Windows 11 (Build 10.0.26200.8037), điều này cho thấy lỗ hổng zero-day Windows này ảnh hưởng đến các bản cài đặt Windows hiện đại và đã được cập nhật đầy đủ.

Mã Khai Thác (Exploit) và Chứng Minh Khái Niệm (PoC)

Mã nguồn PoC đầy đủ của BlueHammer đã được công khai. Đây là một ví dụ điển hình về việc khai thác zero-day được chia sẻ rộng rãi, tiềm ẩn nguy cơ cao.

# Đoạn mã này là giả định để minh họa một phần logic của LPE# Mã PoC đầy đủ có thể được tìm thấy tại nguồn bên ngoài.# (Đây không phải mã PoC thực tế mà chỉ là ví dụ về một phần lệnh)import osimport subprocessdef escalate_privileges(): print("Attempting privilege escalation...") try: # Lệnh giả định để kiểm tra quyền # Trong thực tế, PoC sẽ khai thác một lỗ hổng cụ thể để đạt SYSTEM result = subprocess.run(["whoami"], capture_output=True, text=True) print(f"Current user before escalation: {result.stdout.strip()}") # Giả định một lệnh khai thác thành công # Ví dụ: Gọi một DLL độc hại hoặc khai thác một service có lỗ hổng # subprocess.run(["path_to_exploit.exe", "--escalate"], check=True) # Sau khi khai thác, kiểm tra lại quyền result_after = subprocess.run(["whoami"], capture_output=True, text=True) print(f"Current user after escalation: {result_after.stdout.strip()}") if "nt authority\system" in result_after.stdout.lower(): print("Privilege escalation successful to SYSTEM!") print("Attempting to dump NTLM hashes...") # Ví dụ về lệnh dumping hash, trong PoC thực tế sẽ phức tạp hơn # subprocess.run(["mimikatz.exe", "privilege::debug", "sekurlsa::logonpasswords"], check=True) except Exception as e: print(f"An error occurred: {e}")if __name__ == "__main__": escalate_privileges()Mặc dù nhà nghiên cứu lưu ý rằng khai thác không hoạt động với độ tin cậy 100%, nhưng nó đủ chức năng để hữu ích trong thực tế. Với những kẻ tấn công có kỹ năng, một khai thác LPE có độ tin cậy một phần vẫn có thể được tinh chỉnh và vũ khí hóa một cách hiệu quả.

Liên kết đến mã nguồn PoC trên GitHub: https://github.com/Nightmare-Eclipse/BlueHammer

Động Cơ Đằng Sau Việc Công Khai Không Điều Phối Lỗ Hổng Zero-Day

Nhà nghiên cứu đã viện dẫn sự thất vọng với Microsoft’s Security Response Center (MSRC) là động lực chính đằng sau việc công khai không điều phối này. Theo Chaotic Eclipse, chất lượng của MSRC đã suy giảm đáng kể trong những năm gần đây.

Sự suy giảm này được cho là do Microsoft sa thải các nhân sự bảo mật giàu kinh nghiệm và thay thế bằng những nhân viên tuân thủ các biểu đồ quy trình cứng nhắc, thay vì đưa ra phán đoán dựa trên kiến thức và kinh nghiệm.

Một chi tiết đáng chú ý trong công bố là MSRC được cho là đã yêu cầu nhà nghiên cứu gửi một video trình diễn khai thác như một phần của quy trình báo cáo lỗ hổng. Yêu cầu này bị nhiều người trong cộng đồng bảo mật đánh giá là bất thường và đòi hỏi cao.

Nhà nghiên cứu cho rằng yêu cầu này có thể là một điểm gây khó khăn có chủ ý, cuối cùng dẫn đến việc trường hợp bị đóng hoặc trì hoãn mà không có giải pháp. Việc công khai một lỗ hổng zero-day như thế này thường xảy ra khi các nhà nghiên cứu cảm thấy báo cáo của họ bị bỏ qua hoặc xử lý sai bởi các nhà cung cấp.

Điều này gây áp lực ngay lập tức lên nhà cung cấp để hành động, nhưng cũng đặt người dùng vào rủi ro trước khi bản vá được phát hành. Blog của nhà nghiên cứu có thêm chi tiết: Public Disclosure by Chaotic Eclipse.

Mối Đe Dọa Mạng và Khuyến Nghị An Toàn Trước Lỗ Hổng Zero-Day

Các nhóm mã độc tống tiền (ransomware) và các tác nhân đe dọa dai dẳng nâng cao (APT) thường tích hợp mã PoC được công khai vào bộ công cụ của họ chỉ trong vài ngày sau khi công bố. Lỗ hổng zero-day Windows BlueHammer này cũng không ngoại lệ, tạo ra một rủi ro bảo mật đáng kể.

Tại thời điểm xuất bản bài viết, Microsoft chưa đưa ra tuyên bố công khai hoặc gán CVE cho lỗ hổng này. Do đó, các hệ thống vẫn dễ bị tấn công. Đây là một tình huống zero-day vulnerability điển hình.

Cho đến khi Microsoft phát hành bản vá chính thức hoặc khuyến nghị giảm thiểu, các đội ngũ an ninh mạng cần thực hiện các bước phòng ngừa. Điều này bao gồm việc giám sát chặt chẽ các hoạt động bất thường trên hệ thống và áp dụng các biện pháp bảo vệ sâu sắc để ngăn chặn chiếm quyền điều khiển.

Mặc dù không có IOC cụ thể được cung cấp trong thông báo ban đầu, các tổ chức nên theo dõi các bản cập nhật từ Microsoft và các nguồn tin cậy khác về các chỉ số xâm nhập (IOC) có thể liên quan đến việc khai thác zero-day BlueHammer khi chúng xuất hiện.