Lừa đảo OAuth Device Code: Nguy hiểm chiếm quyền điều khiển tài khoản

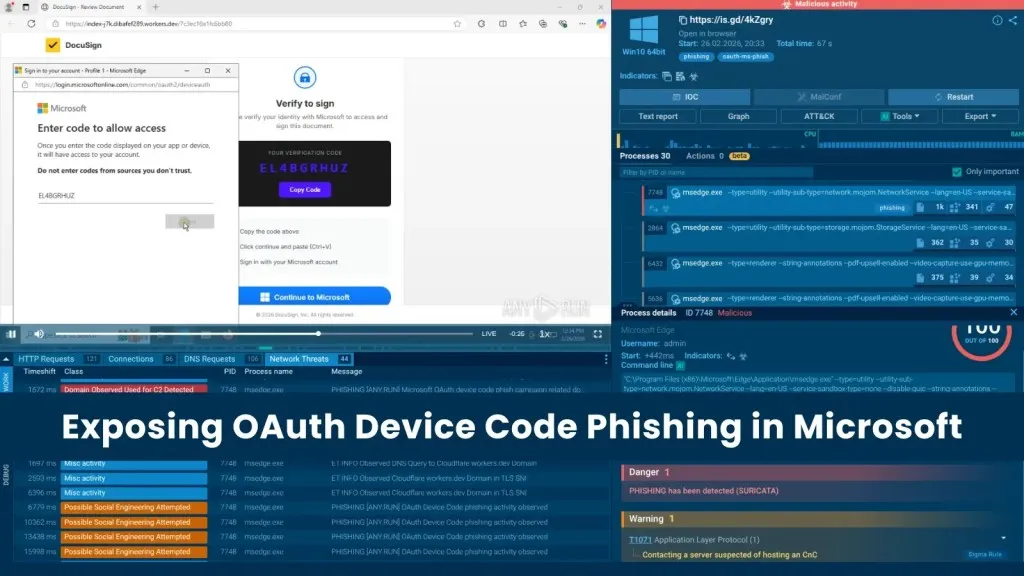

Các nhà phân tích tại ANY.RUN đã ghi nhận sự gia tăng đột biến trong các chiến dịch lừa đảo OAuth Device Code, khai thác luồng OAuth Device Authorization Grant của Microsoft. Hơn 180 URL độc hại đã được phát hiện chỉ trong một tuần.

Cơ chế Hoạt động của Lừa đảo OAuth Device Code

Không giống các kỹ thuật thu thập thông tin xác thực truyền thống, phương pháp này hướng nạn nhân qua các trang xác thực Microsoft hợp pháp.

Điều này làm cho việc phát hiện và ứng phó của các trung tâm điều hành bảo mật (SOC) trở nên khó khăn hơn đáng kể trong việc đối phó với các cuộc tấn công mạng.

Quy trình Khai thác

Luồng OAuth Device Code ban đầu được thiết kế cho các thiết bị có đầu vào hạn chế, như TV thông minh hoặc hệ thống phòng họp.

Kẻ tấn công đã tái sử dụng cơ chế hợp pháp này để thực hiện các vụ chiếm quyền điều khiển tài khoản dựa trên token, bỏ qua hoàn toàn xác thực đa yếu tố.

Chuỗi tấn công bắt đầu khi kẻ đe dọa khởi tạo yêu cầu ủy quyền thiết bị Microsoft, tạo ra hai giá trị:

- user_code: Một chuỗi ngắn, dễ đọc hiển thị cho nạn nhân.

- device_code: Một token phiên nội bộ, chỉ kẻ tấn công nắm giữ.

Nạn nhân sau đó được chuyển hướng đến một trang lừa đảo, thường mạo danh thông báo tài liệu DocuSign.

Họ được hướng dẫn sao chép mã xác minh và nhập vào microsoft.com/devicelogin.

Bỏ qua Xác thực Đa yếu tố (MFA)

Vì đích đến là một tên miền Microsoft chính hãng, nạn nhân không nhận thấy dấu hiệu đáng ngờ và thường hoàn tất MFA bình thường.

Bằng cách nhập mã, nạn nhân vô tình ủy quyền một phiên đăng nhập do kẻ tấn công mở.

Kẻ tấn công sau đó nhận được các token truy cập (access token) và refresh token OAuth hợp lệ, mà không cần lấy được mật khẩu.

Điều này cho phép kẻ tấn công duy trì quyền truy cập vào tài khoản của nạn nhân, vượt qua các lớp bảo mật truyền thống và làm suy yếu tư thế bảo mật mạng của tổ chức.

Một ví dụ phân tích mẫu về hoạt động này có thể được xem tại ANY.RUN Interactive Sandbox.

Thách thức trong Phát hiện và Ứng phó với Lừa đảo OAuth Device Code

Mô hình tấn công này đại diện cho một sự thay đổi cấu trúc, làm suy yếu logic phát hiện truyền thống đối với các chiến dịch lừa đảo OAuth Device Code.

Vượt qua Bộ lọc Lừa đảo Truyền thống

Toàn bộ quá trình xâm nhập diễn ra trên hạ tầng Microsoft hợp pháp, qua các kênh HTTPS mã hóa và các trang xác thực thật.

Không có yếu tố nào trong số này kích hoạt các bộ lọc lừa đảo tiêu chuẩn hoặc cảnh báo danh tiếng tên miền, khiến việc phát hiện trở nên cực kỳ khó khăn.

Tác động đối với Hoạt động SOC

Đối với các nhóm SOC, hậu quả hoạt động là đáng kể.

Ngoài các tài khoản cá nhân, việc cấp token thành công có thể dẫn đến Business Email Compromise (BEC), di chuyển ngang nội bộ và rò rỉ dữ liệu.

Tất cả các hành vi này đều xảy ra mà không cần đánh cắp bất kỳ mật khẩu nào, gây ra rủi ro nghiêm trọng cho doanh nghiệp.

Kỹ thuật Che giấu của Kẻ Tấn công

Các trang lừa đảo trong chiến dịch này thường sử dụng bộ tải JavaScript và các phiên HTTPS được mã hóa.

Mục đích là để che giấu chức năng thực sự của chúng khỏi các máy quét thông thường.

Các Chỉ số và Kỹ thuật Phát hiện Nâng cao

Phân tích Lưu lượng Mã hóa (SSL Decryption)

Các giải pháp sandbox tương tác giải quyết vấn đề này thông qua tính năng giải mã SSL tự động.

Tính năng này trích xuất khóa phiên TLS trực tiếp từ bộ nhớ quy trình trong quá trình thực thi mà không cần thay thế chứng chỉ hoặc gián đoạn lưu lượng.

Điều này làm lộ các yêu cầu mạng thực tế, script bị ẩn và các điểm cuối API do kẻ tấn công kiểm soát trong luồng lừa đảo OAuth Device Code.

Trong các phân tích trực tiếp về chiến dịch này, giải mã SSL đã phơi bày các lệnh gọi API cụ thể, bao gồm /api/device/start và /api/device/status/.

Một tiêu đề đặc trưng là X-Antibot-Token cũng được sử dụng trong các giao tiếp backend.

Khi các tạo tác này xuất hiện trong các yêu cầu HTTP đến các máy chủ không hợp pháp, chúng trở thành các chỉ số mạng có độ tin cậy cao.

Các nhà phân tích có thể sử dụng chúng để tìm kiếm hạ tầng liên quan và lập bản đồ toàn bộ dấu vết chiến dịch tấn công mạng.

Quy tắc Suricata IDS

Các quy tắc Suricata IDS cũng có khả năng kích hoạt chống lại lưu lượng đã giải mã này.

Điều này biến các phiên lừa đảo được mã hóa thành tín hiệu phát hiện có thể hành động trong các công cụ SOC hiện có.

Chiến lược Phòng thủ và Điều tra

Phòng thủ chống lại lừa đảo OAuth Device Code đòi hỏi phải vượt ra ngoài việc chặn tên miền và lọc email.

Phòng ngừa bằng Threat Intelligence Feeds

Các nguồn cấp dữ liệu tình báo mối đe dọa (Threat Intelligence Feeds) cung cấp các chỉ số được cập nhật liên tục từ các quá trình kích hoạt sandbox trực tiếp.

Điều này cho phép nhận diện sớm hơn hạ tầng lừa đảo trước khi người dùng tương tác với nó, tăng cường bảo mật mạng tổng thể.

Điều tra Sự cố với Sandbox Tương tác

Để phân loại, các nhà phân tích có thể gửi các URL đáng ngờ đến sandbox tương tác.

Quan sát chuỗi tấn công mạng đầy đủ trong một môi trường cô lập, giảm thời gian trung bình để phát hiện (MTTD) và thời gian trung bình để ứng phó (MTTR).

Truy vấn Threat Intelligence

Để tương quan chiến dịch và săn tìm mối đe dọa, các nhà phân tích có thể truy vấn tên mối đe dọa “oauth-ms-phish”.

Ngay lập tức hiển thị các tên miền, tệp và hạ tầng liên quan đến các chiến dịch đang hoạt động.

threatName:"oauth-ms-phish"Ví dụ truy vấn trên ANY.RUN Threat Intelligence Lookup.

Các Ngành và Khu vực Mục tiêu

Các ngành bị tấn công thường xuyên nhất bao gồm Công nghệ, Giáo dục, Sản xuất và Chính phủ & Hành chính.

Các khu vực ghi nhận mức độ hoạt động cao nhất là Hoa Kỳ và Ấn Độ.

Mối đe dọa Tiến hóa và Yêu cầu Bảo mật Hiện đại

Xu hướng rộng lớn hơn xác nhận cảnh báo của Microsoft trong Báo cáo Quốc phòng Kỹ thuật số 2025.

Các đối thủ ngày càng kết hợp lừa đảo OAuth Device Code với lừa đảo đồng thuận (consent phishing) và kỹ thuật adversary-in-the-middle (AiTM).

Điều này tạo ra các cuộc tấn công danh tính nhiều lớp, tồn tại lâu hơn sau khi đặt lại mật khẩu.

Đối với các nhà lãnh đạo bảo mật, chiến dịch này là một tín hiệu rõ ràng.

Khả năng hiển thị lớp danh tính và kiểm tra lưu lượng mã hóa không còn là tùy chọn, mà là yêu cầu nền tảng cho các hoạt động bảo mật mạng SOC hiện đại.

Các Chỉ số Thỏa hiệp (IOCs)

Các chuyên gia đã xác định các tên miền Cloudflare Workers là hạ tầng lừa đảo trong chiến dịch này.

Tuy nhiên, các ví dụ cụ thể không được cung cấp trong nội dung này. Để biết danh sách chi tiết, vui lòng tham khảo nguồn gốc từ blog của ANY.RUN.