Mã độc Phorpiex: Mối đe dọa nghiêm trọng từ Ransomware và Botnet

Botnet Phorpiex, còn được biết đến với tên Trik, đã hoạt động liên tục từ năm 2011. Hiện tại, nó tiếp tục là một mối đe dọa đáng kể trong bối cảnh an ninh mạng toàn cầu do khả năng tự tái tạo và thích nghi liên tục. Ban đầu chỉ là một công cụ gửi thư rác cơ bản, Phorpiex đã phát triển thành một nền tảng tội phạm phức tạp, có khả năng phân phối mã độc ransomware, gửi hàng triệu email tống tiền tình dục (sextortion) và bí mật đánh cắp tiền điện tử từ các máy tính bị nhiễm.

Tổng quan về Mã độc Phorpiex và Sự tiến hóa

Phorpiex đại diện cho một ví dụ điển hình về sự kiên trì và khả năng thích nghi của các mối đe dọa mạng kéo dài. Sự phát triển của nó từ một công cụ spam đơn giản thành một botnet đa chức năng minh họa cho các chiến lược mà các tác nhân độc hại sử dụng để tối đa hóa lợi nhuận.

Sự phát triển của Phorpiex

Từ một công cụ phát tán spam email cơ bản, Phorpiex đã mở rộng phạm vi hoạt động của mình. Hiện nay, nó có thể thực hiện đồng thời nhiều chiến dịch độc hại, bao gồm phân phối ransomware, các chiến dịch sextortion quy mô lớn và chiếm đoạt ví tiền điện tử theo thời gian thực.

Biến thể Twizt và Kiến trúc P2P

Phiên bản mới nhất của mã độc Phorpiex, được gọi là biến thể Twizt, đã trở nên khó chặn hơn bao giờ hết. Biến thể này kết hợp các máy chủ chỉ huy và kiểm soát (C2) truyền thống với một mạng ngang hàng (P2P).

Điều này có nghĩa là ngay cả khi một máy chủ C2 bị gỡ bỏ, botnet vẫn tiếp tục hoạt động. Các máy tính bị nhiễm có thể giao tiếp trực tiếp với nhau, duy trì sự bền bỉ của mạng lưới độc hại.

Phạm vi Lây nhiễm

Botnet Phorpiex hiện chạy trên khoảng 70.000 đến 80.000 thiết bị hoạt động mỗi ngày. Hơn 1,7 triệu địa chỉ IP duy nhất đã được theo dõi trong 90 ngày qua. Các khu vực bị ảnh hưởng nặng nề nhất bao gồm một số quốc gia ở Trung Đông và Châu Á, cũng như các khu vực khác trên thế giới.

Các Chiến dịch Tấn công của Mã độc Phorpiex

Các nhà nghiên cứu tại Bitsight đã ghi nhận rằng Phorpiex đồng thời thực hiện ba hoạt động tội phạm chính. Chúng bao gồm việc phân phối mã độc ransomware hàng loạt, các chiến dịch email tống tiền tình dục quy mô lớn và chiếm đoạt ví tiền điện tử theo thời gian thực.

Dữ liệu đo từ xa của họ cho thấy khoảng 125.000 lượt lây nhiễm hoạt động mỗi ngày. Trong số đó, khoảng 70.000 thuộc về mạng P2P.

Tham khảo thêm về nghiên cứu này tại: Bitsight Blog: Ransomware Twizt Inside Phorpiex Botnet.

Phân phối Ransomware

Các chiến dịch mã độc ransomware của Phorpiex đã trở nên đặc biệt hung hãn. Vào tháng 10 năm 2025, Phorpiex đã được sử dụng để phân phối LockBit Black ransomware tới các thiết bị được xác nhận nằm trong mạng doanh nghiệp hoặc miền Windows.

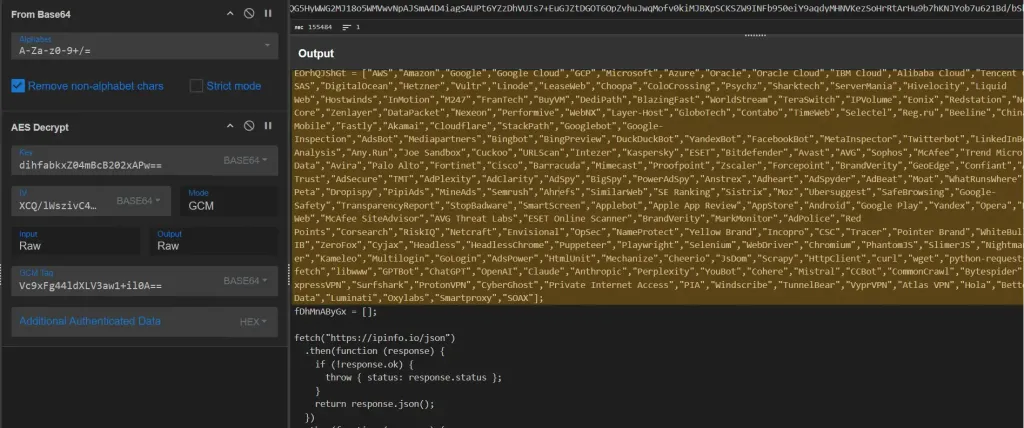

Tiếp đó, vào tháng 1 năm 2026, một biến thể tương tự họ ransomware Global đã được triển khai. Nó nhắm vào các thiết bị ở một quốc gia châu Á, sử dụng API tra cứu IP công khai để xác minh vị trí mục tiêu trước khi thả payload.

Một chiến dịch tiếp theo ngay sau đó đã tấn công các máy tính trên 21 quốc gia, bao gồm một số nước ở Bắc Mỹ và châu Âu. Mỗi chiến dịch spam ước tính nhắm mục tiêu từ 2 triệu đến 6 triệu địa chỉ email.

Chiến dịch Sextortion

Song song với ransomware, cùng một cơ sở hạ tầng botnet cũng phát tán các email tống tiền tình dục. Các email này đưa ra tuyên bố sai lệch rằng tin tặc đã ghi lại hình ảnh nạn nhân qua webcam khi họ truy cập các trang web có nội dung nhạy cảm.

Chúng yêu cầu khoản tiền chuộc 1.800 USD bằng Bitcoin để giữ bí mật đoạn phim. Những thông điệp này được soạn thảo để đe dọa người nhận phải trả tiền nhanh chóng và đã lưu hành ít nhất từ năm 2023. Số tiền yêu cầu đã tăng đều đặn theo thời gian.

Chiếm đoạt tiền điện tử (Crypto-Clipping)

Phorpiex còn thực hiện hành vi chiếm đoạt tiền điện tử một cách tinh vi. Mã độc Phorpiex có khả năng lặng lẽ thay thế địa chỉ ví tiền điện tử của người dùng trong các giao dịch. Khi người dùng thực hiện giao dịch, botnet sẽ tự động thay đổi địa chỉ đích sang địa chỉ của kẻ tấn công mà người dùng không hề hay biết.

Cơ chế Duy trì và Né tránh Phát hiện

Một khi thiết bị bị lây nhiễm, Phorpiex nhanh chóng thiết lập chỗ đứng vững chắc và bắt đầu hoạt động để duy trì trạng thái ẩn mình. Các kỹ thuật này giúp nó duy trì sự tồn tại và tránh bị phát hiện bởi các giải pháp bảo mật thông thường.

Cơ chế Lây lan và Bền bỉ

Mã độc Phorpiex tự sao chép vào các thư mục hệ thống và ghi khóa registry autorun. Điều này đảm bảo nó sẽ khởi động lại sau mỗi lần khởi động lại hệ thống.

Ngoài ra, malware còn lây lan sang các ổ đĩa USB rời và các thư mục mạng chia sẻ. Nó thực hiện điều này bằng cách thả một tệp thực thi ẩn tên DrvMgr.exe cùng với một tệp shortcut (.lnk) được ngụy trang. Tệp shortcut này sẽ khởi chạy Phorpiex trên bất kỳ máy nào mà ổ đĩa bị nhiễm được kết nối.

Kỹ thuật Né tránh

Để tránh bị phát hiện, mã độc Phorpiex lặng lẽ tự thêm vào danh sách chương trình được phép của Windows Firewall dưới tên “Microsoft Corporation”. Điều này khiến nó xuất hiện như một thành phần hệ thống đáng tin cậy.

Nó cũng sử dụng API Hashing để che giấu các hàm Windows mà nó gọi trong thời gian chạy. Phorpiex còn xây dựng các chuỗi đáng ngờ trong bộ nhớ từng byte một để vượt qua các máy quét bảo mật tĩnh.

Mã hóa C2

Mọi lệnh được đẩy đến botnet đều được gói gọn trong một tiêu đề được mã hóa RSA 256-byte. Điều này có nghĩa là chỉ kẻ tấn công mới giữ khóa để đưa ra các chỉ thị hợp lệ, ngăn chặn các bên bên ngoài chiếm quyền kiểm soát mạng. Đây là một cơ chế bảo mật mạnh mẽ cho kẻ tấn công.

Chỉ số Thỏa hiệp (IOCs)

Tất cả các chỉ số thỏa hiệp (IOCs) và địa chỉ ví tiền điện tử liên quan đều được công khai trên Malware Bazaar. Chúng có thể được tìm thấy dưới thẻ dropped-by-phorpiex. Các chuyên gia bảo mật và nhà nghiên cứu có thể sử dụng thông tin này để phát hiện và ngăn chặn các mối đe dọa liên quan đến mã độc Phorpiex.

Biện pháp Phòng ngừa và Giảm thiểu Rủi ro An ninh mạng

Các tổ chức được khuyến cáo mạnh mẽ nên thực hiện các biện pháp sau để bảo vệ mình khỏi mã độc Phorpiex và các tấn công mạng tương tự:

- Chặn địa chỉ IP C2 đã biết: Áp dụng các chính sách tường lửa để chặn tất cả lưu lượng truy cập đến các địa chỉ IP của máy chủ C2 Phorpiex đã biết.

- Giám sát thay đổi Registry: Theo dõi các thay đổi registry autorun bất thường. Các công cụ giám sát hệ thống có thể giúp phát hiện các khóa registry mới được tạo bởi malware.

- Hạn chế quyền truy cập thiết bị USB: Hạn chế hoặc vô hiệu hóa quyền truy cập thiết bị USB trên các máy tính trong mạng doanh nghiệp. Thực hiện các chính sách kiểm soát thiết bị để ngăn chặn lây nhiễm qua USB.

- Vô hiệu hóa UPnP: Tắt Universal Plug and Play (UPnP) trên các router mạng để giảm bề mặt tấn công.

- Cập nhật hệ điều hành: Đảm bảo hệ điều hành và tất cả phần mềm được vá lỗi đầy đủ và cập nhật thường xuyên.

- Triển khai giải pháp lọc email nhiều lớp: Sử dụng các giải pháp bảo mật email tiên tiến để lọc thư rác, email lừa đảo (phishing) và các tệp đính kèm độc hại. Điều này bao gồm kiểm tra danh tiếng người gửi, phân tích hành vi và quét các liên kết độc hại.