Mã độc XLoader: Nâng cấp nguy hiểm, khó phát hiện

Một mã độc đánh cắp thông tin nổi tiếng có tên XLoader đã nhận được những nâng cấp đáng kể trong các phiên bản mới nhất, khiến việc phát hiện và phân tích trở nên khó khăn hơn đáng kể. XLoader, ban đầu có nguồn gốc từ họ mã độc FormBook xuất hiện lần đầu vào năm 2016, đã được đổi thương hiệu và tái khởi động vào đầu năm 2020. Kể từ đó, các nhà phát triển liên tục tung ra các bản cập nhật mới để giữ cho mã độc này hoạt động hiệu quả trước các hệ thống phòng thủ hiện đại.

Tổng quan về Mã độc XLoader và Mục tiêu Tấn công

Mã độc XLoader được thiết kế để nhắm mục tiêu vào các trình duyệt web phổ biến, ứng dụng email client và các ứng dụng FTP. Mục tiêu chính của nó là đánh cắp các thông tin nhạy cảm bao gồm mật khẩu, cookies, thông tin xác thực (credentials) và dữ liệu quan trọng khác từ các hệ thống bị nhiễm.

Ngoài khả năng đánh cắp dữ liệu, XLoader còn có thể thực thi các lệnh tùy ý trên máy chủ bị xâm nhập. Điều này cho phép kẻ tấn công triển khai thêm các payload mã độc giai đoạn hai (second-stage malware) hoặc thực hiện các hành động độc hại khác, mở rộng đáng kể phạm vi kiểm soát đối với bất kỳ máy chủ nào bị ảnh hưởng.

Phiên bản gần đây nhất được các nhà nghiên cứu quan sát là 8.7. Quá trình phát triển liên tục của mã độc XLoader nhằm giới thiệu các khả năng mới và cải thiện kỹ thuật né tránh trong mỗi bản phát hành. Điều này biến nó thành một mối đe dọa mạng dai dẳng và đáng gờm.

Cơ chế Lây nhiễm và Giai đoạn Hoạt động Ban đầu

XLoader chủ yếu lây nhiễm cho nạn nhân thông qua các vector tấn công đã được thử nghiệm và chứng minh hiệu quả: các email lừa đảo (phishing emails) và các tệp đính kèm độc hại. Những phương pháp này vẫn hiệu quả cao vì chúng khai thác hành vi của người dùng và các lỗ hổng về nhận thức, thay vì chỉ dựa vào các điểm yếu kỹ thuật.

Khi đã xâm nhập thành công vào một hệ thống, mã độc XLoader sẽ chạy ngầm trong nền, thực hiện các hoạt động thu thập thông tin xác thực một cách lặng lẽ. Nó trích xuất dữ liệu từ các trình duyệt phổ biến như Google Chrome và các ứng dụng email client như Microsoft Outlook.

Sau khi thu thập được, dữ liệu bị đánh cắp sẽ được mã hóa và ngụy trang cẩn thận trước khi gửi về các máy chủ command-and-control (C2) của kẻ tấn công. Quá trình này được thiết kế để tránh bị phát hiện bởi các công cụ giám sát mạng thông thường.

Nâng cấp Kỹ thuật Che giấu và Chiến lược Giao tiếp C2

Các nhà nghiên cứu tại Zscaler đã thực hiện phân tích chuyên sâu về các phiên bản mới nhất của mã độc XLoader. Họ đã ghi nhận rằng, bắt đầu từ phiên bản 8.1, các nhà phát triển của mã độc này đã tích hợp các kỹ thuật che giấu mã (code obfuscation) và mã hóa mạng (network encryption) tiên tiến hơn đáng kể so với những gì được thấy ở các phiên bản trước đó.

Phân tích của Zscaler chỉ rõ rằng những cập nhật này là có chủ đích và có hệ thống, được thiết kế để cản trở cả các công cụ phân tích tự động và các nỗ lực kỹ thuật đảo ngược thủ công (manual reverse engineering) từ các chuyên gia bảo mật. Sự phức tạp gia tăng này làm cho việc theo dõi và ứng phó với mã độc XLoader trở nên khó khăn hơn.

Tác động tổng thể của những nâng cấp này là sâu rộng. Sự kết hợp giữa khả năng đánh cắp dữ liệu, thực thi lệnh linh hoạt và kỹ thuật che giấu nhiều lớp của XLoader khiến nó trở thành một mối đe dọa mạng dai dẳng đối với các cá nhân và tổ chức ở mọi quy mô. ThreatLabz cũng kết luận rằng mã độc XLoader dự kiến sẽ tiếp tục gây ra rủi ro đáng kể trong tương lai, đặc biệt khi khả năng tàng hình ngày càng tăng cho phép nó duy trì gần như không bị phát hiện bởi các hệ thống bảo mật thông thường.

Cơ chế Giấu Máy chủ C2 Phức tạp

Một trong những khía cạnh quan trọng nhất trong hành vi được cập nhật của mã độc XLoader là cách nó ẩn các máy chủ command-and-control (C2) thực sự của mình. Nó thực hiện điều này bằng cách phân tán chúng trong một nhóm lớn các địa chỉ IP mồi nhử (decoy addresses).

Mã độc nhúng tổng cộng 65 địa chỉ IP C2 vào mã nhị phân của nó. Tuy nhiên, mỗi địa chỉ này được mã hóa riêng lẻ và chỉ được giải mã tại thời điểm thực thi (runtime) khi nó sắp được sử dụng. Điều này làm cho việc phân tích tĩnh (static analysis) của file binary trở nên cực kỳ khó khăn đối với các nhà nghiên cứu, ngăn cản việc dễ dàng trích xuất các địa chỉ C2.

Khi XLoader khởi tạo một chu trình giao tiếp, nó sẽ chọn ngẫu nhiên 16 trong số 65 địa chỉ IP đó. Sau đó, nó bắt đầu gửi các yêu cầu HTTP theo trình tự tới từng địa chỉ đã chọn. Cả hai loại yêu cầu nội bộ — yêu cầu POST mang thông tin xác thực bị đánh cắp và yêu cầu GET để nhận lệnh từ máy chủ C2 — đều được gửi trên toàn bộ nhóm địa chỉ này một cách bừa bãi.

Cách tiếp cận này tạo ra một thách thức lớn cho các sandbox malware và công cụ phát hiện tự động. Chúng gần như không thể phân biệt được máy chủ C2 thực sự với máy chủ mồi nhử mà không cần xác minh mạng trực tiếp cho từng địa chỉ. Đây là một rào cản đáng kể trong nỗ lực phát hiện xâm nhập và ứng phó với các cuộc tấn công.

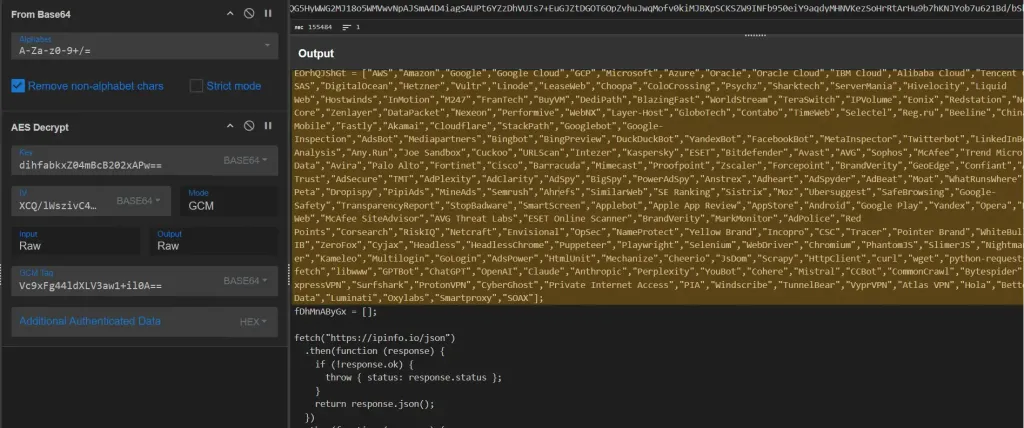

Mã hóa Giao tiếp Mạng Nhiều Lớp

Để tăng cường bảo vệ lưu lượng truy cập C2, mã độc XLoader áp dụng nhiều lớp mã hóa. Nó sử dụng thuật toán mã hóa RC4 để bảo vệ dữ liệu và hàm băm SHA-1 cho URL C2. Các khóa mã hóa được tạo động từ seed URL C2 và chỉ được tiết lộ ở các giai đoạn thực thi cụ thể của mã độc.

Điều này có nghĩa là, ngay cả khi các nhà nghiên cứu có thể chặn tín hiệu (interception) lưu lượng mạng, việc này đơn thuần cũng không đủ để giải mã và lộ ra các hoạt động thực sự của mã độc. Dữ liệu thực tế được mã hóa nhiều lớp đến mức việc giải mã nó mà không có các khóa thích hợp là thực tế không thể, ngay cả khi lưu lượng truy cập truyền qua HTTP dạng văn bản thuần túy (plaintext).

Chỉ số Nhận dạng (IOCs) và Khuyến nghị Phòng thủ

Các nhóm bảo mật cần duy trì sự cảnh giác cao độ và theo dõi các mẫu lưu lượng HTTP bất thường. Đặc biệt chú ý đến các yêu cầu lặp đi lặp lại được gửi đến nhiều địa chỉ IP trong một khoảng thời gian ngắn, và khi các yêu cầu đó bao gồm các tham số được mã hóa Base64 với tên được tạo ngẫu nhiên.

Sử dụng các công cụ mô phỏng mạng có khả năng thiết lập kết nối thực tế và xác minh phản hồi của máy chủ vẫn là phương pháp đáng tin cậy nhất để phân biệt máy chủ C2 thực sự khỏi các máy chủ mồi nhử. Việc triển khai các giải pháp an ninh mạng và giải pháp phát hiện xâm nhập tiên tiến là cần thiết để đối phó với các kỹ thuật né tránh tinh vi này.

Các tổ chức cũng nên đảm bảo rằng các công cụ phát hiện điểm cuối (endpoint detection tools) của họ được cập nhật liên tục để có thể phát hiện hoạt động của mã độc XLoader. Chỉ số nhận dạng (IOC) chính cho hoạt động này là:

- Win32.PWS.XLoader

Việc thường xuyên cập nhật bản vá bảo mật, triển khai các giải pháp bảo mật nhiều lớp và đào tạo nâng cao nhận thức về an toàn thông tin cho người dùng là các biện pháp quan trọng để giảm thiểu rủi ro từ các mối đe dọa mạng như XLoader.