Nguy hiểm: Khai thác WebDAV File Explorer phân phối mã độc

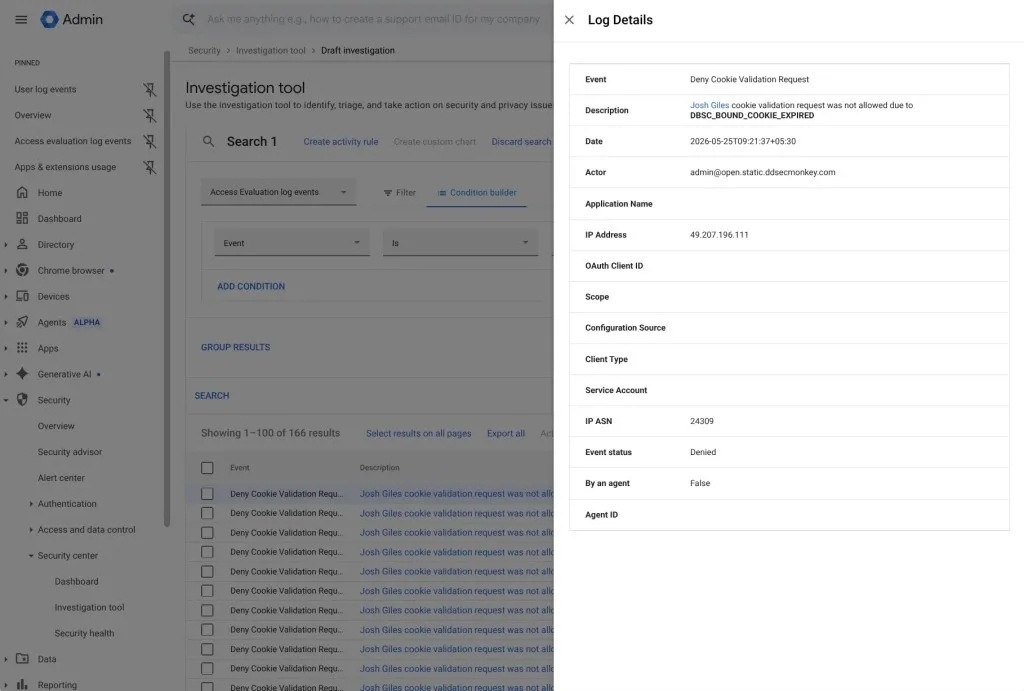

Tin tức bảo mật mới nhất cho thấy các nhóm tội phạm mạng đang tăng cường lạm dụng một tính năng kế thừa trong Windows File Explorer để phân phối mã độc. Kỹ thuật này giúp chúng bỏ qua các cơ chế bảo mật truyền thống của trình duyệt web và các biện pháp kiểm soát phát hiện điểm cuối (endpoint detection controls), tạo ra một vector khai thác WebDAV File Explorer nguy hiểm.

Theo một báo cáo tình báo về mối đe dọa từ Kahng An thuộc Cofense Intelligence Team, các tác nhân đe dọa đang tận dụng giao thức Web-based Distributed Authoring and Versioning (WebDAV) để lừa nạn nhân thực thi các payload độc hại. Kỹ thuật khai thác WebDAV File Explorer này cho phép kẻ tấn công điều khiển hệ thống nạn nhân một cách tinh vi.

Tổng quan về WebDAV và Kỹ thuật Khai thác

WebDAV là một giao thức mạng cũ dựa trên HTTP, ban đầu được thiết kế để quản lý tệp tin từ xa. Giao thức này cho phép người dùng chỉnh sửa, tạo và di chuyển tệp trên các máy chủ web một cách thuận tiện, gần giống như làm việc với các tệp tin cục bộ. Mặc dù Microsoft đã chính thức ngừng hỗ trợ WebDAV gốc trong Windows File Explorer vào tháng 11 năm 2023, chức năng này vẫn có thể truy cập được trên hầu hết các hệ thống hiện tại.

Các tác nhân đe dọa đã tận dụng sự hỗ trợ kế thừa này. Chúng gửi các liên kết độc hại buộc File Explorer phải kết nối trực tiếp đến các máy chủ WebDAV từ xa. Đây là điểm mấu chốt trong kỹ thuật khai thác WebDAV File Explorer, bởi vì nó cho phép bỏ qua hàng rào bảo mật đầu tiên.

Cơ chế Bỏ qua Hệ thống Bảo mật

Kỹ thuật khai thác WebDAV File Explorer hoạt động bằng cách kết nối trực tiếp, bỏ qua hoàn toàn các trình duyệt web. Do đó, nạn nhân không nhận được các cảnh báo bảo mật tiêu chuẩn dựa trên trình duyệt hoặc các lời nhắc tải xuống. Máy chủ từ xa xuất hiện như một thư mục cục bộ, làm cho các tệp được tải xuống có vẻ an toàn và được lưu trữ cục bộ trên hệ thống của người dùng.

Mặc dù Windows cung cấp một cảnh báo pop-up mặc định khi thực thi các tệp qua mạng từ xa, nhưng người dùng đã quen với việc tương tác với các chia sẻ tệp doanh nghiệp hợp pháp thường bỏ qua cảnh báo này. Sự thiếu cảnh giác của người dùng là một yếu tố quan trọng giúp kỹ thuật khai thác WebDAV File Explorer thành công.

Phương thức Phát tán và Đặc điểm Kỹ thuật

Kẻ tấn công sử dụng ba phương pháp chính để thực hiện cuộc tấn công mạng này. Chúng thường dựa vào từ khóa cụ thể là DavWWWRoot để nhắm mục tiêu vào thư mục gốc của một máy chủ từ xa. Từ khóa này cho phép File Explorer nhận diện và kết nối một cách hiệu quả.

Kỹ thuật Trốn tránh Phát hiện qua Tệp .url

Một đặc điểm kỹ thuật đáng chú ý làm cho chiến thuật khai thác WebDAV File Explorer này có khả năng trốn tránh cao. Khi người dùng chỉ đơn giản mở một thư mục cục bộ chứa tệp .url độc hại với đường dẫn UNC (Universal Naming Convention), Windows sẽ tự động kích hoạt một tra cứu DNS.

Quá trình này vô tình gửi một gói tin TCP SYN đến cơ sở hạ tầng của kẻ tấn công, thông báo cho chúng rằng payload đã được kích hoạt, ngay cả khi người dùng không bao giờ nhấp vào tệp. Đây là một cơ chế phát hiện xâm nhập ngược, nơi kẻ tấn công chủ động xác định sự quan tâm của nạn nhân, ngay cả khi không có hành động thực thi trực tiếp.

Mục tiêu và Các Loại Mã độc Phân phối

Với sự gia tăng đáng kể của các chiến dịch tấn công mạng này vào cuối năm 2024, mục tiêu chính là triển khai các RAT (Remote Access Trojans) để chiếm quyền kiểm soát hệ thống trái phép. Các RAT này cho phép kẻ tấn công điều khiển máy tính từ xa, truy cập dữ liệu và thực hiện các hành vi độc hại khác.

Cofense đã quan sát thấy rằng 87% các báo cáo mối đe dọa hoạt động (Active Threat Reports – ATRs) liên quan đến chiến thuật khai thác WebDAV File Explorer này đều phân phối nhiều RAT. Các biến thể mã độc phổ biến nhất bao gồm XWorm RAT, Async RAT, và DcRAT.

Các chiến dịch này chủ yếu nhắm vào các mạng lưới doanh nghiệp ở châu Âu. Khoảng 50% các email lừa đảo được viết bằng tiếng Đức, thường ngụy trang dưới dạng tài liệu tài chính hoặc hóa đơn. Trong khi đó, 30% số email được viết bằng tiếng Anh. Điều này cho thấy sự tập trung rõ ràng vào các mục tiêu cụ thể.

Kỹ thuật Che giấu Hạ tầng và Các chỉ số IOCs

Để che giấu thành công cơ sở hạ tầng của mình, các tác nhân đe dọa đang tạo ra các máy chủ WebDAV có thời gian tồn tại ngắn bằng cách sử dụng tài khoản demo Cloudflare Tunnel miễn phí được lưu trữ trên trycloudflare[.]com. Kỹ thuật này là một phần quan trọng trong việc trốn tránh các biện pháp phát hiện xâm nhập.

Việc này định tuyến lưu lượng độc hại thông qua cơ sở hạ tầng hợp pháp của Cloudflare, làm phức tạp đáng kể nỗ lực phát hiện của các nhóm bảo mật trước khi kẻ tấn công đưa các máy chủ tạm thời này ngoại tuyến. Đây là một thách thức lớn trong việc theo dõi và ứng phó với các cuộc tấn công mạng.

Chỉ số Nhận dạng Nguy hiểm (IOCs)

Các tên miền Cloudflare Tunnel độc hại đã biết liên quan đến các chiến dịch này bao gồm:

trycloudflare[.]com(khi được sử dụng để lưu trữ máy chủ WebDAV độc hại)

Phòng ngừa và Phát hiện Tấn công

Các nhà phân tích bảo mật phải theo dõi chặt chẽ hoạt động mạng bất thường có nguồn gốc từ Windows Explorer. Điều này bao gồm việc kiểm tra các kết nối ra bên ngoài không mong muốn hoặc lưu lượng truy cập đáng ngờ.

Việc giáo dục người dùng là cực kỳ quan trọng. Người dùng cần được hướng dẫn để xác minh thanh địa chỉ trong File Explorer, đặc biệt là khi thấy các địa chỉ IP hoặc tên miền không quen thuộc. Cần nhấn mạnh rằng việc kết nối đến các nguồn từ xa qua File Explorer mà không có cảnh báo trình duyệt là một dấu hiệu đỏ cần chú ý.

Chiến thuật khai thác WebDAV File Explorer này làm nổi bật một rủi ro rộng lớn hơn, vì các hành vi lạm dụng tương tự có khả năng liên quan đến các giao thức doanh nghiệp khác như FTP (File Transfer Protocol) và SMB (Server Message Block). Các tổ chức cần xem xét toàn diện các biện pháp bảo mật cho tất cả các giao thức chia sẻ tệp để ngăn chặn các cuộc tấn công mạng tương tự trong tương lai.