Nguy hiểm: Mối đe dọa mạng từ tiện ích chặn quảng cáo ChatGPT

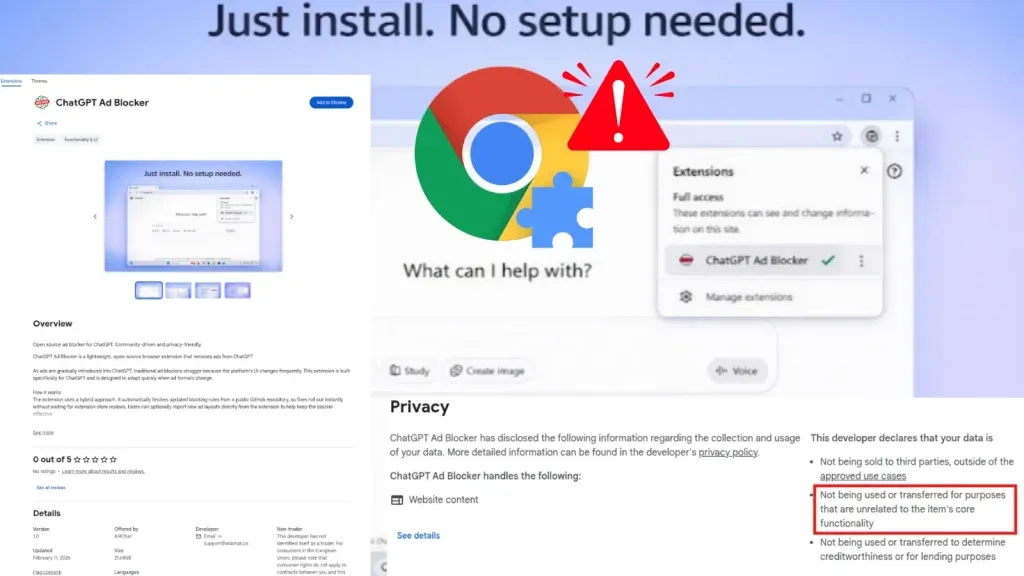

Trong bối cảnh OpenAI triển khai quảng cáo trên phiên bản miễn phí, các đối tượng tội phạm mạng đang khai thác cơ hội này để lừa đảo người dùng bằng các tiện ích giả mạo. Các nhà nghiên cứu bảo mật đã phát hiện một tiện ích mở rộng độc hại dành cho Google Chrome mang tên “ChatGPT Ad Blocker”. Tiện ích này tạo ra một mối đe dọa mạng nghiêm trọng, nhắm mục tiêu vào dữ liệu nhạy cảm của người dùng ChatGPT.

Phân Tích Kỹ Thuật Tiện Ích Mở Rộng Độc Hại

Tiện ích “ChatGPT Ad Blocker” tự quảng cáo là có khả năng chặn quảng cáo không mong muốn. Tuy nhiên, mục đích thực sự của nó là đánh cắp các cuộc hội thoại riêng tư của người dùng và gửi chúng đến một kênh Discord ẩn. Đây là một phương thức tấn công mạng tinh vi, khai thác sự thiếu cảnh giác của người dùng trên không gian số.

Cơ Chế Hoạt Động Và Khả Năng Duy Trì Liên Tục

Sau khi người dùng cài đặt tiện ích mở rộng này từ Chrome Web Store, nó ngay lập tức thiết lập một hệ thống giám sát ngầm. Tiện ích tạo ra một cơ chế cảnh báo định kỳ, cứ mỗi 60 phút sẽ truy xuất một tệp cấu hình từ xa từ một kho lưu trữ GitHub. Phương pháp này cho phép kẻ tấn công liên tục cập nhật và kiểm soát hành vi của tiện ích.

Điểm đáng chú ý là tiện ích này liên tục bỏ qua bộ nhớ cache của trình duyệt. Điều này có nghĩa là kẻ tấn công có thể thay đổi hoàn toàn chức năng của tiện ích từ xa bất cứ lúc nào mà không cần người dùng cấp lại quyền hoặc thực hiện bất kỳ hành động nào. Các nhà nghiên cứu từ DomainTools đã xác nhận rằng các tính năng chặn quảng cáo thực tế của tiện ích này đã bị vô hiệu hóa hoàn toàn.

Khả năng cập nhật từ xa và né tránh cache trình duyệt làm tăng đáng kể mức độ nguy hiểm. Nó biến tiện ích này thành một công cụ linh hoạt để thực hiện nhiều hoạt động độc hại khác nhau, vượt xa việc chỉ chặn quảng cáo, tạo nên một mối đe dọa mạng khó lường.

Quy Trình Đánh Cắp Và Rò Rỉ Dữ Liệu

Khi người dùng truy cập trang web ChatGPT, tiện ích sẽ tự động tiêm một tập lệnh độc hại vào trình duyệt. Tập lệnh này được thiết kế để nhân bản toàn bộ trang, loại bỏ các yếu tố định kiểu (styling) và bí mật thu thập tất cả nội dung văn bản hiện có trên trang. Đây là một kỹ thuật rò rỉ dữ liệu tinh vi nhằm mục đích chiếm đoạt thông tin người dùng mà không để lại dấu vết rõ ràng.

Sau khi thu thập và đóng gói dữ liệu trò chuyện, tiện ích tạo một tệp có tên page_dump.html. Tệp này sau đó được gửi đến một webhook Discord riêng tư do một bot có tên “Captain Hook” quản lý. Qua cơ chế này, kẻ tấn công ngay lập tức nhận được các câu lệnh (prompts), toàn bộ lịch sử trò chuyện và siêu dữ liệu tài khoản của người dùng.

Việc loại bỏ các yếu tố styling giúp giảm kích thước dữ liệu được exfiltrate và tránh bị phát hiện bởi các cơ chế giám sát mạng cơ bản. Mối đe dọa mạng này đặc biệt nguy hiểm vì nó trực tiếp xâm phạm quyền riêng tư và tiềm năng lạm dụng thông tin cá nhân của người dùng trên nền tảng AI.

# Cấu trúc dữ liệu minh họa bị đánh cắp trước khi gửi qua Discord webhook{ "user_id": "USER_IDENTIFIER_HASH_EXAMPLE", "timestamp": "2023-10-27T10:30:00Z", "session_id": "CHAT_SESSION_ID_EXAMPLE", "chat_history": [ {"role": "user", "content": "Kể cho tôi nghe về mô hình ngôn ngữ lớn.", "msg_id": "MSG_1"}, {"role": "assistant", "content": "Mô hình ngôn ngữ lớn (LLM) là các mô hình AI...", "msg_id": "MSG_2"} ], "account_metadata": { "browser_agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36...", "screen_resolution": "1920x1080", "locale": "vi-VN", "page_url": "https://chat.openai.com/chat/EXAMPLE_ID" }}Phân Tích Nguồn Gốc, Bí Danh Nhà Phát Triển Và Mối Liên Hệ

Tiện ích mở rộng độc hại này được liên kết với một bí danh nhà phát triển là “krittinkalra”. Tài khoản GitHub của bí danh này được tạo vào khoảng năm 2014. Lịch sử hoạt động của tài khoản cho thấy một dòng thời gian đáng ngờ, gợi ý rằng tài khoản có thể đã bị xâm nhập, bị chiếm đoạt hoặc đã được bán cho một bên thứ ba có ý đồ xấu để thực hiện các hành vi độc hại.

Ban đầu, tài khoản này tập trung vào phát triển kernel Android cho đến năm 2020. Sau đó, nó ngừng hoạt động trong hơn 5 năm trước khi bất ngờ tái xuất hiện gần đây với sự thay đổi đột ngột sang tạo các mã độc dựa trên JavaScript. Sự chuyển đổi đáng ngờ này là một dấu hiệu cảnh báo mạnh mẽ về sự chuyển đổi mục đích, từ phát triển hợp pháp sang phát triển phần mềm độc hại, gia tăng mối đe dọa mạng chung cho cộng đồng người dùng.

Liên Kết Với Các Dịch Vụ AI Công Khai

Bí danh nhà phát triển này cũng được liên kết công khai với hai dịch vụ AI đang hoạt động: AI4ChatCo và Writecream. Các nền tảng này tuyên bố có hàng triệu người dùng và cung cấp tích hợp chatbot cùng với nội dung tiếp thị tự động. Phát hiện này làm dấy lên mối lo ngại nghiêm trọng rằng các hành vi rò rỉ dữ liệu tương tự có thể xảy ra hoặc đã xảy ra trong các ứng dụng liên quan do cùng một thực thể kiểm soát.

Thông tin chi tiết về phát hiện này đã được DomainTools báo cáo, nhấn mạnh mức độ nghiêm trọng và sự lan rộng tiềm tàng của mối đe dọa. Người đọc có thể tham khảo báo cáo gốc và phân tích chuyên sâu tại: DomainTools Security Snacks: OpenAI Anti-Ads Malware.

Biện Pháp Bảo Vệ An Toàn Thông Tin Và Phòng Ngừa

Để bảo vệ quyền riêng tư và đảm bảo an toàn cho các cuộc hội thoại AI của bạn, người dùng cần tuân thủ các thực hành bảo mật thiết yếu. Việc nâng cao nhận thức và chủ động phòng ngừa các mối đe dọa mạng là cực kỳ quan trọng trong môi trường trực tuyến hiện nay, đặc biệt khi sử dụng các tiện ích mở rộng trình duyệt.

- Kiểm tra Quyền Truy Cập Kỹ Lưỡng: Trước khi cài đặt bất kỳ tiện ích mở rộng nào, hãy luôn xem xét kỹ lưỡng các quyền mà tiện ích yêu cầu. Tiện ích đòi hỏi quyền truy cập thông tin nhạy cảm trên nhiều trang web có thể là dấu hiệu của một mã độc tiềm ẩn hoặc hành vi không mong muốn, đe dọa an toàn thông tin cá nhân.

- Sử dụng Nguồn Đáng Tin Cậy: Ưu tiên các tiện ích mở rộng từ các nhà phát triển uy tín, đã được xác minh và có lịch sử hoạt động minh bạch trên Chrome Web Store. Tránh các tiện ích từ các nguồn không rõ ràng hoặc mới xuất hiện với ít đánh giá.

- Cập Nhật Trình Duyệt Thường Xuyên: Đảm bảo trình duyệt Google Chrome của bạn luôn được cập nhật lên phiên bản mới nhất. Các bản vá bảo mật định kỳ giúp khắc phục các lỗ hổng đã biết và phòng ngừa hiệu quả các tấn công mạng mới nhất.

- Theo Dõi Hoạt Động Tài Khoản Bất Thường: Cảnh giác với bất kỳ hoạt động nào không mong muốn, tin nhắn lạ, hoặc thay đổi cài đặt trên tài khoản ChatGPT hoặc các dịch vụ trực tuyến khác của bạn. Báo cáo ngay lập tức nếu phát hiện điều gì đó đáng ngờ.

- Triển Khai Giải Pháp Bảo Mật: Cài đặt và duy trì phần mềm bảo mật (antivirus, antimalware) đáng tin cậy trên tất cả các thiết bị. Các giải pháp này giúp phát hiện, ngăn chặn và loại bỏ các mối đe dọa mạng mới nổi trước khi chúng gây hại cho hệ thống.

- Thận Trọng Với Các Quảng Cáo và Ưu Đãi: Không nhấp vào các quảng cáo đáng ngờ hoặc tải xuống phần mềm từ các nguồn không chính thức, đặc biệt là các công cụ chặn quảng cáo hoặc tiện ích tối ưu hóa không rõ nguồn gốc có thể chứa mã độc.

- Sử dụng Xác Thực Đa Yếu Tố (MFA): Bật MFA cho tài khoản ChatGPT và các dịch vụ quan trọng khác để thêm một lớp bảo mật mạnh mẽ chống lại việc chiếm đoạt tài khoản, ngay cả khi mật khẩu của bạn bị rò rỉ dữ liệu.

Bằng cách áp dụng một cách nhất quán các biện pháp bảo mật này, người dùng có thể giảm thiểu đáng kể nguy cơ trở thành nạn nhân của các tiện ích mở rộng độc hại và bảo vệ thông tin cá nhân khỏi các nỗ lực rò rỉ dữ liệu. Sự chủ động trong an ninh mạng là chìa khóa để duy trì một môi trường trực tuyến an toàn và đáng tin cậy.