Nguy hiểm Quishing: Mã QR độc hại đe dọa an ninh mạng

Mã QR đã trở thành một phương tiện phổ biến để truy cập liên kết, thanh toán hóa đơn và đăng nhập vào các dịch vụ. Tuy nhiên, chính sự tiện lợi và tốc độ này cũng tạo điều kiện cho kẻ tấn công dễ dàng chuyển hướng nạn nhân từ thế giới vật lý sang các trang web độc hại hoặc hành động ứng dụng rủi ro chỉ trong vài giây. Hiện tượng này, được gọi là Quishing, đang nổi lên như một mối đe dọa mạng đáng kể trong bối cảnh an ninh thông tin hiện đại.

Quishing: Sự Biến Đổi Của Tấn Công Phishing Qua Mã QR

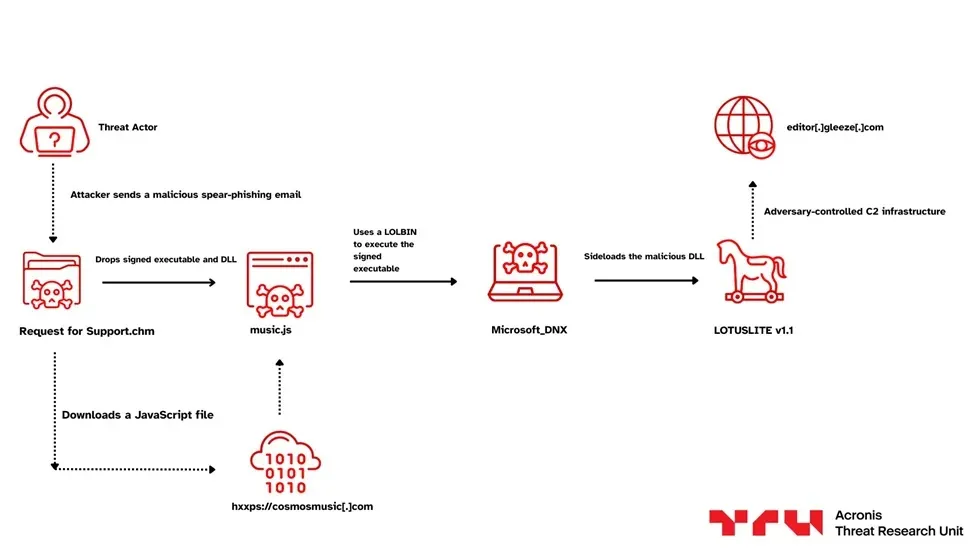

Trong các chiến dịch gần đây, hình ảnh mã QR tự nó không phải là mối đe dọa trực tiếp. Thay vào đó, nó hoạt động như một lớp vỏ bọc chuyển phát, có khả năng che giấu một chuỗi chuyển hướng phức tạp hoặc kích hoạt các liên kết sâu (deep links) trong ứng dụng. Quishing xuất hiện dưới nhiều hình thức, từ email đến các áp phích vật lý, và có thể dẫn người dùng đến các trang tải xuống trực tiếp, bỏ qua các kiểm tra bảo mật của cửa hàng ứng dụng.

Thống Kê và Mức Độ Phổ Biến Của Tấn Công Quishing

Các nhà nghiên cứu tại Palo Alto Networks đã ghi nhận sự gia tăng đáng kể trong hoạt động mã QR độc hại. Họ theo dõi các chiến dịch kết hợp giữa lừa đảo (phishing) và các hình thức lừa đảo khác trong những tháng gần đây. Unit 42 báo cáo rằng các crawler của họ phát hiện khoảng 75.000 mã QR mỗi ngày. Đáng báo động, khoảng 15% trong số các trang này dẫn đến các liên kết độc hại, tương đương hơn 11.000 lượt phát hiện mỗi ngày.

Tỷ lệ cao này cho thấy mức độ rủi ro đáng kể mà người dùng và tổ chức đang phải đối mặt. Sự phổ biến của mã QR trong nhiều ngữ cảnh khiến việc phân biệt giữa mã hợp pháp và độc hại trở nên khó khăn.

Cơ Chế Tấn Công và Kỹ Thuật Lợi Dụng Mã QR

Các cuộc tấn công mạng sử dụng mã QR khai thác sự tin cậy và tốc độ mà người dùng thường dùng để quét mã. Kẻ tấn công sử dụng nhiều kỹ thuật để che giấu mục đích thực sự của mã QR.

Chuỗi Chuyển Hướng và Deep Links

Một trong những kỹ thuật chính là sử dụng chuỗi chuyển hướng dài. Người dùng quét mã QR, bị chuyển hướng qua nhiều URL trung gian trước khi đến đích cuối cùng là một trang lừa đảo hoặc chứa mã độc. Ngoài ra, mã QR còn có thể chứa các deep links.

- Deep links là các URL đặc biệt mở một màn hình cụ thể bên trong một ứng dụng đã cài đặt trên thiết bị.

- Unit 42 đã quan sát thấy hơn 35.000 mã QR chứa các deep links của Telegram, ví dụ như

tglogin. Trong số các trường hợp liên quan đến Telegram, 97% là các liên kết đăng nhập và khoảng 20% trong số các trang chủ được đánh giá là độc hại. - Các liên kết mồi nhử khác còn cố gắng liên kết các phiên mới với tài khoản Signal, WhatsApp hoặc Line, với một số chiến dịch nhắm mục tiêu cao vào người dùng Signal tại một số khu vực.

Vượt Qua Kiểm Duyệt Ứng Dụng (App Store)

Mã QR cũng có thể được sử dụng để phân phối các tệp cài đặt ứng dụng Android (APK) trực tiếp, bỏ qua các quy trình kiểm duyệt bảo mật của cửa hàng ứng dụng. Các nhà nghiên cứu đã quan sát thấy 59.000 lượt phát hiện liên quan đến 1.457 APK riêng biệt được phân phối thông qua mã QR.

Mục Tiêu Là Thiết Bị Di Động Cá Nhân

Hầu hết các hoạt động quét mã QR đều diễn ra trên thiết bị di động cá nhân, vốn thường có các biện pháp kiểm soát bảo mật yếu hơn so với máy tính để bàn được quản lý trong môi trường doanh nghiệp. Một lần quét duy nhất có thể đưa người dùng ra ngoài phạm vi bảo mật của công ty, dẫn họ đến một trang đăng nhập lừa đảo rất thuyết phục.

Hơn nữa, kẻ tấn công thường sử dụng các dịch vụ rút gọn URL cho mã QR, cho phép chúng thay đổi điểm đến hoặc vô hiệu hóa liên kết sau vài ngày. Điều này làm cho việc theo dõi và chặn trở nên khó khăn hơn.

Thách Thức Trong Phát Hiện

Palo Alto Networks cũng phát hiện các deep links trong ứng dụng chiếm khoảng 3% số mã QR độc hại. Họ cảnh báo rằng các nhà phòng thủ có thể bỏ lỡ các hành vi tiếp theo vì chúng có thể vô hình đối với phân tích web thông thường. Việc này thường yêu cầu một môi trường sandbox di động với ứng dụng mục tiêu được cài đặt và xem xét từng trường hợp cụ thể của các lược đồ URL tùy chỉnh.

Các Chỉ Dẫn Kỹ Thuật để Giảm Thiểu Rủi Ro Quishing

Để tăng cường bảo mật mạng và giảm thiểu rủi ro từ Quishing, các tổ chức và người dùng cần áp dụng các biện pháp phòng ngừa chủ động.

Biện Pháp Phòng Ngừa cho Tổ Chức

Các nhóm bảo mật nên coi mã QR là một dạng đầu vào không đáng tin cậy và thực hiện quét chúng trước khi người dùng thực hiện. Các hành động cụ thể bao gồm:

- Mở rộng giám sát: Bao gồm cả hình ảnh mã QR trong các trang web và tài liệu.

- Chặn lạm dụng dịch vụ rút gọn QR: Ngăn chặn truy cập đến các dịch vụ rút gọn URL đã biết bị lạm dụng.

- Hạn chế cài đặt APK trực tiếp: Cấu hình chính sách để ngăn chặn hoặc cảnh báo về việc cài đặt ứng dụng từ các nguồn không xác định hoặc không qua cửa hàng ứng dụng chính thức.

- Tăng cường lọc email và web: Triển khai các giải pháp lọc mạnh mẽ hơn để phát hiện các liên kết mồi nhử dựa trên mã QR và ngăn chặn các chuyển hướng độc hại.

- Đào tạo nhận thức người dùng liên tục: Nâng cao nhận thức của người dùng về các mối đe dọa của mã QR để giảm tỷ lệ thành công của các chiến dịch lừa đảo và mã độc.

Thực Hành Tốt Nhất cho Người Dùng

Đối với người dùng cá nhân, việc thực hiện các thói quen an toàn thông tin cơ bản là rất quan trọng để tránh trở thành nạn nhân của Quishing:

- Luôn xác minh nguồn: Đảm bảo nguồn gốc của mã QR là đáng tin cậy trước khi quét.

- Xem trước URL đầy đủ: Nếu có thể, hãy xem trước URL đầy đủ trước khi mở liên kết được cung cấp bởi mã QR. Nhiều ứng dụng quét mã QR cho phép hiển thị URL mà không cần truy cập.

- Tránh các yêu cầu thanh toán khẩn cấp: Cảnh giác với bất kỳ mã QR nào yêu cầu thanh toán khẩn cấp hoặc các hành động tài chính nhạy cảm.

- Không phê duyệt đăng nhập ứng dụng hoặc liên kết thiết bị: Tuyệt đối không phê duyệt đăng nhập ứng dụng hoặc liên kết thiết bị từ các mã QR ngẫu nhiên hoặc không rõ nguồn gốc.

- Cập nhật hệ điều hành: Luôn giữ cho hệ điều hành của thiết bị di động được cập nhật lên phiên bản mới nhất để vá các lỗ hổng bảo mật.

- Tắt cài đặt cài đặt ứng dụng không xác định: Vô hiệu hóa tùy chọn cho phép cài đặt ứng dụng từ các nguồn không xác định trong cài đặt bảo mật của điện thoại.

Bằng cách áp dụng các biện pháp phòng vệ toàn diện, từ cấp độ tổ chức đến người dùng cuối, chúng ta có thể chủ động đối phó với sự gia tăng của Quishing và bảo vệ tốt hơn các hệ thống cũng như dữ liệu nhạy cảm khỏi các cuộc tấn công mạng ngày càng tinh vi.