ResokerRAT: Nguy hiểm! RAT mới dùng Telegram C2 tấn công Windows

Một loại mã độc Remote Access Trojan (RAT) mới mang tên ResokerRAT đã được phát hiện nhằm vào các hệ thống Windows. ResokerRAT lạm dụng API Bot của Telegram, một nền tảng nhắn tin phổ biến, để nhận lệnh điều khiển và gửi dữ liệu đánh cắp về máy chủ của kẻ tấn công.

Không như các loại mã độc truyền thống thường dùng máy chủ command-and-control (C2) tùy chỉnh, mối đe dọa này định tuyến mọi liên lạc qua một nền tảng nhắn tin được tin cậy. Điều này khiến các công cụ bảo mật gặp nhiều khó khăn trong việc phát hiện và chặn đứng.

Cách tiếp cận này cung cấp cho kẻ tấn công một kênh liên lạc được ngụy trang khéo léo, hòa lẫn vào lưu lượng web hàng ngày. Từ đó, ResokerRAT có thể duy trì hoạt động bí mật trong thời gian dài.

Phân tích Kỹ thuật về ResokerRAT và Cơ chế Tấn công

Chuỗi thực thi và các quy trình né tránh ban đầu

Các nhà phân tích tại K7 Security Labs đã nghiên cứu và lập tài liệu chi tiết về mã độc ResokerRAT. Báo cáo kỹ thuật được Priyadharshini công bố vào ngày 30 tháng 3 năm 2026 đã mô tả rõ ràng về nó.

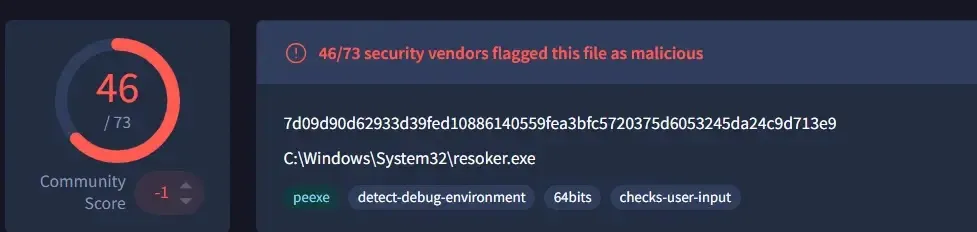

Tệp thực thi chính của mã độc là Resoker.exe. Ngay khi được kích hoạt, Resoker.exe sẽ khởi động một chuỗi tấn công phức tạp. Nó bắt đầu bằng việc thực hiện các kiểm tra sơ bộ và quy trình né tránh.

Các hành động này được thực hiện trước khi thiết lập liên lạc với bot Telegram của kẻ tấn công. Mục tiêu là đảm bảo môi trường thực thi an toàn cho mã độc.

Nhóm nghiên cứu tại K7 Security Labs đã chỉ ra rằng ResokerRAT kết hợp các lệnh gọi API của Windows với các lệnh PowerShell ẩn. Cách làm này cho phép mã độc thực hiện các tác vụ độc hại mà không thu hút sự chú ý của người dùng, duy trì tính ẩn danh.

Kỹ thuật đối phó với phân tích và duy trì quyền kiểm soát

Khi đã được chạy, Resoker.exe sẽ tạo một mutex với tên “Global\ResokerSystemMutex”. Mutex này có vai trò quan trọng trong việc đảm bảo chỉ có một phiên bản của mã độc ResokerRAT hoạt động trên hệ thống bị lây nhiễm tại một thời điểm. Điều này ngăn chặn xung đột và giữ cho hoạt động được ổn định.

Để tránh bị gỡ lỗi và phân tích, ResokerRAT sử dụng API IsDebuggerPresent. API này kiểm tra xem có công cụ gỡ lỗi hoặc công cụ phân tích nào đang gắn vào tiến trình của mã độc hay không.

Nếu phát hiện có công cụ phân tích, ResokerRAT sẽ kích hoạt cơ chế xử lý ngoại lệ tùy chỉnh. Cơ chế này được thiết kế để làm gián đoạn quá trình kiểm tra, gây khó khăn cho các nhà nghiên cứu bảo mật.

Mã độc này cũng tìm cách khởi động lại chính nó với quyền quản trị viên. Nó sử dụng chức năng ShellExecuteExA cùng với tùy chọn “runas”, nhằm chiếm quyền điều khiển hoàn toàn hệ thống bị lây nhiễm. Yêu cầu quyền quản trị viên này thường được thực hiện một cách âm thầm, không hiển thị rõ ràng cho người dùng cuối.

Nhằm mục đích ngăn chặn các nhà nghiên cứu bảo mật, ResokerRAT chủ động quét các tiến trình đang chạy. Sau đó, nó sẽ chấm dứt các công cụ phân tích phổ biến như Taskmgr.exe, Procexp.exe và ProcessHacker.exe. Hành vi này giúp mã độc tránh bị giám sát và phân tích.

Thêm vào đó, ResokerRAT cài đặt một global keyboard hook thông qua SetWindowsHookExW. Hook này chặn các phím tắt quan trọng của Windows như ALT+TAB và CTRL+ALT+DEL. Điều này thực tế sẽ khóa người dùng trong phiên làm việc bị lây nhiễm, ngăn cản họ tương tác với hệ thống một cách bình thường hoặc thoát khỏi trạng thái bị kiểm soát. Đây là một kỹ thuật tinh vi để duy trì quyền kiểm soát và ảnh hưởng đến trải nghiệm của nạn nhân.

Kênh Command and Control (C2) qua Telegram

Điểm khác biệt nổi bật nhất của ResokerRAT là việc tận dụng API Bot của Telegram làm kênh C2. Phương pháp này mang lại một lợi thế đáng kể so với các kỹ thuật C2 truyền thống, vốn dễ bị phát hiện hơn.

Mã độc tạo một URL bao gồm một bot token và chat ID được mã hóa cứng. Sau đó, nó liên tục gửi yêu cầu đến điểm cuối getUpdates của Telegram. Mục đích là để nhận các lệnh và chỉ thị mới từ kẻ tấn công. Phân tích lưu lượng mạng đã xác nhận rằng giao tiếp này gần như không thể phân biệt được với hoạt động sử dụng Telegram thông thường.

Các kết nối tới Telegram thường được các tường lửa doanh nghiệp và các bộ lọc giám sát mạng tin cậy. Điều này làm cho phương pháp truyền lệnh của ResokerRAT đặc biệt hiệu quả trong việc duy trì trạng thái ẩn danh trong một khoảng thời gian dài, làm phức tạp các nỗ lực phát hiện tấn công mạng.

Các lệnh độc hại được thực thi bởi ResokerRAT

Thông qua kênh C2 được thiết lập qua Telegram, kẻ tấn công có thể thực hiện một loạt các lệnh độc hại trên hệ thống bị nhiễm:

/screenshot: Lệnh này kích hoạt một script PowerShell ẩn. Script sẽ chụp màn hình của hệ thống nạn nhân một cách im lặng và lưu lại dưới dạng tệp PNG./startup: Để đảm bảo tính bền bỉ, lệnh này chèn đường dẫn của mã độc vào khóa Registry Windows Run. Điều này cho phép ResokerRAT tự động khởi chạy mỗi khi hệ thống được khởi động lại./download: Lệnh này cho phép kẻ tấn công tải xuống các tệp bổ sung từ các URL đã được định trước. Quá trình tải xuống được thực hiện thông qua một tiến trình PowerShell ẩn, tránh bị phát hiện./uac-min: Lệnh này làm suy yếu cơ chế User Account Control (UAC) của Windows. Nó thực hiện điều này bằng cách đặt giá trị ConsentPromptBehaviorAdmin về 0 trong các khóa registry liên quan đến UAC. Hành động này loại bỏ các nhắc nhở bảo mật UAC, cho phép mã độc thực hiện các hành động yêu cầu quyền cao hơn mà không cần sự đồng ý hay kiến thức của người dùng.

Tất cả dữ liệu được truyền đi qua kênh C2 đều được mã hóa URL trước khi gửi. Mã độc cũng duy trì một nhật ký hoạt động cục bộ của chính nó, có thể được kẻ tấn công truy xuất để theo dõi các hành động đã thực hiện và lên kế hoạch cho các bước tiếp theo.

Tác động và Các chỉ số Compromise (IOCs)

ResokerRAT sở hữu một loạt các khả năng gây hại nghiêm trọng, biến nó thành một mối đe dọa đáng kể đối với an ninh mạng. Các chức năng độc hại bao gồm chụp màn hình, keylogging (ghi lại toàn bộ thao tác bàn phím của nạn nhân), leo thang đặc quyền trên hệ thống, chặn Task Manager, và tải xuống các payload độc hại bổ sung vào máy bị nhiễm. Những khả năng này cho phép kẻ tấn công kiểm soát và trích xuất dữ liệu một cách toàn diện.

Một khi được cài đặt, mã độc ResokerRAT hoạt động âm thầm trong nền, ẩn mình khỏi tầm mắt của người dùng. Nó liên lạc qua kết nối HTTPS được mã hóa đến API của Telegram mà không hiển thị bất kỳ dấu hiệu rõ ràng nào cho nạn nhân. Sự thiếu vắng các dấu hiệu cảnh báo trực quan này khiến việc phát hiện trở nên cực kỳ khó khăn, cho phép ResokerRAT hoạt động không bị gián đoạn.

Các chỉ số Compromise (IOCs) của ResokerRAT:

Để hỗ trợ việc phát hiện và phản ứng trước các cuộc tấn công của ResokerRAT, các chỉ số sau đây có thể được sử dụng:

- Tên tệp thực thi:

Resoker.exe(tên mặc định hoặc các biến thể đã đổi tên) - Mutex được tạo:

Global\ResokerSystemMutex - Khóa Registry Persistent:

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run(hoặc các khóa tương tự trong HKLM hoặc các thư mục Startup), chứa đường dẫn củaResoker.exeđể duy trì sự bền bỉ sau khởi động lại. - Lệnh gọi API bị lạm dụng:

IsDebuggerPresent(để phát hiện môi trường gỡ lỗi)ShellExecuteExA(để yêu cầu quyền quản trị viên với tùy chọn “runas”)SetWindowsHookExW(để tạo global keyboard hook và chặn phím tắt)

- Tiến trình bị chấm dứt:

Taskmgr.exe,Procexp.exe,ProcessHacker.exe(các công cụ giám sát hệ thống và phân tích malware). - Giao tiếp C2: Kết nối HTTPS đến các điểm cuối API chính thức của Telegram (ví dụ:

api.telegram.org/bot<token>/getUpdates). Điều này yêu cầu giám sát chặt chẽ lưu lượng mạng. - Chỉnh sửa Registry UAC: Giá trị

ConsentPromptBehaviorAdmintrong các khóa registry liên quan đến UAC được đặt thành0, làm giảm mức độ bảo mật của UAC.

Biện pháp phòng ngừa và phát hiện mã độc ResokerRAT

Để bảo vệ hệ thống và dữ liệu khỏi ResokerRAT và các mối đe dọa mạng tương tự, việc áp dụng các biện pháp bảo mật mạng toàn diện là vô cùng cần thiết.

- Tránh các nguồn không đáng tin cậy: Người dùng và các tổ chức cần tuyệt đối tránh tải xuống các tệp thực thi từ các liên kết không đáng tin cậy hoặc từ các nguồn không xác định. Đây là lớp phòng thủ đầu tiên quan trọng nhất để ngăn chặn sự xâm nhập ban đầu của mã độc.

- Cập nhật hệ thống và phần mềm bảo mật: Duy trì cập nhật thường xuyên cho hệ điều hành Windows và tất cả phần mềm bảo mật là cực kỳ quan trọng. Các bản vá bảo mật giúp khắc phục các lỗ hổng mà mã độc có thể khai thác để lây nhiễm vào hệ thống. Cập nhật phần mềm bảo mật liên tục là một biện pháp thiết yếu.

- Giám sát lưu lượng mạng: Các quản trị viên mạng phải theo dõi chặt chẽ các kết nối ra bên ngoài, đặc biệt là đến các điểm cuối API của Telegram. Tìm kiếm các mẫu lưu lượng bất thường hoặc không mong muốn có thể là dấu hiệu rõ ràng của hoạt động C2 của ResokerRAT.

- Hạn chế thực thi PowerShell: Cấu hình hạn chế các chính sách thực thi PowerShell. Điều này có thể ngăn chặn mã độc lạm dụng PowerShell để thực hiện các lệnh độc hại, tải payload hoặc thực hiện các hành vi gây hại khác.

- Triển khai công cụ phát hiện điểm cuối (EDR): Kích hoạt và cấu hình các công cụ phát hiện và phản hồi điểm cuối (EDR) mạnh mẽ. Các giải pháp EDR cung cấp khả năng giám sát sâu rộng các hoạt động trên điểm cuối và phản ứng tự động trước các hành vi đáng ngờ. Điều này giúp xác định và ngăn chặn loại mã độc này trước khi nó gây ra thiệt hại nghiêm trọng.

Việc kết hợp nhiều lớp phòng thủ sẽ tăng cường đáng kể khả năng của tổ chức chống lại các cuộc tấn công mạng sử dụng các kỹ thuật C2 tinh vi như ResokerRAT, từ đó bảo vệ thông tin và dữ liệu nhạy cảm một cách hiệu quả.