Tấn công Chuỗi Cung Ứng Nghiêm Trọng: Databricks Điều Tra CVE-2026-33634

Databricks hiện đang điều tra một cáo buộc xâm nhập bảo mật liên quan đến một chiến dịch tấn công chuỗi cung ứng phần mềm quy mô lớn của nhóm TeamPCP. Cuộc điều tra này được khởi xướng sau khi Databricks nhận được cảnh báo từ các nhà nghiên cứu tình báo về mối đe dọa.

Theo International Cyber Digest, Databricks đã nhận được thông báo về khả năng xâm phạm này vào tuần trước. Tổ chức đã phản ứng nghiêm túc bằng cách ngay lập tức tăng cường các đội phản ứng sự cố để điều tra các tuyên bố.

Cuộc Điều tra Databricks và Chiến dịch TeamPCP

Mức độ chính xác của cáo buộc xâm phạm hiện vẫn chưa được xác nhận. Databricks chưa đưa ra tuyên bố chính thức về những phát hiện này. Sự việc này diễn ra sau khi Databricks gần đây mở rộng sang lĩnh vực an ninh mạng với việc ra mắt nền tảng bảo mật Lakewatch dựa trên AI.

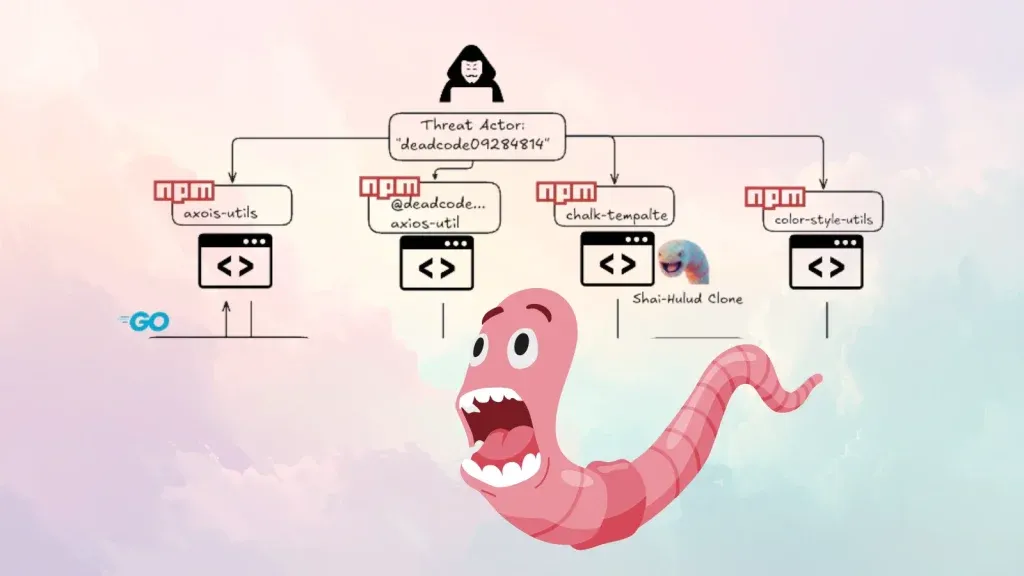

Nhóm đe dọa TeamPCP, còn được biết đến với tên gọi PCPcat và ShellForce, đã phát động một chiến dịch chuỗi cung ứng rộng khắp vào tháng 3 năm 2026. Chiến dịch này đã xâm nhập thành công vào năm hệ sinh thái lớn, bao gồm GitHub Actions, Docker Hub, PyPI, NPM và OpenVSX.

Các Mục tiêu và Nền tảng Bị Ảnh hưởng bởi TeamPCP

Các tác nhân đe dọa đã nhắm mục tiêu vào các công cụ phát triển liên quan đến bảo mật. Cụ thể bao gồm:

- Aqua Security’s Trivy

- Các trình quét cơ sở hạ tầng dưới dạng mã (KICS) của Checkmarx

- AI proxy LiteLLM

Thông qua việc làm nhiễm độc các kho lưu trữ phần mềm đáng tin cậy và các quy trình CI/CD, TeamPCP đã phân phối một công cụ thu thập thông tin đăng nhập tinh vi được gọi là TeamPCP Cloud stealer. Công cụ này được theo dõi dưới mã định danh CVE-2026-33634, thể hiện một lỗ hổng CVE nghiêm trọng trong chuỗi cung ứng phần mềm.

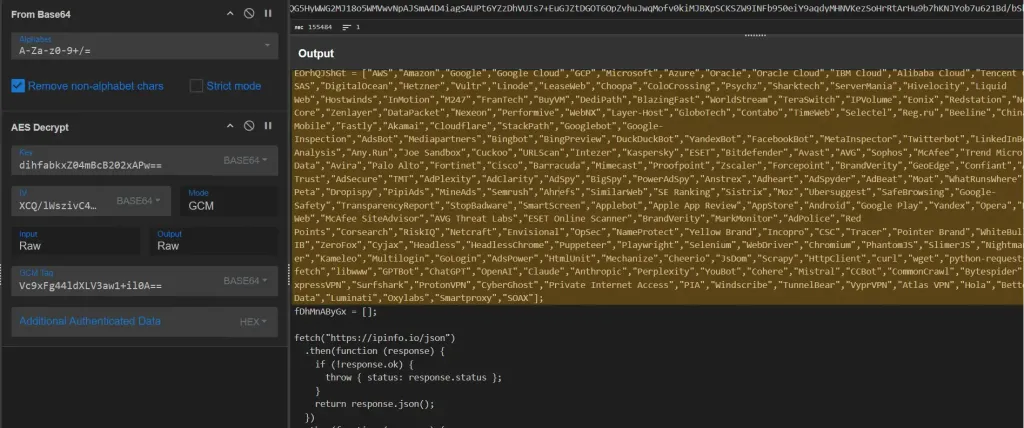

Chi tiết Kỹ thuật về Mã độc TeamPCP Cloud Stealer

Mã độc TeamPCP Cloud stealer được thiết kế đặc biệt để đánh cắp các biến môi trường, cấu hình Kubernetes và các mã thông báo (cloud tokens) đám mây. Các thông tin này thường bị lộ trong quá trình xây dựng tự động trên các nhà cung cấp đám mây lớn như AWS, Google Cloud và Microsoft Azure.

Trong quá trình thực thi, payload thường truy xuất các giai đoạn tiếp theo từ các miền độc hại thông qua các trình quản lý gói JavaScript lớn. Các bí mật đã thu thập được mã hóa và bị rò rỉ dữ liệu dưới dạng các kho lưu trữ nén.

Cơ chế Khai thác và Kỹ thuật Lẩn tránh Phát hiện

Các tác nhân đe dọa tích cực sử dụng các kỹ thuật typosquatting (đăng ký tên miền gần giống) cụ thể của nhà cung cấp và các kho lưu trữ GitHub dự phòng để trốn tránh sự phát hiện. Điều này làm cho việc theo dõi và chặn mã độc trở nên phức tạp hơn, đòi hỏi sự cảnh giác cao độ trong các hoạt động giám sát.

Phương thức tấn công chuỗi cung ứng này lợi dụng lòng tin vào các thành phần phần mềm và quy trình phát triển. Việc xâm nhập vào các công cụ và nền tảng cốt lõi như GitHub Actions và Docker Hub cho phép TeamPCP chèn mã độc vào các giai đoạn đầu của chu trình phát triển, trước khi phần mềm được triển khai.

Mã độc Cloud stealer không chỉ nhắm vào thông tin đăng nhập trực tiếp mà còn tập trung vào các thông tin cấu hình và mã thông báo. Những dữ liệu này có thể được sử dụng để duy trì quyền truy cập lâu dài hoặc mở rộng phạm vi tấn công trong môi trường đám mây của các mục tiêu.

Biện pháp Giảm thiểu và Phát hiện Xâm nhập Mạng

Các tổ chức đang sử dụng các trình quét bảo mật bị ảnh hưởng hoặc các nền tảng được kết nối với mạng lưới tấn công chuỗi cung ứng của TeamPCP cần giả định rằng thông tin đăng nhập của họ có thể đã bị lộ. Điều này đòi hỏi các biện pháp phản ứng ngay lập tức để giảm thiểu rủi ro và ngăn chặn xâm nhập mạng sâu hơn.

Các Hành động Khuyến nghị cho Đội ngũ An ninh Mạng

Các đội ngũ bảo mật được khuyến nghị thực hiện các hành động sau để ứng phó với cuộc tấn công mạng này:

- Xoay vòng toàn bộ bí mật: Ngay lập tức xoay vòng tất cả các bí mật, mã thông báo và thông tin đăng nhập đám mây có thể truy cập được bởi các CI runners trong khoảng thời gian bị ảnh hưởng. Đây là bước quan trọng để vô hiệu hóa các thông tin đăng nhập đã bị đánh cắp.

- Kiểm tra nhật ký luồng công việc GitHub Actions: Quản trị viên cần kiểm tra nhật ký luồng công việc GitHub Actions để tìm bất kỳ lưu lượng truy cập ra ngoài trái phép nào đến các miền độc hại đã biết hoặc các tham chiếu đến các kho lưu trữ dữ liệu bị rò rỉ.

# Ví dụ lệnh kiểm tra nhật ký GitHub Actions (mô phỏng)gh run view --json logs --jq '.[].log_url' | xargs -n 1 curl -s | grep -E "(malicious_domain_pattern|exfil_archive_pattern)"Lệnh trên là ví dụ minh họa về cách quản trị viên có thể sử dụng công cụ CLI của GitHub (gh) kết hợp với curl và grep để tìm kiếm các dấu hiệu độc hại trong nhật ký luồng công việc. Các mẫu cần tìm kiếm (malicious_domain_pattern, exfil_archive_pattern) cần được điều chỉnh dựa trên thông tin tình báo mối đe dọa cụ thể đã được xác định.

Ngoài ra, việc xác định các kho lưu trữ (repository) được tạo trái phép, đặc biệt là những kho sử dụng quy ước đặt tên dự phòng của tác nhân đe dọa, vẫn là một cơ chế phát hiện quan trọng đối với các môi trường bị xâm phạm. Việc chủ động tìm kiếm các dấu hiệu này có thể giúp phát hiện sớm các cuộc xâm nhập mạng đang diễn ra hoặc đã hoàn tất, đồng thời ngăn chặn việc sử dụng các tài nguyên hệ thống cho mục đích độc hại.

Các biện pháp bảo mật liên tục và giám sát chặt chẽ là cần thiết để đối phó với các chiến thuật tinh vi của các nhóm tấn công mạng như TeamPCP, đặc biệt khi chúng liên quan đến chuỗi cung ứng phần mềm.