Tấn công DNS tinh vi: Mối đe dọa mới từ ClickFix

Chiến dịch social engineering ClickFix đã có một bước phát triển mới, tích hợp kỹ thuật tấn công DNS tùy chỉnh để phát tán mã độc. Phương thức tấn công này lừa người dùng thực thi các lệnh độc hại sử dụng tra cứu DNS để tải các giai đoạn lây nhiễm tiếp theo.

Kỹ thuật này giúp kẻ tấn công né tránh các phương pháp phát hiện truyền thống và hòa lẫn vào lưu lượng mạng thông thường, làm tăng tính hiệu quả của các cuộc tấn công mạng.

Chiến Dịch Social Engineering ClickFix và Kỹ Thuật Tấn Công DNS Nâng Cao

Các cuộc tấn công ClickFix dựa trên việc lừa dối người dùng thông qua các thông báo lỗi giả mạo.

Điển hình là các yêu cầu CAPTCHA sai hoặc thông báo “khắc phục sự cố này” trên các trang web đã bị xâm phạm.

Những mồi nhử này thuyết phục nạn nhân sao chép một đoạn script cụ thể vào clipboard của họ và dán nó vào một hộp thoại hệ thống đơn giản.

Các hộp thoại thường được nhắm mục tiêu bao gồm lệnh Run hoặc PowerShell.

Trong khi các biến thể trước đây, như CrashFix, đã sử dụng các sự cố trình duyệt giả mạo để tạo cảm giác khẩn cấp, phiên bản mới nhất này tập trung vào chiến lược né tránh kỹ thuật liên quan đến Hệ thống Tên miền (DNS).

Cơ Chế Khai Thác Kỹ Thuật DNS Hijacking

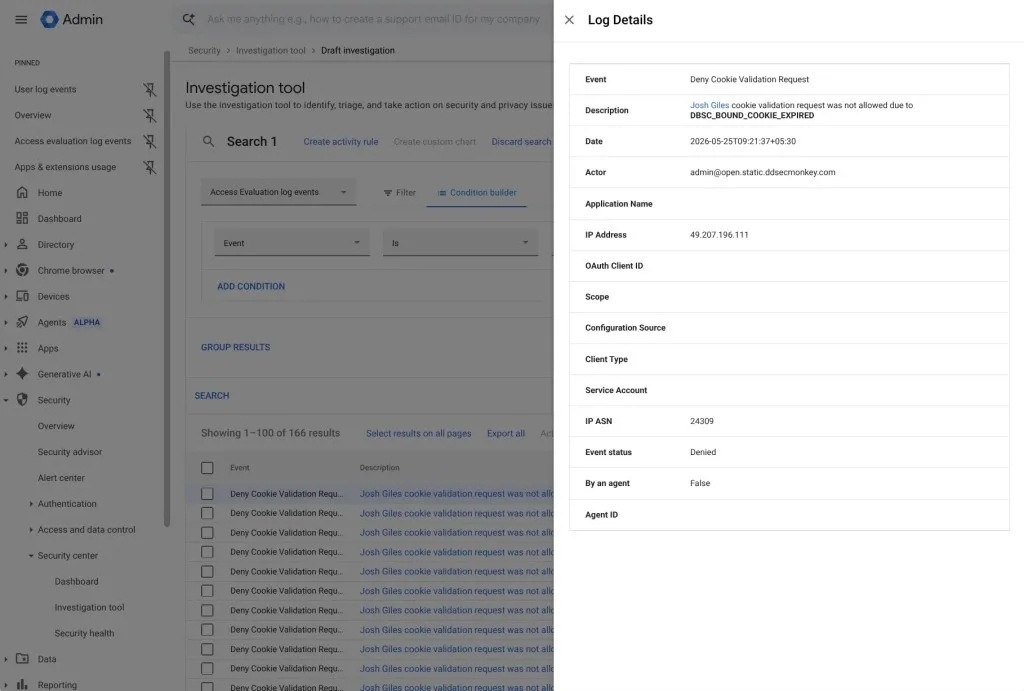

Khi nạn nhân dán và chạy lệnh độc hại ban đầu, script sẽ sử dụng cmd.exe để thực hiện một tra cứu DNS cụ thể.

Tra cứu này không hướng tới trình phân giải Internet mặc định của hệ thống, mà tới một máy chủ bên ngoài do kẻ tấn công kiểm soát.

Sau đó, script phân tích cú pháp đầu ra của yêu cầu này, đặc biệt lọc trường Name: trong phản hồi DNS.

Trường này không chứa tên máy chủ hợp pháp mà thay vào đó giữ mã cho payload giai đoạn thứ hai, được thực thi ngay lập tức trên máy của nạn nhân.

Kỹ thuật này biến DNS thành một kênh lưu trữ nhẹ (lightweight staging channel).

Điều này cho phép kẻ tấn công xác thực rằng một mục tiêu đang hoạt động trước khi gửi các thành phần mã độc nặng hơn.

Hơn nữa, vì lưu lượng DNS phổ biến trong tất cả các mạng, việc sử dụng nó cho lệnh và kiểm soát giúp hoạt động độc hại tránh gây ra cảnh báo, giảm thiểu rủi ro bảo mật bị phát hiện.

Chuỗi Lây Nhiễm và Mã Độc ModeloRAT

Các nhà nghiên cứu của Microsoft Defender đã quan sát thấy rằng khi giai đoạn thứ hai được kích hoạt bởi phản hồi DNS, chuỗi tấn công sẽ tải xuống một tệp ZIP.

Tệp ZIP này chứa một gói Python di động (portable Python bundle). Quá trình lây nhiễm tiếp tục bằng cách chạy một script Python độc hại.

Script này có khả năng thực hiện trinh sát máy chủ và miền (host and domain reconnaissance). Microsoft Threat Intelligence đã cung cấp thông tin chi tiết về hoạt động này.

Cơ Chế Duy Trì Quyền Truy Cập

Để duy trì quyền truy cập vào hệ thống bị xâm phạm, mã độc thiết lập khả năng duy trì bằng cách thả một tệp VBScript.

Đồng thời, mã độc tạo một shortcut có tên MonitoringService.lnk trong thư mục Windows Startup.

Payload cuối cùng được phân phối trong chiến dịch ClickFix này là một Trojan truy cập từ xa (RAT) được xác định là ModeloRAT.

Microsoft Defender Antivirus phát hiện và chặn hoạt động này dưới chữ ký mối đe dọa Trojan:Win32/ClickFix.R!ml. Đây là một mối đe dọa mạng đáng chú ý.

Chỉ Số Nhận Diện (IOCs)

Các chỉ số nhận diện (IOCs) liên quan đến chiến dịch tấn công DNS ClickFix bao gồm:

- Chữ ký mối đe dọa:

Trojan:Win32/ClickFix.R!ml