Tấn công mạng: Dust Specter khai thác DLL Sideloading cực nguy hiểm

Vào tháng 1 năm 2026, một chiến dịch tấn công mạng có chủ đích đã nhắm vào các quan chức chính phủ. Nhóm đe dọa, được theo dõi dưới tên Dust Specter, đã mạo danh Bộ Ngoại giao để lừa các mục tiêu giá trị cao tải xuống các tệp độc hại. Chiến dịch này giới thiệu bốn công cụ mã độc chưa được ghi nhận trước đây: SPLITDROP, TWINTASK, TWINTALK và GHOSTFORM. Sự tinh vi trong thiết kế và triển khai của các công cụ này phản ánh khả năng của một nhóm tấn công có tổ chức và có kinh nghiệm.

Hoạt Động Kỹ Thuật Của Nhóm Dust Specter

Nhóm Dust Specter thực hiện các cuộc tấn công thông qua nhiều chuỗi lây nhiễm khác nhau, mỗi chuỗi được thiết kế để vượt qua các biện pháp phòng thủ truyền thống và duy trì khả năng ẩn danh cao. Sự lựa chọn nạn nhân và các kỹ thuật tấn công cho thấy mục tiêu cụ thể và phương pháp tiếp cận tinh vi.

Chuỗi Tấn Công Ban Đầu: Lừa Đảo qua RAR và SPLITDROP

Chuỗi tấn công đầu tiên được phân phối qua một kho lưu trữ RAR được bảo vệ bằng mật khẩu, có tên mofa-Network-code.rar. Tệp này được ngụy trang thành một tài liệu chính thức của Bộ Ngoại giao, nhằm tạo sự tin cậy ban đầu cho nạn nhân.

- Khi nạn nhân mở tệp RAR, một thực thi .NET giả mạo ứng dụng WinRAR có tên SPLITDROP sẽ được kích hoạt.

- SPLITDROP chịu trách nhiệm giải mã một payload được nhúng bên trong bằng thuật toán mã hóa AES-256.

- Sau khi giải mã, SPLITDROP sẽ thả các tệp độc hại xuống máy của nạn nhân.

- Để che giấu hoạt động, SPLITDROP hiển thị một thông báo lỗi giả mạo: “The download did not complete successfully”, trong khi các tác vụ độc hại vẫn tiếp tục chạy ngầm mà không bị phát hiện.

Chuỗi Tấn Công Thứ Hai: GHOSTFORM và Khảo Sát Giả Mạo

Chuỗi tấn công thứ hai sử dụng một công cụ mã độc khác là GHOSTFORM. Mã độc này áp dụng một phương pháp lừa đảo khác, tinh vi hơn để thu thập thông tin và thực thi mã độc.

- GHOSTFORM khởi chạy một biểu mẫu khảo sát Google giả mạo bằng tiếng Ả Rập. Biểu mẫu này được trình bày như một bảng câu hỏi chính phủ, đánh lừa nạn nhân tương tác.

- Trong khi nạn nhân hoàn thành khảo sát giả, mã độc GHOSTFORM chạy ngầm trên hệ thống, thực hiện các tác vụ độc hại mà không bị người dùng hoặc các công cụ bảo mật phát hiện.

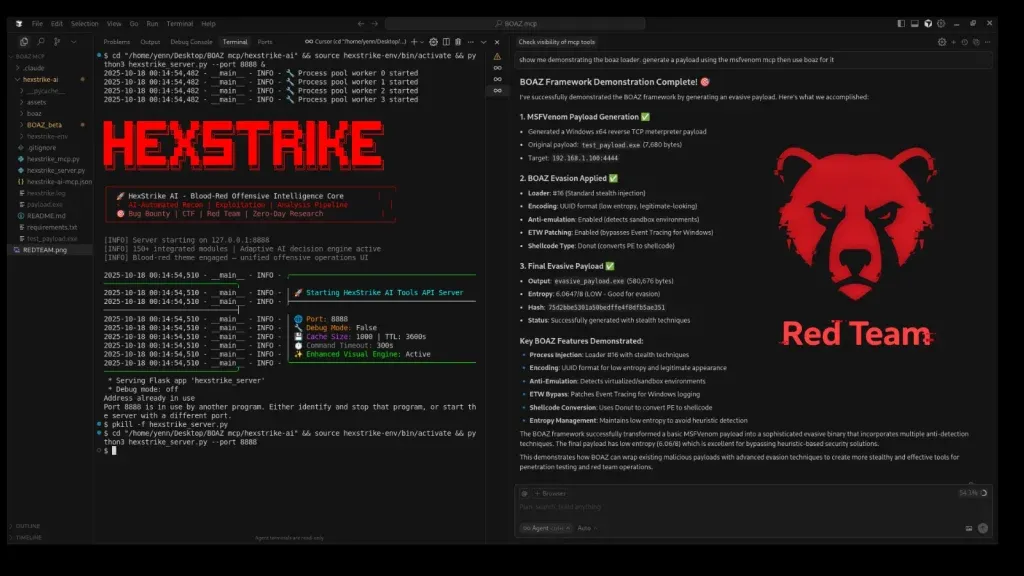

Phát Triển Mã Độc Sử Dụng Trí Tuệ Nhân Tạo (AI)

Các nhà nghiên cứu tại Zscaler ThreatLabz đã xác định được những dấu vết đặc trưng trong codebase của các mã độc, cho thấy việc sử dụng trí tuệ nhân tạo (AI) trong quá trình phát triển. Điều này đánh dấu một sự thay đổi đáng kể trong cách các nhóm đe dọa tiếp cận việc tạo ra các công cụ tấn công.

- Các biểu tượng cảm xúc (emojis) và ký tự Unicode được nhúng trong mã nguồn của cả TWINTALK và GHOSTFORM khớp với một mẫu lập trình được tạo ra bởi AI.

- Giá trị khởi tạo cứng (hardcoded seed value) là 0xABCDEF – một phần giữ chỗ thường thấy trong mã được viết bởi AI – cũng được phát hiện bên trong hàm tạo checksum của TWINTALK.

Những phát hiện này cho thấy AI không chỉ được sử dụng cho giai đoạn lập kế hoạch mà còn trực tiếp tham gia vào việc viết mã độc chức năng. Điều này cảnh báo về một kỷ nguyên mới trong các cuộc tấn công mạng, nơi AI có thể đẩy nhanh tốc độ và tăng cường sự phức tạp của mã độc.

Để biết thêm chi tiết về phân tích này, bạn có thể tham khảo bài viết từ Zscaler ThreatLabz: Dust Specter APT Targets Government Officials in Iraq.

Cơ Chế Lây Nhiễm và Thực Thi Mã Độc (Chuỗi Tấn Công 1)

Cơ chế lây nhiễm trong chuỗi tấn công đầu tiên được thiết kế để hòa nhập vào các hoạt động hệ thống hợp pháp, tránh gây ra cảnh báo. Kỹ thuật chủ chốt là DLL Sideloading, một phương pháp khai thác sự tin cậy của hệ điều hành vào các ứng dụng đã biết.

Kỹ Thuật DLL Sideloading qua VLC Media Player

Sau khi SPLITDROP giải nén payload vào một thư mục cục bộ, nó sẽ khởi chạy một tệp nhị phân hợp lệ của VLC Media Player (VLC.exe). Đây là một ứng dụng đáng tin cậy, được cài đặt rộng rãi trên nhiều hệ thống.

- Khi VLC.exe được khởi chạy, nó tự động tải một thư viện liên kết động (DLL) độc hại có tên libvlc.dll, được đặt cùng thư mục với VLC.exe.

- Kỹ thuật kỹ thuật DLL Sideloading này khai thác cách Windows tìm kiếm và tải các DLL cần thiết cho một ứng dụng. Nếu một DLL có tên khớp với DLL hợp lệ của ứng dụng nhưng được đặt trong cùng thư mục với tệp thực thi, hệ thống sẽ ưu tiên tải DLL đó trước.

- Điều quan trọng là kỹ thuật này không yêu cầu quyền đặc quyền (elevated privileges) để thực thi, làm cho nó trở nên đặc biệt hiệu quả trong việc né tránh các biện pháp bảo mật dựa trên quyền hạn.

TWINTASK – Mô-đun Thực Thi Lệnh và C2

Thư viện libvlc.dll độc hại này chính là mô-đun TWINTASK. TWINTASK đóng vai trò là một mô-đun trung gian, chịu trách nhiệm thực thi các lệnh nhận được từ máy chủ điều khiển (C2).

- TWINTASK thăm dò (poll) một tệp văn bản cục bộ định kỳ mỗi 15 giây.

- Tệp văn bản này chứa các lệnh PowerShell được mã hóa Base64.

- TWINTASK đọc, giải mã và thực thi các lệnh PowerShell nhận được từ máy chủ điều khiển C2, cho phép kẻ tấn công điều khiển hệ thống bị xâm nhập từ xa.

TWINTALK – Mô-đun Điều Khiển và Liên Lạc C2

Sau khi hoàn thành tác vụ ban đầu, TWINTASK sẽ khởi chạy WingetUI.exe, một ứng dụng hợp pháp khác. Tương tự như VLC.exe, WingetUI.exe cũng được sử dụng để thực hiện DLL Sideloading cho một thư viện độc hại thứ hai.

- WingetUI.exe tải một DLL độc hại khác có tên hostfxr.dll, chính là mô-đun TWINTALK.

- TWINTALK hoạt động như một mô-đun điều khiển C2 chính, chịu trách nhiệm thiết lập liên lạc với các máy chủ từ xa.

- Để tránh các quy tắc phát hiện mạng dựa trên mẫu, TWINTALK gửi các tín hiệu (beaconing) đến máy chủ C2 từ xa theo các khoảng thời gian ngẫu nhiên, dao động giữa 108 và 180 giây.

- Để xác minh rằng các yêu cầu đến từ các máy bị nhiễm thực sự chứ không phải từ các công cụ quét tự động, TWINTALK tạo ra các đường dẫn URI động với các giá trị checksum được nối thêm.

- Máy chủ C2 bổ sung xác minh bằng cách kiểm tra chuỗi User-Agent của trình duyệt được mã hóa cứng và áp dụng kỹ thuật geofencing, chỉ phản hồi các lưu lượng truy cập từ các khu vực địa lý cụ thể. Điều này giúp tránh bị phát hiện và phân tích bởi các nhà nghiên cứu bảo mật bên ngoài khu vực mục tiêu.

Duy Trì Quyền Truy Cập và Kỹ Thuật Che Giấu

Để đảm bảo khả năng kiểm soát liên tục hệ thống bị xâm nhập, các nhóm đe dọa thường thiết lập cơ chế duy trì quyền truy cập (persistence). Ngoài ra, chúng sử dụng các kỹ thuật che giấu tinh vi để tránh bị phát hiện.

Duy Trì Quyền Truy Cập (Persistence)

Trong chiến dịch này, cơ chế duy trì quyền truy cập được thiết lập thông qua các khóa Windows Registry Run keys. Đây là một phương pháp phổ biến để đảm bảo các chương trình tự động khởi chạy sau mỗi lần hệ thống khởi động lại.

- Các khóa Run trong Windows Registry được cấu hình để đảm bảo cả VLC.exe và WingetUI.exe đều tự động khởi chạy sau mỗi lần khởi động lại hệ thống.

- Việc này giữ cho chuỗi lây nhiễm luôn hoạt động, duy trì sự hiện diện của mã độc trên máy nạn nhân ngay cả sau khi khởi động lại.

Kỹ Thuật Trì Hoãn Phát Hiện của GHOSTFORM

GHOSTFORM áp dụng một cách tiếp cận sáng tạo hơn để trì hoãn việc thực thi và tránh bị các công cụ phân tích hành vi phát hiện. Đây là một kỹ thuật che giấu tinh vi, giúp kéo dài thời gian tồn tại của mã độc trên hệ thống.

- GHOSTFORM khởi chạy một biểu mẫu Windows vô hình (invisible Windows form) với độ mờ gần như bằng không, khiến nó không hiển thị trên màn hình hoặc thanh tác vụ.

- Mục đích chính của kỹ thuật này là trì hoãn quá trình thực thi của chính nó mà không cần gọi bất kỳ API nào của Windows có thể kích hoạt các công cụ phân tích hành vi.

- Điều này làm cho việc phát hiện xâm nhập trở nên khó khăn hơn, vì các công cụ bảo mật có thể bỏ qua các quy trình không hoạt động hoặc bị ẩn.

Các Biện Pháp Phòng Ngừa và Phát Hiện Xâm Nhập

Để đối phó hiệu quả với các chiến dịch tấn công mạng tinh vi như của Dust Specter, các tổ chức cần triển khai kết hợp các biện pháp phòng ngừa và phát hiện nâng cao.

Phòng Chống DLL Sideloading và Mã Độc

- Các đội ngũ an ninh nên thực thi chính sách allowlisting ứng dụng nghiêm ngặt. Điều này giúp ngăn chặn việc tải các DLL trái phép thông qua các tệp nhị phân đáng tin cậy như VLC.exe hoặc WingetUI.exe.

- Cổng email và web (email and web gateways) cần được cấu hình để chặn các tệp lưu trữ được bảo vệ bằng mật khẩu từ những người gửi không xác minh. Đây là bước phòng ngừa quan trọng để chặn chuỗi tấn công ban đầu.

Giám Sát và Phát Hiện Tấn Công Mạng

- Kích hoạt tính năng ghi nhật ký khối script PowerShell (PowerShell script block logging) là một bước phòng thủ quan trọng. Điều này cho phép theo dõi và phân tích các lệnh PowerShell độc hại được thực thi bởi TWINTASK.

- Giám sát các khóa Windows Registry Run keys để phát hiện các mục nhập mới bất thường là cực kỳ quan trọng. Bất kỳ mục nào không mong muốn đều có thể chỉ ra việc thiết lập cơ chế duy trì quyền truy cập.

- Các đội ngũ mạng nên đánh dấu các lưu lượng HTTPS đi ra ngoài có mẫu URI ngẫu nhiên và các tiêu đề ủy quyền JWT không tiêu chuẩn. Những chỉ báo hành vi này phù hợp với hồ sơ liên lạc C2 đã quan sát thấy trong chiến dịch, hỗ trợ phát hiện xâm nhập sớm.