Tấn công Phishing Diesel Vortex: Nguy hiểm rò rỉ dữ liệu vận tải

Một nhóm tội phạm mạng, được biết đến với tên Diesel Vortex, đã âm thầm tiến hành một chiến dịch tấn công phishing quy mô lớn nhằm vào các công ty vận tải và logistics tại Hoa Kỳ và Châu Âu. Hoạt động này diễn ra từ tháng 9 năm 2025 đến tháng 2 năm 2026, dẫn đến việc đánh cắp hơn 1.649 thông tin đăng nhập của người dùng từ các nền tảng logistics lớn.

Phân Tích Chiến Dịch Tấn Công Phishing của Diesel Vortex

Chiến dịch này đã thu thập thành công thông tin đăng nhập từ các nền tảng quan trọng như DAT Truckstop, Penske Logistics, Electronic Funds Source (EFS), và Timocom. Điều này cho thấy khả năng nhắm mục tiêu chính xác và mức độ tinh vi của nhóm tội phạm.

Cấu Trúc Hoạt Động và Mục Tiêu

Nhóm Diesel Vortex không hoạt động đơn lẻ mà vận hành như một dịch vụ tội phạm có cấu trúc. Có khả năng chúng bán quyền truy cập từ các chiến dịch phishing cho các tác nhân độc hại khác dưới thương hiệu “MC Profit Always.”

- Mô hình hoạt động: Phishing-as-a-Service (PhaaS) với tên nội bộ là “GlobalProfit”.

- Đối tượng khách hàng: Các đối tượng tội phạm nói tiếng Nga.

- Phương thức thanh toán: Đã triển khai quy trình xử lý thanh toán bằng tiền điện tử.

Phương Thức Thực Hiện Tấn Công Phishing

Các đối tượng vận hành đã sử dụng kết hợp email spearphishing và cuộc gọi voice phishing để tiếp cận các chuyên gia vận tải. Nhóm này thường nhắm mục tiêu vào các nhóm Telegram chuyên về vận tải hàng hóa.

Bằng cách mạo danh chính các nền tảng mà nạn nhân sử dụng hàng ngày, nhóm đã chặn thông tin đăng nhập và mã xác thực đa yếu tố (MFA) trong thời gian thực. Sau đó, chúng sử dụng quyền truy cập này để chuyển hướng các lô hàng, đánh cắp tiền và thực hiện gian lận séc.

Phát Hiện và Khám Phá Hoạt Động

Các nhà phân tích của Have I Been Squatted đã xác định hoạt động này sau khi phát hiện một cụm tên miền typosquatting đáng ngờ liên quan đến một trong những khách hàng của họ. Điều này cho thấy tầm quan trọng của việc giám sát tên miền và nhận diện các mối đe dọa tiềm ẩn.

Trong quá trình điều tra, các nhà nghiên cứu đã tìm thấy một thư mục Git bị lộ trên một máy chủ phishing. Thư mục này chứa toàn bộ mã nguồn của nhóm, cơ sở dữ liệu nạn nhân, tin nhắn nội bộ và kế hoạch tương lai, cung cấp cái nhìn sâu sắc về toàn bộ hoạt động của chúng.

Thông tin chi tiết về việc phát hiện có thể được tham khảo tại báo cáo của Have I Been Squatted, làm nổi bật vai trò của phân tích tình báo mối đe dọa.

Quy Mô và Tác Động của Rò Rỉ Dữ Liệu

Một bản sao lưu SQL dung lượng 36.6MB từ ngày 4 tháng 2 năm 2026 đã xác nhận toàn bộ phạm vi của chiến dịch:

- 52 tên miền phishing đã được triển khai.

- 75.840 email liên hệ bị nhắm mục tiêu.

- 35 vụ gian lận séc EFS đã được xác nhận.

Hậu quả vượt xa việc đánh cắp mật khẩu. Dữ liệu bị xâm nhập bao gồm hóa đơn vận chuyển và chi tiết tài chính, tạo điều kiện cho gian lận hóa đơn và double-brokering. Double-brokering là hành vi bí mật bán lại hàng hóa cho các nhà vận chuyển khác, khiến nhà vận chuyển ban đầu không được thanh toán.

Chiến Thuật Che Giấu Kỹ Thuật Tấn Công Phishing Nâng Cao

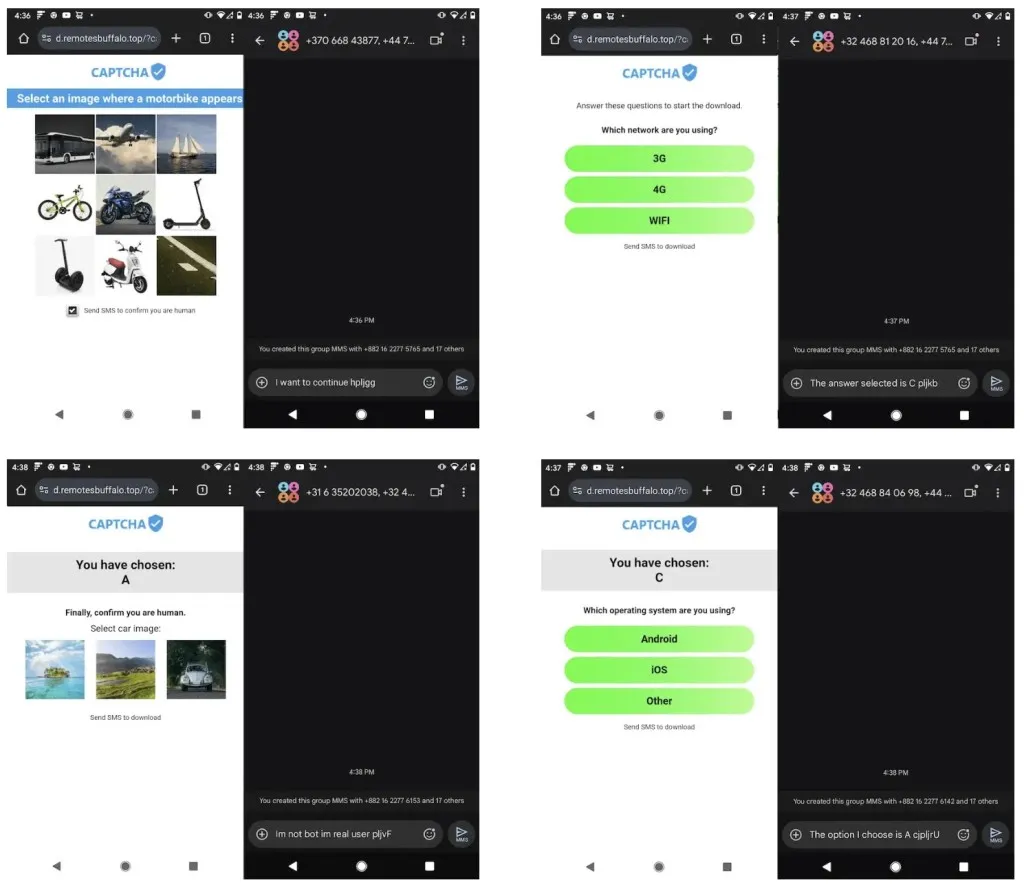

Một trong những phần kỹ thuật đáng chú ý nhất của chiến dịch này là cách nhóm giữ cho các trang phishing của họ ẩn khỏi cả nạn nhân và các công cụ bảo mật. Nền tảng này sử dụng hai tên miền hoạt động cùng nhau để vượt qua các cảnh báo bảo mật trình duyệt thông thường, làm cho việc phát hiện tấn công phishing trở nên khó khăn hơn.

- Tên miền quảng cáo (advertise domain): Nạn nhân nhận được một liên kết trỏ đến một tên miền trông sạch sẽ và đáng tin cậy.

- Tên miền hệ thống (system domain): Khi nhấp vào, trang sẽ bí mật nhúng một tên miền thứ hai, ẩn, bên trong một khung trình duyệt (iframe) vô hình.

Thanh địa chỉ của nạn nhân luôn hiển thị tên miền đáng tin cậy, trong khi nội dung phishing thực sự được tải âm thầm bên trong iframe. Kỹ thuật này đã vượt qua hầu hết các cảnh báo bảo mật của trình duyệt, vì trình duyệt chỉ đánh giá trang cấp cao nhất, không phải các khung được nhúng bên trong nó. Điều này tạo ra một thách thức lớn đối với bảo mật mạng truyền thống.

Từ Telegram, những kẻ điều hành có thể theo dõi từng nạn nhân trong thời gian thực và đẩy các lệnh. Chúng điều hướng nạn nhân qua các màn hình đăng nhập giả mạo của Google, Microsoft hoặc Yahoo để chiếm đoạt cả thông tin đăng nhập email.

Chỉ Số Đánh Dấu Sự Thỏa Hiệp (IOCs)

Dựa trên phân tích, các chỉ số đánh dấu sự thỏa hiệp liên quan đến chiến dịch này bao gồm:

- Tên miền Phishing: 52 tên miền typosquatting được sử dụng để mạo danh các nền tảng logistics hợp pháp (ví dụ: các biến thể của DAT Truckstop, Penske Logistics, EFS, Timocom).

- Email mục tiêu: 75.840 địa chỉ email liên hệ bị nhắm mục tiêu thông qua các chiến dịch spearphishing.

- Hoạt động gian lận: 35 trường hợp gian lận séc EFS đã được xác nhận.

- Mã nguồn bị lộ: Sự tồn tại của một thư mục Git chứa mã nguồn, cơ sở dữ liệu nạn nhân, tin nhắn nội bộ và kế hoạch.

Biện Pháp Phòng Ngừa và Tăng Cường Bảo Mạng

Để bảo vệ hệ thống khỏi loại hình tấn công phishing tinh vi này, các đội ngũ an ninh nên áp dụng các biện pháp phòng ngừa mạnh mẽ:

- Khóa phần cứng FIDO2 hoặc Passkeys: Triển khai khóa phần cứng FIDO2 hoặc passkeys được liên kết với thiết bị. Kỹ thuật đánh chặn thời gian thực dựa trên Telegram có thể vượt qua các mật khẩu một lần (OTP) và mã SMS tiêu chuẩn, nên giải pháp xác thực mạnh mẽ hơn là cần thiết để củng cố bảo mật mạng.

- Lọc DNS: Áp dụng lọc DNS để chặn truy cập vào các tên miền độc hại hoặc typosquatting.

- Giám sát tên miền chủ động: Thực hiện giám sát chủ động các tên miền typosquatting có thể bắt chước tên của các nền tảng logistics. Việc này giúp sớm phát hiện và ngăn chặn các cuộc tấn công phishing.

Việc kết hợp nhiều lớp phòng thủ sẽ giúp giảm thiểu rủi ro bị rò rỉ dữ liệu và các tác động tiêu cực khác từ các chiến dịch tấn công phishing ngày càng phức tạp.