Threat Intelligence: Ngăn chặn tấn công mạng hiệu quả

Tại thời điểm hiện tại, một mối đe dọa mạng đang dò quét bề mặt tấn công bên ngoài của một tổ chức tin rằng các biện pháp phòng thủ của mình là đủ. Công ty đã triển khai tường lửa biên và các biện pháp kiểm soát phát hiện và phản ứng điểm cuối (EDR). Tuy nhiên, những biện pháp này một mình không thể loại bỏ hoàn toàn rủi ro.

Trong vòng vài giờ hoặc vài ngày, một sự xâm nhập thành công duy nhất có thể leo thang nhanh chóng. Một điểm truy cập ban đầu có thể phát triển thành di chuyển ngang qua môi trường, tiếp theo là leo thang đặc quyền và rò rỉ dữ liệu. Điều bắt đầu như một sự kiện bảo mật nhỏ có thể nhanh chóng biến thành một tiết lộ quy định, một cuộc họp cấp hội đồng quản trị khẩn cấp và cuối cùng là một tiêu đề vi phạm công khai.

Đây là sự tiến triển của các sự cố an ninh mạng hiện đại: nhanh chóng, có phương pháp và không khoan nhượng.

Vấn đề hiếm khi nằm ở nỗ lực. Nó nằm ở thời gian và thông tin tình báo. Khi hầu hết các tổ chức phát hiện một cuộc xâm nhập đang hoạt động, thời gian cư trú trung bình vẫn được tính bằng ngày, và chi phí được tính bằng hàng triệu đô la.

Thách Thức Của Giám Đốc An Ninh Thông Tin (CISO) Trong Bối Cảnh An Ninh Mạng Hiện Đại

Các CISO vào năm 2026 đối mặt với một nghịch lý: ngân sách bảo mật lớn hơn bao giờ hết, nhưng bề mặt mối đe dọa đang mở rộng nhanh hơn khả năng bao phủ của các ngân sách đó. Nhiều công cụ hơn, nhiều cảnh báo hơn, nhiều nhiễu loạn hơn — và ít thời gian hơn để hành động theo những gì thực sự quan trọng.

Câu trả lời không phải là thêm phát hiện. Câu trả lời là ngăn chặn sớm hơn, thông minh hơn. Và điều đó đòi hỏi một điều trên hết: threat intelligence có thể hành động.

Chi tiêu bảo mật thường tập trung vào tường lửa, EDR, SIEM, SOAR, kiểm soát truy cập và công nghệ phòng chống mất dữ liệu (DLP).

Tất cả những điều này đều quan trọng và đều tốn kém. Hầu hết chúng hoạt động sau khi kẻ tấn công đã xâm nhập vào môi trường. Threat intelligence, khi được thực hiện đúng cách, sẽ thay đổi kinh tế phòng thủ.

Tình Báo Mối Đe Dọa: Chìa Khóa Thay Đổi Kinh Tế Phòng Thủ

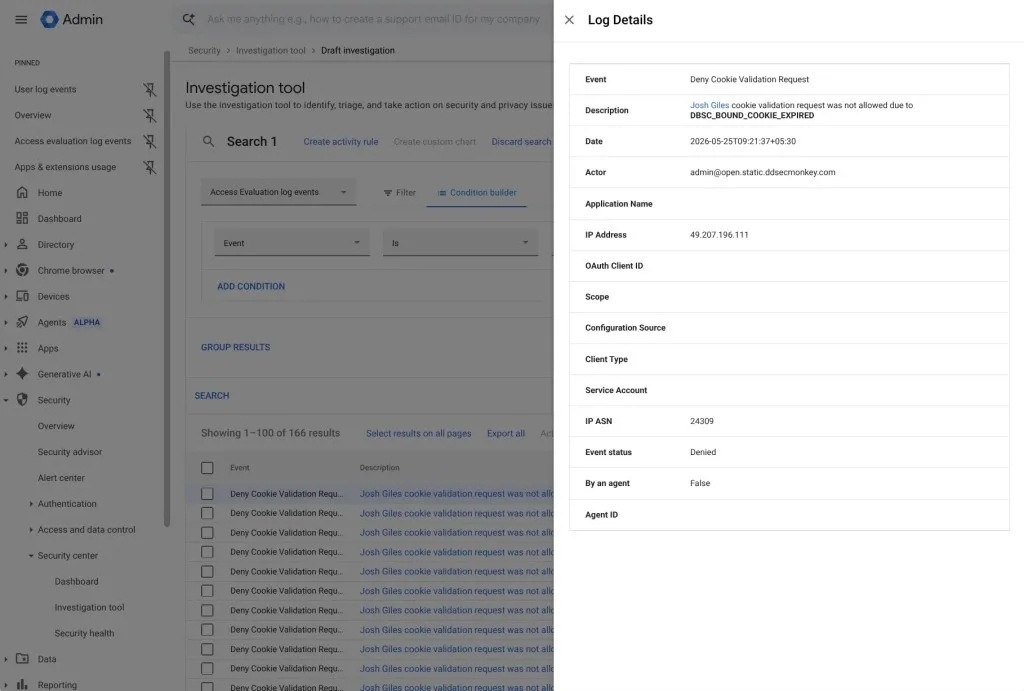

Threat intelligence dịch chuyển việc phát hiện sang “bên trái” của chu trình tấn công. Thay vì phát hiện hoạt động độc hại thông qua hành vi bất thường bên trong cơ sở hạ tầng của bạn, bạn xác định các chỉ số, TTPs (Tactics, Techniques, and Procedures) và cơ sở hạ tầng được sử dụng trong các chiến dịch thực tế trước khi chúng tiếp cận bạn.

Thứ hai, nó giảm thời gian điều tra. Tình báo theo ngữ cảnh cho phép các nhà phân tích phân loại cảnh báo trong vài phút thay vì hàng giờ.

Thứ ba, nó ngăn chặn nỗ lực trùng lặp. Thay vì phân tích ngược mỗi mẫu đáng ngờ từ đầu, nhóm của bạn tận dụng dữ liệu tấn công thực tế, được thu thập từ cộng đồng.

Cuối cùng, nó mở rộng quy mô mà không cần tăng trưởng nhân sự tuyến tính. Các nguồn cấp dữ liệu chất lượng cao làm phong phú SIEM, SOAR, EDR và tường lửa tự động, giảm thiểu sự tương quan thủ công.

So với việc mở rộng một nhóm SOC, triển khai một nền tảng bảo mật khác, hoặc xử lý phục hồi sau sự cố, threat intelligence chất lượng cao có cấu trúc ít tốn kém hơn. Nó tập trung vào phòng ngừa, không phải khắc phục.

Nhiều tổ chức đăng ký các nguồn cấp dữ liệu threat intelligence cho phần mềm độc hại và dữ liệu tấn công nhưng lại thu được giá trị hoạt động hạn chế. Các nguồn cấp dữ liệu này thường cũ, quá nhiễu, thiếu ngữ cảnh hoặc không thể vận hành mà không cần nỗ lực thủ công đáng kể. TI hiệu quả phải đáp ứng bốn thuộc tính không thể thiếu.

Các Thuộc Tính Cốt Lõi Của Threat Intelligence Hiệu Quả

Các tác nhân đe dọa lặp lại hàng ngày. Cơ sở hạ tầng xoay vòng. Phần mềm độc hại tiến hóa. Các chiến dịch thay đổi thương hiệu. Tình báo lỗi thời tạo ra cảm giác an toàn giả tạo.

Tình báo mới mẻ thu hẹp thời gian giữa đổi mới của kẻ tấn công và khả năng thích ứng của phòng thủ. Điều này dẫn đến khả năng ngăn chặn các chiến dịch tấn công mới nổi một cách chủ động và giảm thiểu rủi ro bị khai thác bởi các lỗ hổng zero-day vulnerability hoặc kỹ thuật tấn công mới.

Tính Khả Thi (Actionability)

Một danh sách các địa chỉ IP mà không có ngữ cảnh là một gánh nặng, không phải lợi ích. Tình báo có thể hành động trực tiếp chuyển thành các quy tắc, phát hiện và chặn tự động.

Điều này có nghĩa là các chỉ số có thể được tự động đưa vào các công cụ bảo mật hiện có, như SIEM, EDR hoặc tường lửa. Nó cũng giúp giảm thời gian trung bình để phát hiện (MTTD) và giảm mệt mỏi cho các nhà phân tích do phải xử lý quá nhiều cảnh báo không liên quan.

Tính Chính Xác (Precision)

Các cảnh báo sai làm xói mòn niềm tin vào các biện pháp kiểm soát bảo mật và làm tăng chi phí vận hành. TI chất lượng cao phải được lọc, xác minh và loại bỏ trùng lặp. Điều này hứa hẹn giảm đáng kể số lượng dương tính giả, cho phép đội ngũ bảo mật tập trung vào các mối đe dọa thực sự.

Tiếng ồn là đắt đỏ. Độ chính xác tiết kiệm tiền. Nó đảm bảo rằng các cảnh báo được tạo ra từ phát hiện tấn công là đáng tin cậy, từ đó nâng cao hiệu quả hoạt động của trung tâm điều hành an ninh (SOC).

Tính Ngữ Cảnh (Context)

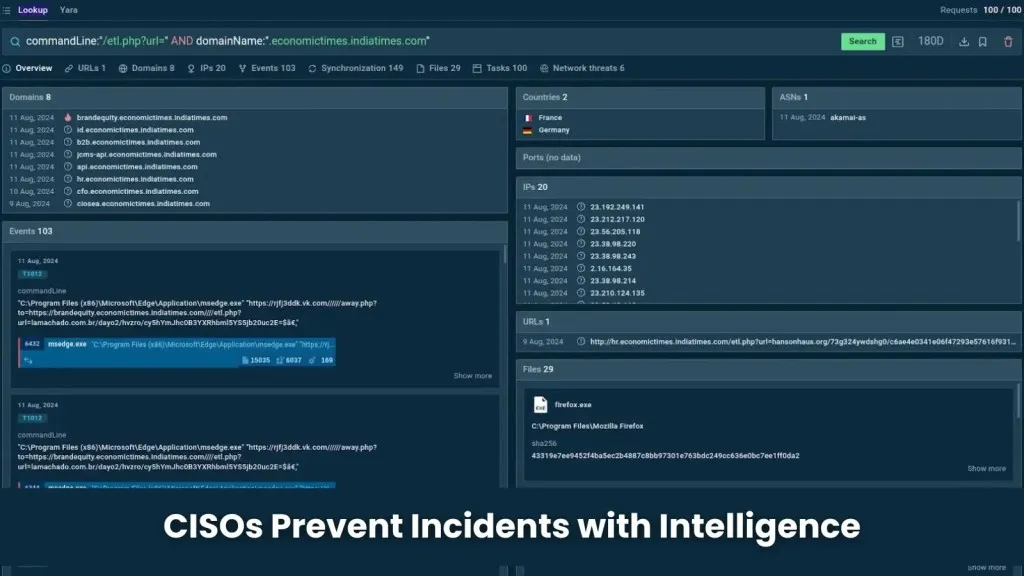

Một IOC (Indicator of Compromise) đơn thuần chỉ là một pixel. Ngữ cảnh là toàn bộ bức tranh. Nó biến tình báo từ phản ứng sang chiến lược.

TI được làm giàu ngữ cảnh cung cấp mối quan hệ giữa IOCs, TTPs, gia đình phần mềm độc hại, và các chiến dịch tấn công. Nó giúp hiểu rõ hơn về mục đích của kẻ tấn công và tác động tiềm tàng đến doanh nghiệp. Điều này cho phép ra quyết định chiến lược hiệu quả hơn và quản lý rủi ro tốt hơn.

Giá trị kinh doanh của tính ngữ cảnh bao gồm khả năng tiến hành các cuộc điều tra dựa trên giả thuyết và khả năng kết nối các chỉ số kỹ thuật với các chiến dịch đối thủ cụ thể, từ đó nâng cao khả năng quản lý rủi ro ở cấp độ ban lãnh đạo.

ANY.RUN Threat Intelligence Feeds: Từ Phản Ứng Đến Phòng Ngừa Chủ Động

ANY.RUN hoạt động ở tuyến đầu của việc phân tích phần mềm độc hại trực tiếp và nghiên cứu mối đe dọa toàn cầu. Với hơn 600.000 chuyên gia bảo mật và 15.000 đội SOC sử dụng Interactive Sandbox của họ, cùng hàng chục nghìn mẫu phần mềm độc hại được xử lý hàng ngày, công ty này có một cái nhìn hiếm có: họ thấy các mối đe dọa khi chúng đang diễn ra.

Vị trí này định hình kiến trúc đằng sau ANY.RUN’s Threat Intelligence Feeds và chuyển đổi trực tiếp thành giá trị kinh doanh có thể đo lường được.

Phân Tích Chuyên Sâu Các Chỉ Số Quan Trọng

Các chỉ số được tạo ra từ phân tích sandbox liên tục của các mối đe dọa đang hoạt động. TI Feeds nắm bắt cơ sở hạ tầng chiến dịch mới nổi ở giai đoạn sớm nhất có thể.

Kết quả kinh doanh: ngăn chặn các cuộc tấn công mới nổi một cách chủ động, giảm thiểu rủi ro bị khai thác bởi các chiến dịch tấn công mới. Tình báo mới không phải là về số lượng. Đó là về thời điểm. Và thời điểm định nghĩa chi phí.

Các nguồn cấp dữ liệu bao gồm IOCs và ngữ cảnh phần mềm độc hại từ các phiên phân tích liên kết. Điều này giúp các nhà phân tích đưa ra quyết định nhanh hơn, giảm thời gian điều tra và tăng khả năng phản ứng.

Độ Chính Xác Cao, Giảm Thiểu Tiếng Ồn

Các chỉ số được lấy từ hoạt động độc hại đã được xác minh, không phải từ tổng hợp suy đoán. ANY.RUN áp dụng logic xác thực bổ sung để lọc ra các cảnh báo sai trước khi xuất bản, đảm bảo rằng những gì đến SIEM của bạn là một tập dữ liệu đã được chọn lọc, có độ tin cậy cao.

Kết quả kinh doanh: tiếng ồn không chỉ là một sự bất tiện. Nó là một loại thuế hoạt động. Tình báo có độ tin cậy cao loại bỏ loại thuế đó, giúp tiết kiệm chi phí và nguồn lực.

Ngữ Cảnh Phong Phú Cho Quyết Định Chiến Lược

Mỗi chỉ số được liên kết với các hành vi quan sát được, mối quan hệ cơ sở hạ tầng và các họ phần mềm độc hại. Các thợ săn mối đe dọa có thể tiến hành các cuộc điều tra dựa trên giả thuyết được đặt nền tảng trên bằng chứng hành vi. Lãnh đạo SOC có thể kết nối các chỉ số với các chiến dịch đối thủ cụ thể.

Ngữ cảnh kết nối khoảng cách giữa dữ liệu kỹ thuật và quản lý rủi ro cấp ban lãnh đạo. Điều này cải thiện khả năng ra quyết định chiến lược và nâng cao hiệu quả của các biện pháp phòng thủ.

Tích Hợp Liên Mạch Với Hệ Thống Bảo Mật Hiện Có

ANY.RUN’s TI Feeds có sẵn ở các định dạng chuẩn (STIX/TAXII, CSV, JSON, và nhiều định dạng khác), đảm bảo chúng tích hợp trực tiếp vào ngăn xếp bảo mật hiện có của bạn mà không yêu cầu phát triển tích hợp tùy chỉnh từ nhóm của bạn.

ANY.RUN hỗ trợ tích hợp trên các nền tảng SIEM chính, hệ thống SOAR, giải pháp EDR, tường lửa và cổng bảo mật. TI Feeds cắm vào nguyên bản vào Microsoft Sentinel, Rapid7, Google Security Operations, IBM QRadar và hàng chục nền tảng khác.

Đối với các MSSP (Managed Security Service Providers), tiềm năng tích hợp thậm chí còn mạnh mẽ hơn: ANY.RUN TI Feeds có thể được sử dụng tập trung và phân phối trên nhiều môi trường khách hàng thông qua mặt phẳng quản lý hiện có của MSSP, cung cấp phạm vi TI nhất quán ở quy mô lớn mà không làm tăng chi phí theo tỷ lệ.

Tương Lai Của Phòng Thủ: Ưu Tiên Phòng Ngừa

Ngành công nghiệp an ninh mạng đã dành hàng thập kỷ để hoàn thiện việc phát hiện. Thập kỷ tới thuộc về phòng ngừa, và các tổ chức sẽ dẫn đầu là những người vũ khí hóa threat intelligence như một tài sản hoạt động, không phải một bổ sung nghiên cứu.

Kinh tế học rất rõ ràng: các nguồn cấp dữ liệu TI theo thời gian thực, có thể hành động, không nhiễu và được làm giàu ngữ cảnh có chi phí chỉ bằng một phần nhỏ của một sự cố lớn duy nhất, đồng thời nhân lên hiệu quả của mọi khoản đầu tư bảo mật khác mà bạn đã thực hiện.

Câu chuyện tích hợp cũng không kém phần hấp dẫn: khi các nguồn cấp dữ liệu TI được kết nối trực tiếp vào các công cụ mà SOC của bạn sử dụng hàng ngày, giá trị sẽ tự động tăng lên, mà không yêu cầu tăng tỷ lệ nhân sự hoặc nỗ lực của nhà phân tích.

ANY.RUN’s Threat Intelligence Feeds mang lại điều mà không nhà cung cấp tổng hợp hoặc nguồn thứ cấp nào có thể sánh được: dữ liệu đo từ xa trực tiếp từ sandbox phần mềm độc hại hoạt động nhất thế giới, được cập nhật liên tục bởi cộng đồng các nhà phân tích toàn cầu, với độ chính xác và ngữ cảnh mà nhóm của bạn cần để hành động theo thời gian thực.

Phát hiện sớm hơn. Ngăn chặn nhanh hơn. Chi tiêu thông minh hơn. Biến threat intelligence thành biện pháp kiểm soát bảo mật hiệu quả nhất về chi phí của bạn.