Tin tức bảo mật: Phishing ManageWP gây nguy hiểm

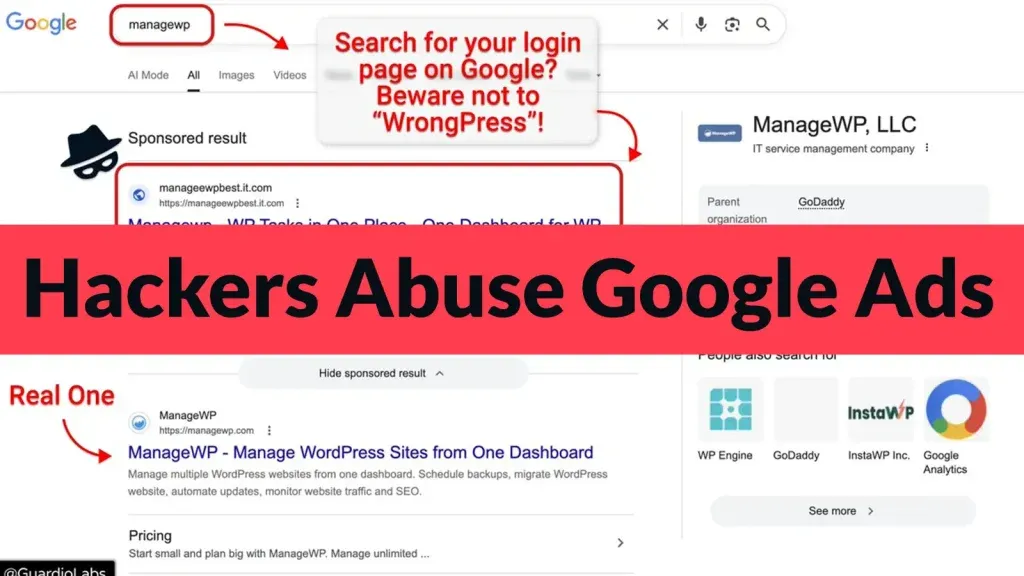

Tin tức bảo mật mới về chiến dịch phishing nhắm vào người dùng ManageWP cho thấy kẻ tấn công đang lợi dụng Google Ads để đánh cắp thông tin đăng nhập. Chiến dịch này, được gọi là WrongPress, đặt quảng cáo giả mạo lên phía trên kết quả hợp lệ, khiến nạn nhân truy cập vào trang đăng nhập giả trước khi nhận ra rủi ro bảo mật.

Google Ads bị lợi dụng để dẫn dụ người dùng ManageWP

ManageWP là nền tảng quản trị WordPress tập trung của GoDaddy, được dùng rộng rãi bởi nhà phát triển, agency số và doanh nghiệp để quản lý nhiều website từ một bảng điều khiển. Theo WordPress.org, plugin ManageWP Worker đang hoạt động trên hơn 1 triệu website.

Điều này khiến việc chiếm được một tài khoản có thể tạo ra xâm nhập trái phép trên diện rộng. Chỉ một bộ thông tin đăng nhập bị lộ đã đủ để kẻ tấn công tiếp cận nhiều website trong cùng một hệ thống quản trị.

Tham khảo thêm tài liệu liên quan về cảnh báo kỹ thuật tại BleepingComputer.

Cơ chế của chiến dịch WrongPress

Chuỗi tấn công bắt đầu khi người dùng tìm kiếm từ khóa “managewp” trên Google. Kết quả tài trợ giả mạo xuất hiện ở vị trí cao nhất, ngay phía trên liên kết hợp lệ, làm tăng khả năng bị nhấp nhầm.

Trang đích giả mạo mô phỏng gần như hoàn toàn giao diện đăng nhập của ManageWP. Khi nạn nhân nhập tên người dùng và mật khẩu, dữ liệu này được chuyển âm thầm đến kênh do kẻ tấn công kiểm soát.

Chiến dịch sử dụng mô hình adversary-in-the-middle (AiTM). Máy chủ của kẻ tấn công đứng giữa phiên làm việc, chuyển tiếp thông tin xác thực tới nền tảng thật theo thời gian thực để hợp thức hóa đăng nhập.

Vai trò của cloaker trong chuỗi tấn công

Khi nạn nhân nhấp vào quảng cáo độc hại, họ đi qua một cloaker. Thành phần này phân biệt giữa hệ thống kiểm tra tự động và người dùng thật, từ đó ẩn đi danh tính thực của bên đứng sau quảng cáo và né cơ chế rà soát của nền tảng quảng cáo.

Sau khi cloaker xác nhận đó là truy cập hợp lệ, người dùng được chuyển hướng đến trang ManageWP giả. Tại đây, luồng đăng nhập bị điều khiển bởi hạ tầng của kẻ tấn công.

2FA bị vô hiệu hóa trong phiên AiTM

Điểm đáng chú ý của tấn công mạng này là cơ chế xác thực hai yếu tố vẫn có thể bị vượt qua. Nạn nhân được yêu cầu nhập mã 2FA vào một lời nhắc giả mạo, trong khi mã này được dùng đồng thời để hoàn tất phiên đăng nhập thật.

Vì quá trình diễn ra theo thời gian thực, 2FA không còn mang lại hiệu quả bảo vệ như kỳ vọng. Kỹ thuật này đặc biệt nguy hiểm với các hệ thống dựa nhiều vào xác thực qua mã một lần.

Hạ tầng điều khiển và mức độ ảnh hưởng

Guardio Labs cho biết họ đã xác định ít nhất 200 nạn nhân tại thời điểm công bố và còn có thể quan sát hạ tầng command-and-control của chiến dịch. Bảng điều khiển của kẻ tấn công cho phép giám sát và điều phối các phiên phishing đang diễn ra.

Theo phân tích, bộ công cụ này có vẻ là một framework riêng, không phải công cụ phổ thông được bán trên các diễn đàn ngầm. Trong mã còn xuất hiện một thông báo bằng tiếng Nga, nhưng nội dung đó chỉ là ghi chú nội bộ và không thay đổi bản chất kỹ thuật của chiến dịch.

Ảnh hưởng của vụ việc không dừng ở việc mất một mật khẩu. Do ManageWP là trung tâm quản trị tập trung, một tài khoản bị chiếm quyền có thể mở đường cho việc:

- Chèn mã độc vào nhiều website cùng lúc.

- Chuyển hướng lưu lượng sang hạ tầng khác.

- Thu thập dữ liệu người truy cập trên diện rộng.

- Kiểm soát hàng trăm website nếu tài khoản quản trị chứa nhiều site.

Các dấu hiệu nhận biết và IOC

Trong nội dung gốc không có hash, domain độc hại, IP, user-agent hay file IOC dạng kỹ thuật chi tiết. Tuy nhiên, các chỉ dấu vận hành có thể trích xuất được gồm:

- Tên chiến dịch: WrongPress.

- Kỹ thuật tấn công: Google Ads phishing, AiTM, cloaker.

- Mục tiêu: Người dùng tìm kiếm ManageWP.

- Đích đăng nhập: Trang giả mạo ManageWP.

- Kênh rò rỉ: Telegram channel do kẻ tấn công kiểm soát.

- Hạ tầng: Command-and-control server điều phối phiên giả mạo.

Cách phát hiện xâm nhập và giảm rủi ro bảo mật

Khuyến nghị quan trọng nhất là tránh dùng kết quả tài trợ để truy cập các trang đăng nhập thường dùng. Người dùng nên truy cập trực tiếp bằng URL chính thức hoặc lưu sẵn vào bookmark để giảm nguy cơ nhấp nhầm vào cảnh báo CVE giả mạo không liên quan hoặc trang phishing.

Cần theo dõi các dấu hiệu bất thường trên tài khoản, đặc biệt là các lần đăng nhập lạ. Với các hệ thống quản trị tập trung như ManageWP, một tài khoản bị lộ có thể dẫn tới rò rỉ dữ liệu và thay đổi cấu hình trên nhiều website.

Do đây không phải lỗ hổng CVE mà là một chiến dịch lạm dụng quảng cáo và kỹ thuật AiTM, biện pháp bảo vệ tập trung vào quy trình truy cập, xác thực và giám sát phiên.

Biện pháp phòng vệ phù hợp

- Không dùng quảng cáo tài trợ để mở trang đăng nhập.

- Kiểm tra kỹ URL trước khi nhập thông tin xác thực.

- Bật cảnh báo đăng nhập bất thường nếu nền tảng hỗ trợ.

- Ưu tiên khóa bảo mật phần cứng khi có thể.

- Rà soát quyền truy cập của các site đang quản lý trong ManageWP.

Trong bối cảnh tin tức an ninh mạng liên quan đến phishing ngày càng phức tạp, chiến dịch WrongPress cho thấy chỉ một lần tìm kiếm trên công cụ tìm kiếm cũng có thể trở thành điểm khởi đầu của mối đe dọa xâm nhập tài khoản và kiểm soát hạ tầng website.