Tin tức bảo mật: RDP Windows vá nguy cơ spoofing nguy hiểm

tin tức bảo mật về Microsoft cho thấy Windows Remote Desktop Connection (MSTSC) đã có thay đổi hành vi đáng kể trong bản cập nhật April 2026 Patch Tuesday, nhằm giảm rủi ro từ các tệp Remote Desktop (.rdp) bị lạm dụng trong phishing và tấn công mạng.

Cảnh báo mới cho lỗ hổng spoofing trong Remote Desktop

Các tệp .rdp ngày càng bị vũ khí hóa để đánh lừa người dùng thiết lập phiên kết nối, sau đó âm thầm chuyển hướng sang hạ tầng do kẻ tấn công kiểm soát. Trong vụ việc được báo cáo, lỗ hổng liên quan đến việc giả mạo thông tin kết nối trong Remote Desktop đã được chuyển tới Microsoft như một spoofing vulnerability.

Microsoft triển khai biện pháp khắc phục trong bản vá ngày 14/04/2026, kèm gói KB5083769 cho Windows 11 với các bản dựng 26200.8246 và 26100.8246. Tham chiếu kỹ thuật có thể xem thêm tại NVD.

Hành vi mới của MSTSC khi mở file .rdp

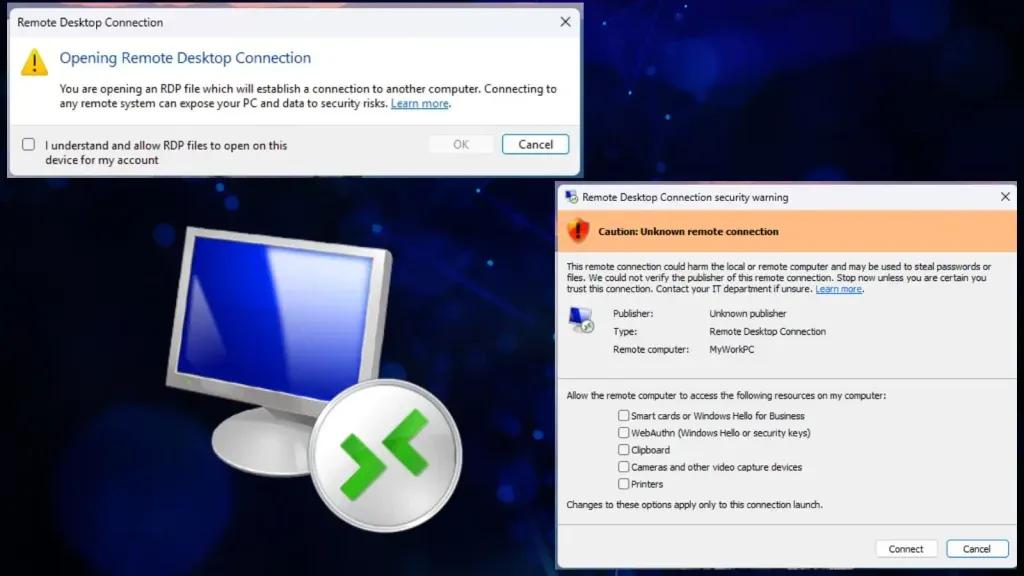

Bản cập nhật giới thiệu hai kiểu hộp thoại cảnh báo khác nhau khi người dùng mở file .rdp. Mục tiêu là buộc người dùng nhìn thấy rõ nội dung kết nối trước khi phiên Remote Desktop được thiết lập.

1. First-time education dialog

Ở lần đầu tiên mở một file .rdp sau khi cập nhật, Windows sẽ hiển thị một hộp thoại thông tin giải thích file RDP là gì và vì sao chúng có thể nguy hiểm. Cảnh báo này chỉ xuất hiện một lần cho từng tài khoản.

Sau khi người dùng xác nhận và cho phép kết nối RDP, hộp thoại này sẽ không xuất hiện lại, trừ khi Microsoft thay đổi phiên bản hiển thị trong tương lai.

2. Per-connection security dialog

Mỗi lần mở file .rdp tiếp theo, Windows hiển thị một hộp thoại cảnh báo bảo mật trước khi kết nối được tạo. Hộp thoại này nêu rõ địa chỉ máy từ xa, trạng thái chữ ký số của file và các tài nguyên nội bộ mà file yêu cầu chuyển hướng.

Các tài nguyên được liệt kê gồm drives, clipboard, printers, smart cards và WebAuthn credentials. Mặc định, mọi tùy chọn chuyển hướng đều ở trạng thái OFF, người dùng phải tự chọn và chấp thuận từng mục trước khi tiếp tục.

Cảnh báo “Unknown remote connection” khi file không được ký số

Khi file .rdp không được ký số hoặc không thể xác minh nhà phát hành, hộp thoại sẽ hiển thị banner “Caution: Unknown remote connection” với vùng nhấn màu cam. Trường publisher sẽ hiển thị “Unknown publisher”, đây là trạng thái có rủi ro cao nhất đối với việc sửa đổi nội dung hoặc giả mạo.

Đây chính là bề mặt tấn công mà kẻ tấn công khai thác: phát tán các file RDP không ký số, trong đó các tham số kết nối được ẩn trong nội dung đính kèm và có thể bị người dùng mở mà không kiểm tra kỹ.

Ý nghĩa bảo mật của thay đổi này

Thiết kế mới của MSTSC chuyển sang mô hình secure by default. Trước đây, người dùng không nhận được bất kỳ cảnh báo nào khi mở file RDP, khiến việc yêu cầu truy cập cục bộ qua file đính kèm trở nên dễ dàng và âm thầm.

Với bản cập nhật April 2026, việc chia sẻ tài nguyên không an toàn không còn là mặc định kế thừa từ file .rdp nữa, mà trở thành hành động cần xác nhận chủ động. Đây là thay đổi quan trọng trong an toàn thông tin đối với các môi trường phụ thuộc vào Remote Desktop.

Khôi phục hành vi cũ bằng Registry

Quản trị viên có thể tạm thời quay lại hành vi hộp thoại cũ bằng cách chỉnh giá trị registry RedirectionWarningDialogVersion tại đường dẫn sau:

HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\ClientĐặt giá trị này về 1 sẽ đưa hệ thống về cơ chế cảnh báo cũ. Tuy nhiên, đây không phải là giải pháp khuyến nghị cho dài hạn.

Ví dụ cấu hình registry

Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE\Software\Policies\Microsoft\Windows NT\Terminal Services\Client]"RedirectionWarningDialogVersion"=dword:00000001Khuyến nghị kỹ thuật cho môi trường doanh nghiệp

- Chuẩn hóa việc phát hành file .rdp dưới dạng signed connection files.

- Rà soát quy trình phân phối file RDP qua email, share nội bộ và ticketing.

- Giảm phụ thuộc vào file đính kèm không được xác minh trong các luồng remote desktop.

- Kiểm tra cấu hình chuyển hướng tài nguyên như clipboard, drives, printers và smart cards.

- Ưu tiên cập nhật bản vá bảo mật mới nhất cho các máy trạm Windows có dùng MSTSC thường xuyên.

Điểm cần lưu ý khi phát hiện xâm nhập

Dù nội dung không cung cấp IOC theo kiểu malware hay ransomware, dấu hiệu kỹ thuật đáng chú ý là việc người dùng mở file .rdp có tên hoặc nguồn không rõ ràng, cùng yêu cầu chuyển hướng tài nguyên bất thường. Đây là yếu tố thường gặp trong phát hiện tấn công liên quan đến phishing và xâm nhập trái phép qua Remote Desktop.

Với các hệ thống ghi log đầy đủ, cần theo dõi hành vi mở file RDP, thay đổi kết nối MSTSC, và các phiên có bật chuyển hướng clipboard hoặc credential material để hỗ trợ phát hiện xâm nhập.