Cảnh báo RCE Nghiêm trọng: Khai thác lỗ hổng & bản vá Metasploit

Bản cập nhật mới nhất của Metasploit Framework đã mang đến những cải tiến đáng kể cho các chuyên gia thử nghiệm thâm nhập và đội đỏ, giới thiệu bảy module khai thác mới nhắm mục tiêu vào các phần mềm doanh nghiệp phổ biến. Điểm nhấn của bản phát hành này là bộ ba module phức tạp hướng tới FreePBX, cùng với khả năng remote code execution (RCE) nghiêm trọng cho Cacti và SmarterMail.

Bản cập nhật này nhấn mạnh nguy cơ liên tục từ việc xâu chuỗi các lỗi bỏ qua xác thực với các lỗ hổng phụ để đạt được quyền kiểm soát hệ thống hoàn toàn.

Các Module Khai Thác Chính trong Bản Cập Nhật Metasploit

Metasploit Framework tiếp tục là một công cụ thiết yếu, và bản cập nhật này củng cố vị thế đó bằng cách giải quyết các lỗ hổng phổ biến. Các module mới cho phép khai thác hiệu quả, giúp đánh giá rủi ro hệ thống một cách chủ động.

Khai Thác Chuỗi Lỗ Hổng FreePBX: Từ Xác Thực Bỏ Qua đến Remote Code Execution

Phần bổ sung quan trọng nhất vào framework liên quan đến ba module riêng biệt nhắm vào FreePBX, một giao diện GUI mã nguồn mở kiểm soát Asterisk (PBX). Các nhà nghiên cứu Noah King và msutovsky-r7 đã phát triển một phương pháp xâu chuỗi nhiều lỗ hổng để leo thang đặc quyền từ trạng thái không xác thực lên đến khả năng remote code execution.

Bước Đầu: Bỏ Qua Xác Thực

Chuỗi tấn công bắt đầu với CVE-2025-66039, một lỗ hổng bỏ qua xác thực cho phép các tác nhân trái phép vượt qua các giao thức đăng nhập. Khi rào cản xác thực bị phá vỡ, framework cung cấp hai đường dẫn riêng biệt để đạt được RCE.

Đường Dẫn Khai Thác RCE Thứ Nhất: Lỗi SQL Injection

Đường dẫn khai thác đầu tiên tận dụng lỗ hổng SQL injection được xác định là CVE-2025-61675. Bằng cách chèn các lệnh SQL độc hại, kẻ tấn công có thể thao túng cơ sở dữ liệu để chèn một tác vụ mới vào bảng cron_job. Điều này cho phép lên lịch thực thi mã tùy ý một cách hiệu quả, khai thác daemon cron của hệ thống để thực hiện các lệnh được chỉ định.

Thông tin chi tiết về các lỗ hổng SQL injection có thể được tìm thấy tại các nguồn tin cậy như Cybersecurity News.

Đường Dẫn Khai Thác RCE Thứ Hai: Tải Lên Tệp Không Hạn Chế

Ngoài ra, module thứ hai khai thác CVE-2025-61678, một lỗ hổng tải lên tệp không hạn chế tồn tại trong chức năng tải lên firmware. Lỗ hổng này cho phép kẻ tấn công tải lên trực tiếp một webshell lên máy chủ. Webshell này cung cấp một giao diện quản lý từ xa dựa trên web, cấp quyền kiểm soát ngay lập tức đối với hệ thống bị xâm nhập.

Module Phụ: Tạo Tài Khoản Quản Trị Viên Giả Mạo

Một module phụ thứ ba trong bộ này sử dụng cùng một lỗ hổng SQL injection để đơn giản là tạo một tài khoản quản trị viên giả mạo. Điều này minh chứng cho tính linh hoạt của chuỗi khai thác, cho phép kẻ tấn công thiết lập quyền truy cập bền vững ở cấp độ quản trị viên.

Khai Thác Lỗ Hổng CVE trong Cacti: RCE Không Cần Xác Thực

Bên cạnh lĩnh vực VoIP, bản cập nhật cũng giải quyết các lỗ hổng nghiêm trọng trong các nền tảng giám sát và truyền thông. Một module mới nhắm vào Cacti, một công cụ giám sát mạng phổ biến, đặc biệt khai thác CVE-2025-24367.

Lỗ hổng này ảnh hưởng đến các phiên bản trước 1.2.29 và cho phép remote code execution không cần xác thực thông qua cơ chế template đồ thị. Với việc Cacti được sử dụng rộng rãi trong giám sát cơ sở hạ tầng, module này đại diện cho một trường hợp thử nghiệm ưu tiên cao cho các quản trị viên mạng. Việc khai thác thành công có thể dẫn đến việc kiểm soát hoàn toàn hệ thống giám sát, gây ra rủi ro nghiêm trọng cho toàn bộ mạng.

Khai Thác SmarterMail: Tải Lên Tệp Không Xác Thực và Remote Code Execution

Đồng thời, framework đã thêm hỗ trợ khai thác CVE-2025-52691 trong SmarterTools SmarterMail. Lỗ hổng tải lên tệp không xác thực này dựa vào việc thao túng đường dẫn (path traversal) trong biến guid. Kẻ tấn công có thể điều khiển đường dẫn để tải tệp lên các vị trí không mong muốn trên máy chủ.

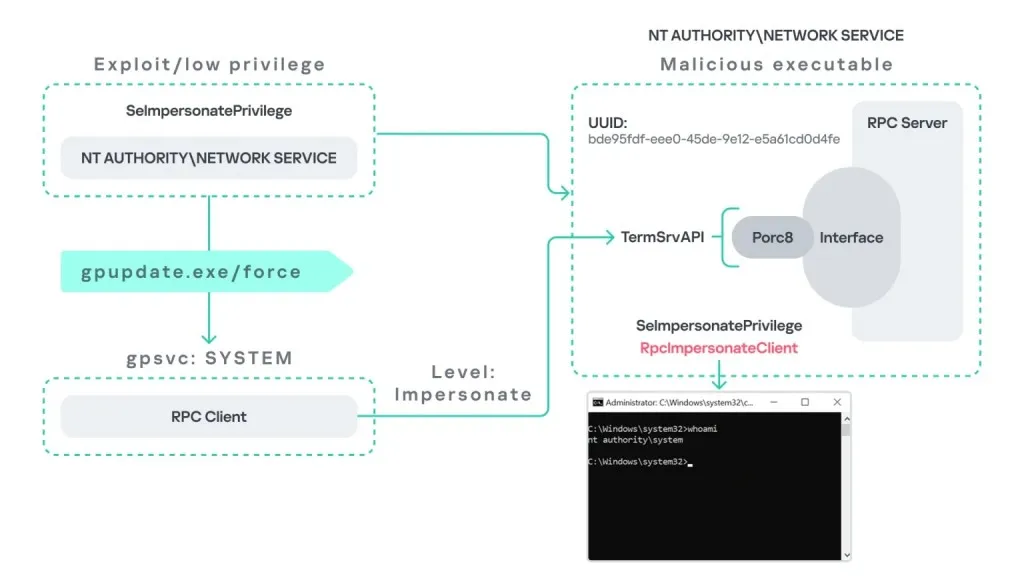

Module này đặc biệt linh hoạt về hệ điều hành cơ bản. Nếu mục tiêu đang chạy Windows, exploit sẽ thả một webshell vào thư mục webroot. Ngược lại, nếu mục tiêu là môi trường Linux, nó sẽ đạt được tính bền vững và thực thi bằng cách tạo một cron job trong thư mục /etc/cron.d. Điều này đảm bảo rằng mã độc hại sẽ được thực thi định kỳ, duy trì quyền truy cập lâu dài và khả năng remote code execution.

Nâng Cao Khả Năng Post-Exploitation và Duy Trì Quyền Truy Cập

Bản phát hành cũng tăng cường khả năng hậu khai thác (post-exploitation) với các module duy trì quyền truy cập (persistence) mới. Các module này cho phép kẻ tấn công duy trì quyền truy cập vào hệ thống đã bị xâm nhập ngay cả sau khi hệ thống khởi động lại hoặc phiên tấn công ban đầu kết thúc.

Module Duy Trì Quyền Truy Cập Burp Suite

Một module duy trì quyền truy cập mới cho Burp Suite extension cho phép kẻ tấn công cài đặt một extension độc hại trên cả phiên bản Pro và Community. Extension này sẽ tự động thực thi bất cứ khi nào người dùng khởi chạy ứng dụng. Điều này cung cấp một phương pháp kín đáo để duy trì quyền truy cập và giám sát hoạt động của người dùng.

Module Duy Trì Quyền Truy Cập SSH Hợp Nhất

Ngoài ra, nhóm phát triển đã hợp nhất khả năng duy trì quyền truy cập khóa SSH của Windows và Linux vào một module thống nhất duy nhất. Động thái này giúp hợp lý hóa các hoạt động, cho phép các chuyên gia bảo mật quản lý việc duy trì quyền truy cập SSH trên các nền tảng khác nhau hiệu quả hơn.

Để biết thêm chi tiết về bản cập nhật Metasploit Framework, bạn có thể tham khảo blog chính thức của Rapid7 tại Rapid7 Blog.

Cải Tiến và Sửa Lỗi Quan Trọng

Trên phương diện bảo trì, một số lỗi nghiêm trọng đã được khắc phục. Một vấn đề định dạng ngăn dữ liệu hash không tương thích với công cụ bẻ khóa mật khẩu John the Ripper đã được giải quyết. Việc sửa lỗi này đảm bảo rằng dữ liệu hash thu được trong quá trình thử nghiệm thâm nhập có thể được xử lý và phân tích chính xác.

Hơn nữa, một lỗi logic trong trình quét đăng nhập SSH, trước đây báo cáo các lần đăng nhập thành công là thất bại khi các phiên không thể mở, đã được sửa. Việc khắc phục này đảm bảo báo cáo chính xác hơn trong quá trình tương tác, cung cấp thông tin đáng tin cậy về tình trạng đăng nhập. Điều này quan trọng để đánh giá chính xác các lỗ hổng liên quan đến xác thực và thực hiện các biện pháp bản vá bảo mật phù hợp, ngăn chặn các cuộc tấn công khai thác khả năng remote code execution.

Các cập nhật này củng cố tầm quan trọng của việc duy trì các công cụ bảo mật được cập nhật và áp dụng bản vá bảo mật kịp thời để bảo vệ hệ thống khỏi các mối đe dọa khai thác liên tục, đặc biệt là các cuộc tấn công nhắm vào remote code execution.