Đánh cắp dữ liệu AstraZeneca: LAPSUS$ tái xuất nguy hiểm

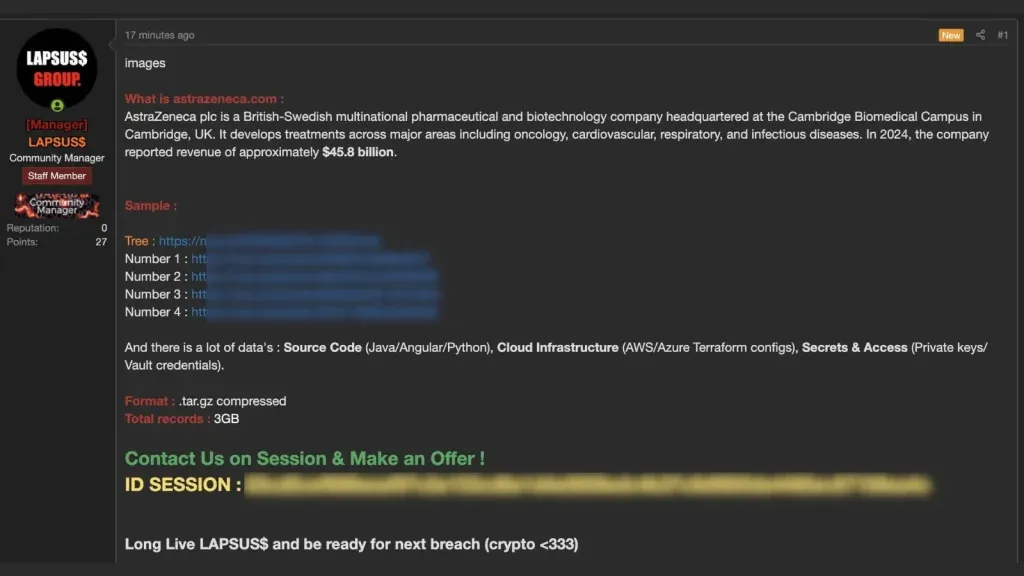

Nhóm hacker khét tiếng LAPSUS$ được cho là đã tái xuất, nhận trách nhiệm về một vụ đánh cắp dữ liệu lớn nhắm vào công ty dược phẩm và công nghệ sinh học đa quốc gia AstraZeneca. Các tác nhân đe dọa hiện đang cố gắng bán một lượng dữ liệu nội bộ nén 3GB, báo hiệu một sự chuyển dịch tiềm năng sang các phương pháp tống tiền trả tiền để truy cập.

LAPSUS$, trước đây nổi tiếng với các vụ xâm nhập hồ sơ cao nhắm vào các công ty công nghệ lớn, dường như đã hoạt động trở lại với sự thỏa hiệp được cho là nhắm vào các hệ thống nội bộ của AstraZeneca. Nhóm này đã đăng các đoạn giới thiệu về dữ liệu bị đánh cắp trên các diễn đàn bất hợp pháp, mô tả chi tiết nội dung của kho lưu trữ .tar.gz và cung cấp ảnh chụp màn hình làm bằng chứng.

Diễn Biến Cuộc Tấn Công Mạng LAPSUS$ Nhằm vào AstraZeneca

Phương Thức Tống Tiền Mới của Nhóm LAPSUS$

Các tác nhân đe dọa đang cố gắng lôi kéo những người mua tiềm năng liên hệ với họ qua ứng dụng nhắn tin bảo mật Session để đàm phán mua. Hiện tại, không có bản rò rỉ đầy đủ nào được công khai miễn phí.

Điều này cho thấy động cơ chính của nhóm trong trường hợp này là lợi ích tài chính thông qua việc bán trực tiếp dữ liệu bị đánh cắp dữ liệu, thay vì tống tiền công khai ngay lập tức.

Nhóm cũng đã cung cấp các liên kết paste được bảo vệ bằng mật khẩu chứa các bí mật đã được biên tập lại, nhằm cung cấp thêm bằng chứng truy cập cho người mua tiềm năng.

AstraZeneca chưa đưa ra bình luận chính thức về sự cố này tính đến ngày 20 tháng 3 năm 2026. Sự im lặng này làm tăng thêm tính nghiêm trọng của tình hình.

Phân Tích Dữ Liệu Bị Đánh Cắp và Ảnh Hưởng Tiềm Tàng

Nội Dung Dữ Liệu Bị Rò Rỉ và Cấu Trúc Repository

Theo tuyên bố của các tác nhân đe dọa trên diễn đàn, khối dữ liệu 3GB chứa một loạt tài sản trí tuệ nhạy cảm và chi tiết cấu hình hạ tầng quan trọng. Đây là loại thông tin có giá trị cao đối với các đối thủ cạnh tranh hoặc các nhóm tội phạm khác.

Để củng cố tuyên bố của mình, những kẻ tấn công đã công bố các mẫu công khai tiết lộ cấu trúc kho lưu trữ nội bộ và chi tiết dự án cụ thể.

Cây thư mục bị lộ cho thấy một thư mục gốc có tên AZU_EXFIL. Thư mục này chứa một repository cổng chuỗi cung ứng quan trọng được xác định là als-sc-portal-internal.

Cổng nội bộ này dường như quản lý một số chức năng hậu cần cốt lõi quan trọng đối với việc phân phối dược phẩm. Các chức năng này bao gồm:

- Dự báo (Forecasting): Dự đoán nhu cầu sản phẩm.

- Theo dõi hàng tồn kho (Inventory Tracking): Quản lý và giám sát lượng hàng hóa trong kho.

- Quản lý dữ liệu chính sản phẩm (Product Master Data Management): Đảm bảo tính nhất quán và chính xác của thông tin sản phẩm.

- Tích hợp hệ thống SAP (SAP System Integration): Kết nối với hệ thống hoạch định tài nguyên doanh nghiệp phổ biến.

- Các chỉ số giao hàng On-Time In-Full (OTIF): Đo lường hiệu quả giao hàng đúng hạn và đủ số lượng.

Rủi Ro Đối Với Chuỗi Cung Ứng và Hạ Tầng Đám Mây Sau Đánh Cắp Dữ Liệu

Các chi tiết bị rò rỉ dữ liệu này cho thấy rằng vụ xâm nhập, nếu là hợp pháp, có thể gây ra những hậu quả sâu rộng đối với hoạt động chuỗi cung ứng nội bộ và an ninh hạ tầng đám mây tổng thể của AstraZeneca.

Việc tiếp cận thông tin này có thể cho phép các bên thứ ba hiểu rõ hơn về hoạt động nội bộ, từ đó có thể khai thác các lỗ hổng hoặc gián đoạn quy trình kinh doanh.

Phản Ứng và Nâng Cao An Ninh Mạng

Tầm Quan Trọng của An Toàn Chuỗi Cung Ứng và Phòng Chống Đánh Cắp Dữ Liệu

Sự cố đánh cắp dữ liệu này một lần nữa nhấn mạnh tầm quan trọng của việc bảo vệ các hệ thống nội bộ và chuỗi cung ứng, đặc biệt trong các ngành công nghiệp như dược phẩm nơi dữ liệu nhạy cảm và tài sản trí tuệ đóng vai trò then chốt.

Việc các nhóm như LAPSUS$ chuyển sang mô hình bán dữ liệu trực tiếp thay vì tống tiền công khai cho thấy một chiến thuật mới. Điều này đòi hỏi các tổ chức phải tăng cường khả năng phát hiện và ứng phó với mối đe dọa mạng một cách chủ động hơn.

Các tổ chức cần ưu tiên bảo vệ toàn diện chuỗi cung ứng của mình. Điều này bao gồm việc đánh giá các nhà cung cấp, kiểm tra bảo mật định kỳ, và triển khai các biện pháp kiểm soát truy cập nghiêm ngặt.

Tham khảo hướng dẫn từ các nguồn đáng tin cậy như CISA về các cảnh báo tấn công chuỗi cung ứng có thể cung cấp thông tin chi tiết và các biện pháp giảm thiểu hiệu quả. Ví dụ, CISA đã từng cảnh báo về các rủi ro trong chuỗi cung ứng, nhấn mạnh sự cần thiết của các biện pháp bảo mật chủ động để chống lại các vụ đánh cắp dữ liệu tiềm tàng. Tìm hiểu thêm về An ninh Chuỗi Cung Ứng từ CISA.

Khả năng phát hiện sớm và phản ứng nhanh là yếu tố then chốt để giảm thiểu tác động của các vụ đánh cắp dữ liệu. Các tổ chức nên đầu tư vào các giải pháp giám sát an ninh mạng tiên tiến và có kế hoạch ứng phó sự cố rõ ràng.