Nghiêm trọng: Lỗ hổng MediaTek Dimensity 7300 cho phép chiếm quyền

Một lỗ hổng nghiêm trọng trong chipset MediaTek Dimensity 7300 cho phép kẻ tấn công vật lý trích xuất mã PIN thiết bị, giải mã bộ nhớ trên thiết bị, và đánh cắp các cụm từ khôi phục ví tiền điện tử chỉ trong khoảng 45 giây. Phát hiện này gây ra cảnh báo nghiêm trọng cho khoảng 25% người dùng Android có thiết bị sử dụng chip bị ảnh hưởng, làm nổi bật một lỗ hổng CVE có tiềm năng gây ra thiệt hại lớn.

Lỗ hổng này, được nhóm nghiên cứu bảo mật Donjon của Ledger phát hiện, nằm trong Boot ROM của chip MediaTek Dimensity 7300 (còn gọi là MT6878). Boot ROM là mã đầu tiên được thực thi khi thiết bị khởi động, chạy ở mức đặc quyền phần cứng cao nhất (EL3) trước cả khi hệ điều hành Android được tải. Điều này cho phép kẻ tấn công can thiệp vào nền tảng cốt lõi của thiết bị.

Bản chất của lỗ hổng MediaTek Dimensity 7300

Vị trí và Mức độ Đặc quyền

Lỗ hổng MediaTek Dimensity 7300 xuất hiện ở tầng thấp nhất và cốt lõi nhất của hệ thống: Boot ROM. Đây là một đoạn mã không thể thay đổi, được tích hợp cứng vào bộ xử lý, chịu trách nhiệm cho các bước khởi động ban đầu và thiết lập môi trường bảo mật. Việc khai thác ở mức độ này cho phép bỏ qua tất cả các lớp bảo mật phần mềm sau này, kể cả các cơ chế bảo vệ của hệ điều hành Android.

Khả năng thực thi mã ở mức đặc quyền EL3 (Execution Level 3) – mức cao nhất trong kiến trúc ARM – đồng nghĩa với việc kẻ tấn công có toàn quyền kiểm soát phần cứng. Điều này vượt xa quyền root thông thường, cho phép truy cập trực tiếp vào các vùng nhớ nhạy cảm và các chức năng quan trọng của chip.

Thách thức trong việc Vá lỗi Phần cứng

Một trong những khía cạnh đáng lo ngại nhất của lỗ hổng MediaTek Dimensity 7300 là bản chất phần cứng của nó. Vì Boot ROM được tích hợp vĩnh viễn vào silicon của bộ xử lý, khuyết tật phần cứng cốt lõi này không thể loại bỏ hoàn toàn thông qua các bản vá phần mềm. Các bản cập nhật hệ điều hành hoặc firmware chỉ có thể giảm thiểu các con đường khai thác, chứ không thể khắc phục triệt để gốc rễ vấn đề.

Điều này có nghĩa là ngay cả sau khi áp dụng các bản vá, một phần rủi ro vẫn tiềm ẩn. Các nhà nghiên cứu bảo mật phải tìm kiếm các phương pháp giảm thiểu ở các lớp cao hơn, nhưng bản chất của lỗ hổng MediaTek Dimensity 7300 vẫn còn tồn tại ở cấp độ vật lý.

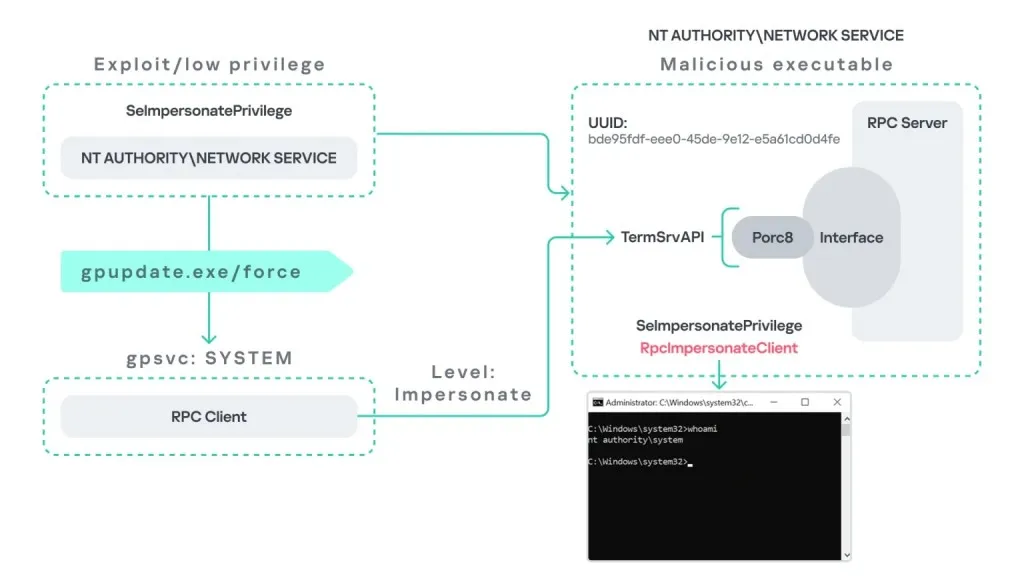

Kỹ thuật khai thác: Electromagnetic Fault Injection (EMFI)

Các nhà nghiên cứu của Ledger đã khai thác điểm yếu này bằng kỹ thuật Electromagnetic Fault Injection (EMFI). Đây là một phương pháp tấn công vật lý tiên tiến, sử dụng các xung điện từ được định thời chính xác để can thiệp vào hoạt động điện tử của chip. Mục tiêu là làm hỏng luồng thực thi bình thường của bộ xử lý trong các khoảnh khắc quan trọng, tạo ra các điều kiện lỗi có thể khai thác được.

Quy trình Tấn công và Mục tiêu

Kẻ tấn công kết nối vật lý với thiết bị qua cổng USB và liên tục kích hoạt các chu kỳ khởi động. Trong quá trình khởi động, các xung điện từ được tiêm vào chip vào đúng thời điểm để gây ra lỗi có kiểm soát. Việc lặp lại quá trình này cho phép kẻ tấn công bỏ qua tất cả các lớp bảo mật được thiết lập, bao gồm các kiểm tra mã hóa và xác thực phần cứng.

Kết quả của việc tiêm lỗi thành công là khả năng thực thi mã tùy ý (arbitrary code execution) ở mức đặc quyền cao nhất của chip mà không cần khởi chạy hệ điều hành Android. Đây là một hình thức chiếm quyền điều khiển ở mức độ cực kỳ sâu, cho phép truy cập vào các dữ liệu nhạy cảm nhất.

Ledger đã trình diễn cuộc tấn công này trên một chiếc Nothing CMF Phone 1 được kết nối với laptop qua cáp USB. Nhóm đã phá vỡ lớp bảo mật nền tảng của điện thoại trong vòng 45 giây, khôi phục thành công mã PIN thiết bị, giải mã bộ nhớ, và trích xuất cụm từ khôi phục từ nhiều ví tiền điện tử phần mềm.

Các thiết bị và ứng dụng bị ảnh hưởng

Các ứng dụng ví tiền điện tử được xác nhận bị ảnh hưởng trong quá trình thử nghiệm bao gồm:

- Trust Wallet

- Kraken Wallet

- Phantom

- Base

- Rabby

- Tangem’s Mobile Wallet

Cuộc tấn công này có khả năng ảnh hưởng đến hàng triệu điện thoại thông minh Android sử dụng Trusted Execution Environment (TEE) của Trustonic kết hợp với bộ xử lý MediaTek. TEE là một môi trường thực thi biệt lập được thiết kế để xử lý dữ liệu nhạy cảm, nhưng lỗ hổng MediaTek Dimensity 7300 đã vượt qua cả hàng rào này.

Tác động và rủi ro bảo mật

Mặc dù tỷ lệ thành công trên mỗi lần thử của kỹ thuật EMFI có thể tương đối thấp, cuộc tấn công vẫn có tính thực tế cao và là một rủi ro bảo mật đáng kể. Lý do là quá trình này có thể được tự động hóa và lặp lại nhanh chóng cho đến khi việc tiêm lỗi thành công. Điều này làm tăng nguy cơ đáng kể cho người dùng cá nhân và tổ chức.

Khả năng tự động hóa và hiệu quả tấn công

Khả năng tự động hóa các chuỗi tấn công EMFI biến một lỗ hổng có vẻ phức tạp và tốn kém thành một mối đe dọa hiện hữu. Kẻ tấn công không cần kỹ năng thao tác thủ công phức tạp mà có thể sử dụng một thiết lập tự động để thực hiện hàng trăm hoặc hàng nghìn lần thử trong thời gian ngắn. Điều này đảm bảo khả năng khai thác thành công lỗ hổng MediaTek Dimensity 7300 trên một thiết bị mục tiêu.

Phạm vi thiết bị bị ảnh hưởng

Lỗ hổng này ảnh hưởng đến các điện thoại Android sử dụng chip MediaTek Dimensity 7300 kết hợp với Trustonic TEE. Ước tính, điều này có thể tác động đến khoảng 25% thiết bị Android trên toàn cầu, một con số đáng kể đại diện cho hàng triệu người dùng tiềm năng bị đe dọa.

Các thương hiệu điện thoại thông minh phổ thông và tầm trung được xác nhận nằm trong danh sách thiết bị bị ảnh hưởng bao gồm Realme, Motorola, Oppo, Vivo, Nothing và Tecno. Đặc biệt, điện thoại thông minh tập trung vào tiền điện tử Solana Seeker cũng sử dụng cùng chipset này, làm tăng thêm mối lo ngại về an toàn tài sản kỹ thuật số.

Các biện pháp giảm thiểu và khuyến nghị

Phản ứng của MediaTek và hạn chế của bản vá

Sau khi Ledger công bố có trách nhiệm, MediaTek đã phát hành một bản vá bảo mật vào tháng 1 năm 2026 và thông báo cho tất cả các nhà cung cấp OEM bị ảnh hưởng. Tuy nhiên, do nguyên nhân gốc rễ là lỗi Boot ROM ở cấp độ phần cứng, bản vá chỉ có thể giảm thiểu các con đường khai thác chứ không loại bỏ hoàn toàn lỗ hổng silicon tiềm ẩn. Người dùng nên tham khảo thông báo bảo mật của MediaTek để biết thêm chi tiết về bản cập nhật.

MediaTek trước đây đã tuyên bố rằng các cuộc tấn công EMFI nằm ngoài phạm vi sử dụng dự kiến của chipset MT6878 đối với người tiêu dùng. Tuy nhiên, nghiên cứu này chứng minh rằng chúng là một mối đe dọa mạng thực tế và hiệu quả, cho thấy cần đánh giá lại các mô hình giả định bảo mật.

Lời khuyên cho người dùng và quản lý tài sản số

Charles Guillemet, CTO của Ledger, đã cảnh báo rằng điện thoại thông minh không được thiết kế để hoạt động như kho chứa an toàn cho thông tin nhạy cảm. Ông khuyên người dùng nên áp dụng các bản vá bảo mật có sẵn ngay lập tức, nhưng đồng thời nhấn mạnh rủi ro bảo mật cố hữu khi lưu trữ khóa riêng tư và cụm từ khôi phục trên các thiết bị thông thường.

Guillemet khuyến nghị mạnh mẽ việc chuyển các tài sản tiền điện tử nhạy cảm sang ví phần cứng chuyên dụng (hardware wallets) với các tính năng bảo mật được chứng nhận. Lời khuyên này làm nổi bật khoảng cách rõ ràng giữa khả năng bảo mật của điện thoại thông minh phổ biến và nhu cầu bảo quản tài sản kỹ thuật số an toàn tuyệt đối. Để bảo vệ dữ liệu cá nhân và tài sản số, việc hiểu rõ các giới hạn bảo mật của thiết bị là điều tối quan trọng.