Tấn công mạng tinh vi: Nguy hiểm khó phát hiện trên Endpoint

Trong một chiến dịch tấn công mạng tinh vi được phát hiện vào giữa tháng 1 năm 2026, các tổ chức tài chính đã trở thành mục tiêu. Chiến dịch này có khả năng xâm nhập sâu vào môi trường doanh nghiệp mà không kích hoạt các cảnh báo bảo mật tiêu chuẩn. Sự kiện này nêu bật thách thức lớn trong việc phát hiện xâm nhập các mối đe dọa tiên tiến.

Tổng quan về chiến dịch tấn công mạng tinh vi và các kỹ thuật né tránh

Sự tinh vi và khả năng né tránh các hệ thống phòng thủ truyền thống

Cuộc tấn công nổi bật nhờ sự tàng hình cực đoan. Cả người dùng cuối và các kiểm soát bảo vệ điểm cuối (endpoint protection) thông thường đều không đưa ra cảnh báo tức thì trong giai đoạn xâm nhập ban đầu.

Phương pháp tiếp cận “tiếng ồn thấp” này đã cho phép các tác nhân đe dọa bỏ qua phòng thủ truyền thống hoàn toàn. Điều này gây ra rủi ro nghiêm trọng cho các tổ chức mà tính toàn vẹn dữ liệu và độ tin cậy hoạt động là không thể thương lượng.

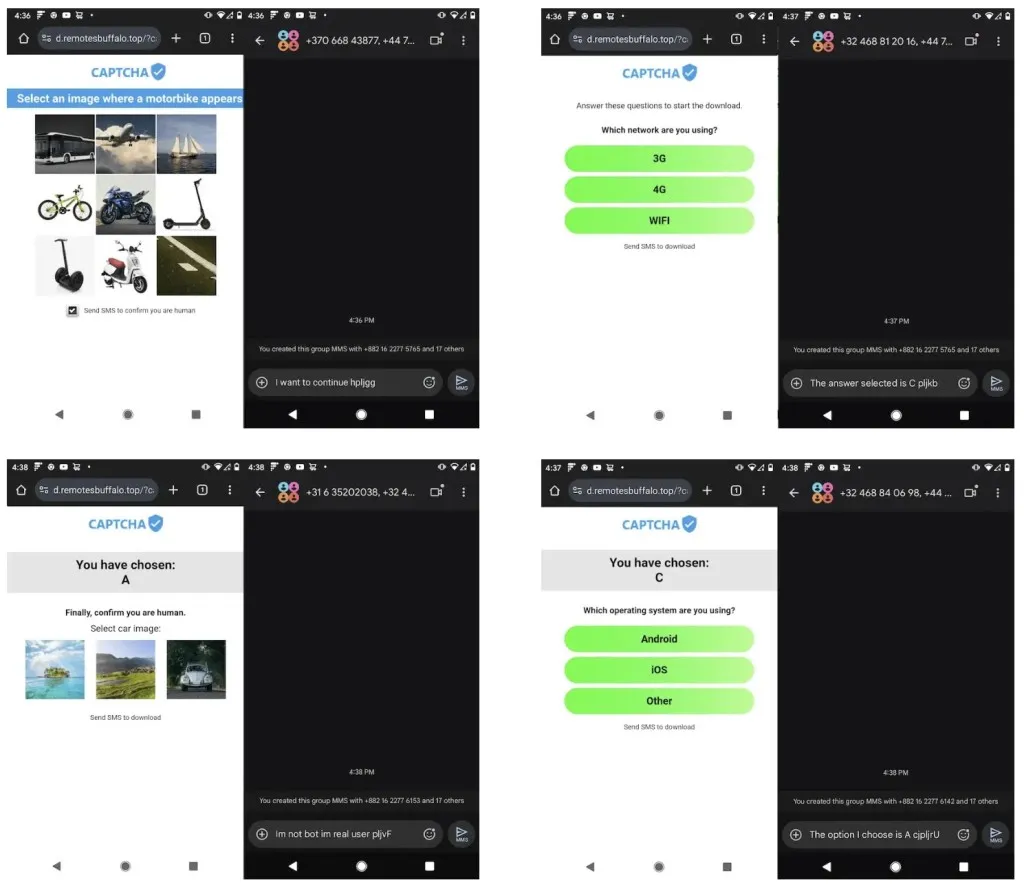

Vector lây nhiễm ban đầu và lừa đảo xã hội

Vector lây nhiễm được truy vết về bộ phận hỗ trợ khách hàng của công ty. Một người dùng đã tương tác với liên kết độc hại qua phiếu yêu cầu Zendesk.

URL này giả dạng tệp hình ảnh vô hại nhưng thực chất tải xuống một tệp thực thi ngụy trang dưới dạng tệp “.pif”. Đây là một phương pháp tấn công mạng tinh vi lợi dụng sự thiếu cảnh giác.

Hệ điều hành Windows thường ẩn phần mở rộng tệp đã biết theo mặc định. Do đó, tệp độc hại xuất hiện như một hình ảnh hoặc tài liệu hợp lệ. Chiến thuật kỹ thuật xã hội đơn giản nhưng hiệu quả này giảm đáng kể sự nghi ngờ của người dùng. Nó cho phép mã độc bỏ qua các kiểm tra dựa trên danh tiếng ban đầu.

Phân tích kỹ thuật mã độc và mối liên hệ APT

Ngụy tạo chữ ký số và kỹ thuật tránh SmartScreen

Mã độc sử dụng chữ ký số hợp lệ, dù đã bị thu hồi, từ “Portier Global Pty Ltd.“. Dấu thời gian hợp lệ trên chứng chỉ khiến Windows tiếp tục tin cậy tệp.

Điều này cho phép mã độc bỏ qua các bộ lọc SmartScreen và thực thi trên hệ thống mục tiêu mà không bị chặn. Kỹ thuật này khai thác lỗ hổng trong cách SmartScreen và các cơ chế kiểm tra chứng chỉ xử lý dấu thời gian.

Dù chứng chỉ bị thu hồi, dấu thời gian hợp lệ vẫn cho phép nó vượt qua kiểm tra ban đầu. Đây là một điểm yếu nghiêm trọng có thể bị các tác nhân đe dọa khai thác.

Để biết thêm chi tiết về cách thức các lỗ hổng liên quan đến Windows SmartScreen có thể bị lạm dụng, bạn có thể tham khảo phân tích về lỗ hổng Windows SmartScreen.

Mối liên hệ với nhóm APT-Q-27 (GoldenEyeDog)

Các nhà phân tích của CyStack đã xác định mã độc sau điều tra pháp y chuyên sâu. Họ nhận thấy hạ tầng chỉ huy và kiểm soát (C2) cùng thiết kế backdoor mô-đun có nhiều điểm trùng lặp. Các hoạt động này tương tự những chiến dịch trước đây được gán cho nhóm APT-Q-27, còn gọi là GoldenEyeDog.

Điều này cho thấy sự liên tục trong các phương pháp tấn công và khả năng phát triển kỹ thuật né tránh của nhóm. Đây là dấu hiệu của một chiến dịch tấn công mạng tinh vi có mục tiêu rõ ràng.

Nghiên cứu của CyStack về mã độc liên quan đến APT-Q-27 cung cấp cái nhìn sâu sắc hơn về các chiến dịch trước đây của nhóm này: Malware Linked APT-Q-27.

Kỹ thuật né tránh nâng cao: DLL Sideloading và Thực thi trong bộ nhớ để tránh phát hiện xâm nhập

Quy trình lây nhiễm và thư mục giả mạo

Khía cạnh quan trọng của chiến dịch là các kỹ thuật né tránh tiên tiến. Đặc biệt, mã độc phụ thuộc vào DLL sideloading và thực thi trong bộ nhớ.

Sau khi lây nhiễm, trình thả (dropper) thiết lập thư mục staging bắt chước đường dẫn cache của Windows Update. Điều này giúp mã độc hòa nhập hiệu quả với các thư mục hệ thống hợp pháp. Mục tiêu là tránh bị phát hiện bởi công cụ giám sát tệp.

Cơ chế DLL Sideloading

Trong thư mục ẩn, một tệp thực thi hợp lệ, đã ký, nhưng vô hại được dùng để tải tệp DLL độc hại crashreport.dll. Kỹ thuật này được gọi là DLL sideloading.

Nó lợi dụng việc ứng dụng hợp pháp tải DLL độc hại thay vì bản gốc. Mã độc thực thi dưới ngữ cảnh của tiến trình đáng tin cậy. Đây là một kỹ thuật tấn công mạng tinh vi hiệu quả.

Thực thi Payload trong bộ nhớ

Điều này cho phép kẻ tấn công thực thi payload cuối cùng hoàn toàn trong bộ nhớ máy tính. Nó tránh tạo ra các tệp có thể phát hiện trên ổ cứng.

Hoạt động trong ngữ cảnh tiến trình đáng tin cậy, backdoor có thể nhận lệnh và tải thêm mô-đun. Nó vẫn vô hình đối với nhiều công cụ quét dựa trên tệp. Đây là yếu tố then chốt giúp các cuộc tấn công mạng tinh vi duy trì sự bí mật.

Các lệnh mẫu để mô phỏng một tiến trình thực thi DLL sideloading (chỉ mang tính minh họa, không phải mã độc thực tế):

# Ví dụ về việc gọi một DLL trong một tiến trình hợp pháp# Lệnh thực tế sẽ phức tạp hơn và thường bị ẩn# Tệp exe hợp lệ trong cùng thư mục với DLL độc hạicopy legitimate.exe C:\Windows\System32\some_legit_app.execopy malicious.dll C:\Windows\System32\some_legit_app.dllC:\Windows\System32\some_legit_app.exeThực thi trong bộ nhớ là một chiến thuật đặc biệt hiệu quả để né tránh các giải pháp bảo mật endpoint truyền thống dựa trên dấu hiệu (signature-based) hoặc quét tệp tĩnh. Phương pháp này gây khó khăn đáng kể cho việc phát hiện xâm nhập.

Chỉ số Thỏa hiệp (IOCs)

Các chỉ số thỏa hiệp sau đây đã được xác định trong chiến dịch này. Chúng cung cấp dữ liệu quan trọng cho việc phát hiện xâm nhập và ứng phó:

- Nhóm tác nhân đe dọa: APT-Q-27 (còn được gọi là GoldenEyeDog)

- Định dạng tệp độc hại ban đầu: Tệp thực thi ngụy trang dưới dạng

.pif(ví dụ:image.pif) - Chữ ký số giả mạo: “Portier Global Pty Ltd.” (đã bị thu hồi nhưng có dấu thời gian hợp lệ)

- Tên tệp DLL độc hại:

crashreport.dll(được tải qua DLL sideloading) - Vị trí staging directory: Các thư mục được tạo để bắt chước đường dẫn bộ nhớ cache của Windows Update (ví dụ:

C:\Windows\SoftwareDistribution\Download\hoặc các thư mục tương tự) - Kỹ thuật né tránh chính: DLL Sideloading, thực thi in-memory

Khuyến nghị phòng ngừa và ứng phó để tăng cường an ninh mạng và bảo mật endpoint

Ưu tiên Threat Hunting và phát hiện hành vi bất thường

Để phòng thủ chống lại các cuộc tấn công mạng tinh vi và tàng hình như vậy, CyStack khuyến nghị doanh nghiệp ưu tiên săn tìm mối đe dọa (threat hunting) chủ động.

Việc này tập trung phát hiện hành vi tiến trình bất thường, như tải DLL không mong muốn. Các kỹ thuật này giúp nhận diện các mối đe dọa mà giải pháp bảo mật tự động truyền thống có thể bỏ qua. Đây là bước quan trọng để phát hiện xâm nhập sớm.

Duy trì khả năng ứng phó sự cố là cần thiết để nhanh chóng cô lập các hệ thống bị ảnh hưởng. Việc này phải thực hiện trước khi các tác nhân đe dọa có thể di chuyển ngang (lateral movement) trong mạng. Chuẩn bị sẵn sàng là chìa khóa chống lại các tấn công mạng tinh vi.

Triển khai bảo vệ Endpoint dựa trên hành vi

Các tổ chức nên triển khai giải pháp bảo mật endpoint dựa trên hành vi thay vì chỉ dựa vào chữ ký. Điều này kết hợp với việc tận dụng thông tin tình báo mối đe dọa (threat intelligence) theo ngữ cảnh.

Việc này giúp xác định các chỉ số đặc trưng của chiến dịch. Các hệ thống này phân tích hành vi để phát hiện hoạt động đáng ngờ, ngay cả khi không có dấu hiệu mã độc đã biết. Để hiểu rõ hơn, tham khảo thêm về phát hiện mối đe dọa điểm cuối nâng cao tại: Advanced Endpoint Threat Detection.

Đánh giá các bề mặt tấn công phi truyền thống

Cuối cùng, xem xét các bề mặt tấn công phi truyền thống là rất quan trọng. Ví dụ, hệ thống phiếu hỗ trợ nơi tấn công kỹ thuật xã hội ngày càng phổ biến. Việc này giúp đóng các lỗ hổng bảo mật.

Đào tạo người dùng về nhận thức bảo mật và kỹ thuật lừa đảo xã hội cũng then chốt. Đây là một biện pháp thiết yếu trong phòng chống các cuộc tấn công mạng tinh vi. Tìm hiểu thêm về các chiến thuật kỹ thuật xã hội tại: Social Engineering Tactics.