Vá khẩn cấp Lỗ hổng CVE Veeam nghiêm trọng, ngăn RCE!

Một cập nhật bản vá bảo mật quan trọng đã được phát hành cho phần mềm Veeam Backup & Replication. Bản vá này khắc phục các lỗ hổng CVE Veeam nghiêm trọng, cho phép kẻ tấn công thực thi mã từ xa (remote code execution) và leo thang đặc quyền.

Bản vá bảo mật mới nhất (Build 12.3.2.4465), phát hành vào ngày 12 tháng 3 năm 2026, là một cập nhật thiết yếu. Các quản trị viên cần áp dụng ngay lập tức để bảo vệ hạ tầng sao lưu (backup infrastructure) khỏi các mối đe dọa đang hoạt động.

Việc liên tục áp dụng các bản vá cho phần mềm sao lưu Veeam là một phần quan trọng của chiến lược an ninh mạng hiện đại.

Tổng quan về lỗ hổng CVE Veeam và mức độ nghiêm trọng

Bản cập nhật này giải quyết tổng cộng năm lỗ hổng bảo mật, bao gồm ba lỗ hổng mức độ nghiêm trọng Critical và hai lỗ hổng mức độ nghiêm trọng High. Mỗi lỗ hổng Critical đều có điểm CVSS 3.1 gần tối đa là 9.9, thể hiện rủi ro đáng kể đối với môi trường sao lưu doanh nghiệp.

Các lỗ hổng CVE Veeam mức Critical (CVSS 9.9)

- CVE-2026-21666: Lỗ hổng này cho phép một người dùng miền đã xác thực (authenticated domain user) thực thi mã từ xa tùy ý (arbitrary remote code execution) trực tiếp trên Veeam Backup Server. Khả năng chiếm quyền điều khiển hệ thống là rất cao.

- CVE-2026-21667: Tương tự như lỗ hổng trước, vấn đề này cũng cho phép người dùng miền đã xác thực kích hoạt remote code execution (RCE) trên Backup Server. Điều này có thể dẫn đến việc kiểm soát hoàn toàn hệ thống.

- CVE-2026-21708: Lỗ hổng nghiêm trọng này cho phép kẻ tấn công có quyền Backup Viewer thực hiện RCE với tư cách là người dùng PostgreSQL nội bộ. Việc này cấp quyền kiểm soát trái phép các quy trình cơ sở dữ liệu backend.

Các lỗ hổng CVE Veeam mức High (CVSS 8.8)

Ngoài các lỗi RCE Critical, Veeam cũng đã vá hai lỗ hổng mức độ nghiêm trọng High:

- CVE-2026-21668: Lỗ hổng vượt qua hạn chế (restriction bypass) này cho phép người dùng miền đã xác thực thao túng các tệp tùy ý trên Backup Repository. Điều này tiềm ẩn nguy cơ ảnh hưởng đến tính toàn vẹn của dữ liệu sao lưu.

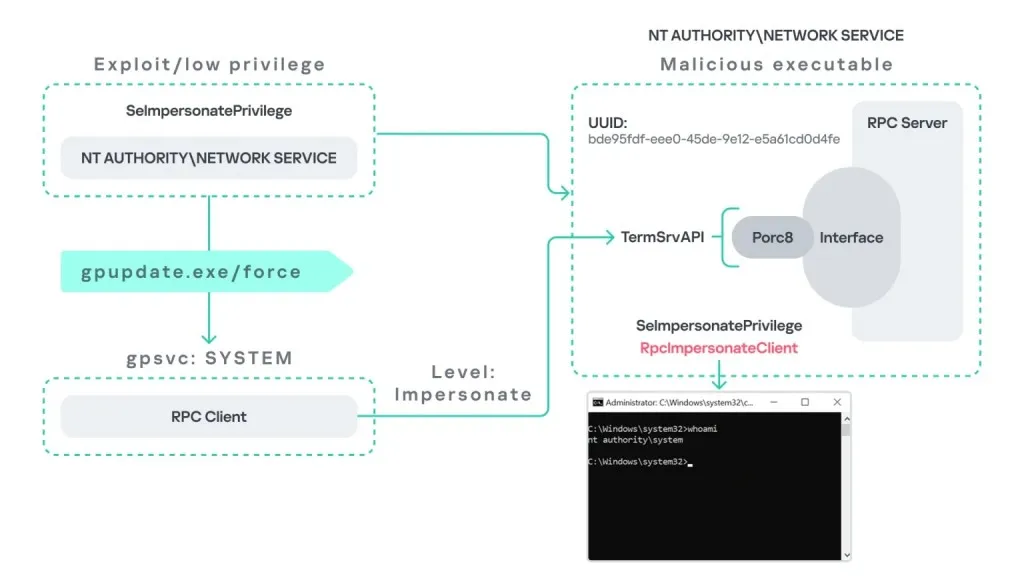

- CVE-2026-21672: Một lỗ hổng leo thang đặc quyền cục bộ (local privilege escalation) ảnh hưởng đến máy chủ Veeam Backup & Replication chạy trên Windows. Lỗ hổng này cho phép kẻ tấn công có quyền truy cập cục bộ hạn chế nâng cao đặc quyền hệ thống của họ.

Nâng cấp thành phần và khắc phục sự cố vận hành

Ngoài việc vá các lỗ hổng CVE đã đề cập, bản dựng 12.3.2.4465 còn nâng cấp một số thành phần cốt lõi. Việc này nhằm tăng cường bảo mật tổng thể của hệ thống.

- Decode-uri-component được nâng cấp lên phiên bản 0.2.2.

- Newtonsoft.Json được nâng cấp lên 13.0.3.

- Path-to-RegExp được nâng cấp lên 1.9.0.

Bản phát hành này cũng giải quyết một số vấn đề vận hành. Đối với các hệ thống đang cập nhật máy chủ hạ tầng RHEL với hồ sơ DISA STIG được bật, khóa GPG công khai dùng để xác thực các gói Veeam sẽ được cập nhật chính xác.

Veeam khuyến nghị tạm thời tắt dịch vụ fapolicyd trong quá trình cập nhật để đảm bảo quá trình chuyển đổi diễn ra suôn sẻ.

sudo systemctl stop fapolicyd# Thực hiện cập nhật Veeamsudo systemctl start fapolicydHơn nữa, bản cập nhật khắc phục lỗi giải tuần tự hóa (deserialization error) trước đây khiến việc khôi phục mục PostgreSQL được khởi tạo từ Enterprise Manager bị lỗi.

Khuyến nghị và quy trình cập nhật bản vá bảo mật

Veeam khuyến nghị mạnh mẽ các quản trị viên nên áp dụng bản vá bảo mật này ngay lập tức. Để xác minh phiên bản hiện tại của bạn, hãy mở Console của Veeam Backup & Replication, điều hướng đến Menu chính, sau đó chọn Help và About.

Tham khảo thêm thông tin chi tiết và tải xuống bản vá tại Veeam Knowledge Base KB4696.

Các bước cập nhật

Các tổ chức đang chạy phiên bản 12.3.2 (builds 12.3.2.3617 hoặc 12.3.2.4165) có thể tải xuống và áp dụng tệp vá chuyên dụng nhỏ hơn. Tệp này có sẵn dưới dạng ISO hoặc EXE.

Các triển khai đang chạy các phiên bản cũ hơn, như 12.3.1 hoặc sớm hơn, phải sử dụng tệp ISO cài đặt đầy đủ để nâng cấp lên bản dựng bảo mật 12.3.2.4465.

Luôn giải phóng chặn (unblock) các tệp đã tải xuống trước khi chạy trình cài đặt để ngăn chặn lỗi hoạt động.

# Ví dụ trên PowerShell (Windows) để unblock fileUnblock-File -Path "C:\Path\To\VeeamUpdate.exe"# Hoặc thông qua giao diện người dùng:# Chuột phải vào tệp cài đặt -> Properties -> Check 'Unblock' -> Apply/OKViệc chia sẻ tin tức kỹ thuật chuyên nghiệp về các lỗ hổng CVE Veeam này giúp đảm bảo rằng những cập nhật bản vá bảo mật quan trọng này đến được với các quản trị viên cần chúng nhất, nâng cao an toàn thông tin cho toàn bộ hệ thống.